KPMG dresse le portrait du fraudeur en entreprise : discret, expérimenté, et souvent perçu comme irréprochable. Un risque sous-estimé aux signaux trop faibles.

Fraude interne, détournement discret, complicité en col blanc : les risques évoluent et exigent une vigilance accrue.

Une large majorité d’entreprises ont déjà été confrontées à des tentatives ou à des cas avérés de fraude, selon les principales études sur le sujet. Pourtant, les signaux d’alerte restent souvent ignorés, ou mal compris. Dans un contexte où les cybermenaces se combinent de plus en plus aux fraudes internes, il devient essentiel d’adapter ses mécanismes de détection et de prévention. C’est dans cette perspective que le rapport « Global profiles of the fraudster » de KPMG (édition 2025) apporte un éclairage précieux sur les profils types des fraudeurs, les failles organisationnelles exploitées et les leviers à renforcer.

Un paysage de fraude en mutation constante

Le visage de la fraude a changé. Aujourd’hui, les menaces ne viennent pas uniquement de l’extérieur. Les entreprises doivent faire face à un « ennemi de l’intérieur » : le collaborateur malveillant, ou manipulé. Selon le rapport de KPMG sur les fraudeurs en entreprise, le profil type du fraudeur interne est souvent celui d’un cadre de confiance, impliqué de longue date dans l’organisation, qui agit seul ou en complicité avec des tiers.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les mobiles sont variés : pression financière, opportunité, sentiment d’impunité ou encore revanche personnelle. Le schéma est rarement technologique au départ, mais les moyens de dissimulation, eux, sont de plus en plus digitalisés.

Des signaux faibles trop souvent ignorés

Les fraudes ne sont pas toujours spectaculaires. Elles peuvent se déployer lentement, de façon furtive : manipulation de factures, abus de dépenses, rétrocommissions. Le problème ? Ces signaux sont parfois banalisés, voire mal interprétés par les équipes internes.

Pour les professionnels de la cybersécurité, il est crucial d’adopter une approche plus globale du risque : celle qui lie comportements humains et systèmes d’information. Une alerte sur une base de données peut masquer un acte de fraude bien réel. C’est en croisant les indicateurs techniques et comportementaux qu’on parvient à identifier les scénarios de fraude.

Fraude interne : ce que nous apprend le profil type

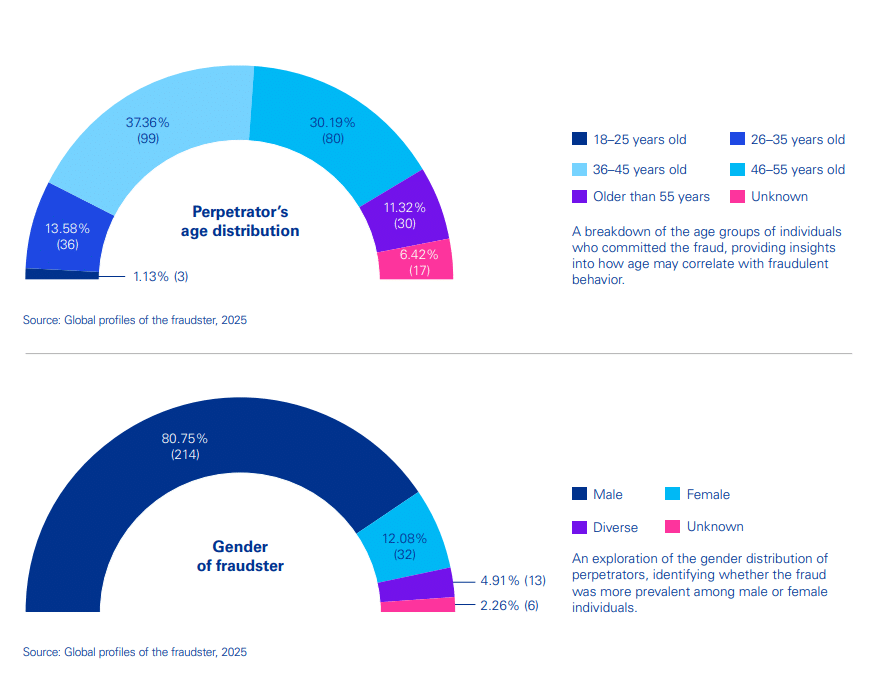

Selon l’étude « Global profiles of the fraudster » publiée par KPMG en 2025 :

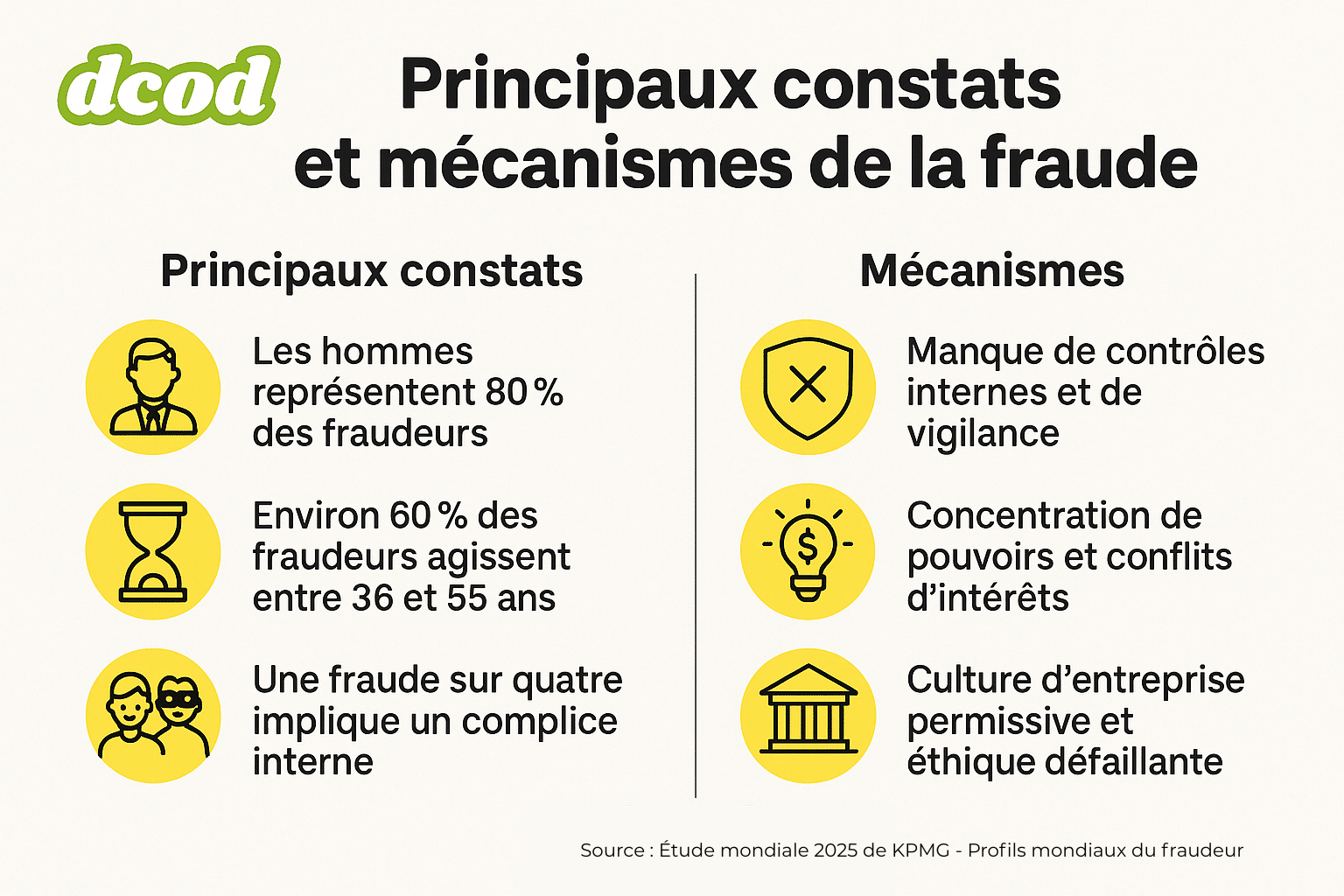

- 80 % des fraudeurs sont des hommes entre 36 et 55 ans, souvent en poste depuis plus de 6 ans.

- Ils bénéficient d’une réputation positive en interne, sont perçus comme loyaux et fiables.

- Leur motivation principale est l’enrichissement personnel, suivie de l’opportunisme.

- Plus de la moitié agissent seuls, mais 55 % des cas impliquent une collaboration avec 2 à 5 personnes.

- Les fraudes les plus courantes concernent les détournements d’actifs, la falsification de documents et les fraudes aux achats.

Les services les plus touchés sont les opérations (32 %), la finance (25 %), la direction (25 %) et les achats (23 %).

Le paysage suisse de la fraude : spécificités et tendances

En Suisse, les formes de fraude observées suivent globalement les tendances internationales, mais avec certaines particularités notables. Le détournement d’actifs reste la forme la plus fréquente, représentant 70 % des cas recensés en 2024, suivi par la corruption (45 %) et la fraude aux états financiers (5 %). Si les proportions sont légèrement inférieures aux moyennes mondiales, ces chiffres montrent que la Suisse n’est pas épargnée par les fraudes internes.

Concernant les auteurs, ce sont majoritairement des salariés qui sont mis en cause (35 %), loin devant les particuliers ou les cadres (20 % chacun). Les cas impliquant des fraudeurs professionnels ou le crime organisé sont devenus marginaux. Quant aux victimes, ce sont surtout les institutions publiques (50 %) et les particuliers (35 %) qui sont ciblés, avec une nette diminution des fraudes touchant les entreprises commerciales.

Histoires ordinaires de fraude – 20 études de cas

Un manuel anti-fraude incontournable : détournement d’actifs, corruption, déclarations mensongères… 20 affaires réelles pour mieux comprendre les mécanismes de la fraude.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

L’analyse régionale des pertes révèle des écarts marqués : la Suisse méridionale a enregistré en 2024 des pertes records atteignant 1,7 milliard de francs suisses, en grande partie liées à une affaire jugée à Bellinzone. À l’inverse, la Suisse romande a subi des pertes bien moindres, autour de 50 millions de francs.

Mécanismes et conditions favorables à la fraude

Le rapport de KPMG met en lumière plusieurs failles systémiques qui permettent aux fraudes de prospérer :

- Contrôles internes défaillants : 76 % des fraudes sont liées à l’absence ou la faiblesse des mécanismes de contrôle. Dans plus de la moitié des cas, aucun dispositif anti-fraude n’était en place.

- Autorité illimitée : dans les fraudes supérieures à 1 million USD, près de la moitié des fraudeurs disposaient d’une autorité sans supervision.

- Culture d’entreprise permissive : absence de culture éthique, de canaux de signalement efficaces ou de sensibilisation des employés.

- Manque de surveillance des collaborateurs à risque : les postes sensibles ne font pas l’objet de vérifications ou de rotations suffisantes.

- Utilisation inadaptée ou absente de la technologie : les outils d’analyse prédictive, de surveillance des anomalies et de détection avancée sont encore trop peu exploités.

Renforcer les lignes de défense internes

La première ligne de défense reste l’interne : procédures robustes, contrôles réguliers, et séparation claire des tâches sensibles. Trop d’organisations souffrent d’une mauvaise définition des responsabilités, ce qui ouvre la porte à des abus difficilement détectables.

Parmi les bonnes pratiques recommandées :

- Réaliser une évaluation approfondie des risques de fraude.

- Mettre en place des mécanismes de détection et de reporting efficaces.

- Sensibiliser régulièrement les collaborateurs, notamment les nouveaux arrivants.

L’accompagnement par des spécialistes, comme le département Forensic de KPMG, peut également permettre d’identifier des failles structurelles et de déployer des contre-mesures adaptées.

Créer une culture d’intégrité et de responsabilité

La technique ne remplace pas l’éthique. Pour prévenir efficacement la fraude, les entreprises doivent promouvoir une culture de la transparence, de la responsabilité et de l’alerte. Cela passe par un soutien actif de la direction, un climat de confiance, et la mise en place de canaux de signalement confidentiels.

Plus que jamais, la lutte contre la fraude interne est un enjeu de gouvernance. Il ne s’agit pas uniquement de se protéger contre des pertes financières, mais aussi de préserver la réputation, la conformité et la cohésion interne de l’organisation.

Pour en savoir plus

Fraude et criminalité en col blanc : principales tendances à surveiller

Ce rapport présente une étude mondiale et de nombreuses informations sur la fraude, notamment sur les types d’auteurs et les comportements typiques des fraudeurs . Au niveau national , les données proviennent des précédents Baromètres de la fraude et du Baromètre de la fraude 2025, afin de présenter une chronologie générale et de mettre en évidence les tendances potentielles .

Communiqué de presse : L’ennemi intérieur – Profil du fraudeur d’entreprise

Le fraudeur type est un homme âgé de 36 à 55 ans, employé dans une entreprise depuis plus de six ans. Seuls 8 % des fraudeurs sont des individus.

(Re)découvrez également:

Le fondateur de la fintech Nate accusé de fraude autour d’une fausse IA

L’application vantait une automatisation des achats en ligne via l’intelligence artificielle. En réalité, des humains cliquaient derrière l’écran.

Le président argentin face aux accusations de fraude sur la crypto $LIBRA

Le lancement de la cryptomonnaie $LIBRA par Milei a provoqué des pertes massives, entraînant accusations de fraude et des appels à sa destitution.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.