Grands événements et forte visibilité amplifient les risques cyber. Neuf mesures clés permettent d’anticiper les attaques et d’assurer la résilience des systèmes critiques.

Menaces DDoS, activisme numérique, ciblage médiatique : les grands événements internationaux comme l’Eurovision s’accompagnent souvent de risques cyber accrus.

Le Concours Eurovision de la Chanson attire chaque année des millions de spectateurs, mais aussi l’attention de cybercriminels et d’hacktivistes. Dans ce contexte, l’Office fédéral de la cybersécurité (OFCS) redouble de vigilance. Ces grands rendez-vous, qui concentrent infrastructures critiques, flux médiatiques et enjeux politiques, deviennent des cibles stratégiques dans le cyberespace. Alors que les motivations varient — de la perturbation idéologique à la recherche de visibilité —, les mesures à mettre en œuvre restent constantes.

Des cyberattaques opportunistes qui misent sur la visibilité

Les grands événements offrent un contexte propice aux cyberattaques, notamment par déni de service (DDoS). Ce type d’offensive, fréquemment employé par des hacktivistes, consiste à saturer un site ou un service en ligne pour le rendre inaccessible. L’objectif n’est pas toujours de voler des données mais de frapper fort en termes de visibilité médiatique. L’Eurovision n’échappe pas à cette logique : organisateurs, partenaires, plateformes de diffusion et infrastructures associées peuvent être visés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les grands événements offrent un contexte propice aux cyberattaques, notamment par déni de service (DDoS). Ce type d’offensive, fréquemment employé par des hacktivistes, consiste à saturer un site ou un service en ligne pour le rendre inaccessible. L’objectif n’est pas toujours de voler des données mais de frapper fort en termes de visibilité médiatique. L’Eurovision n’échappe pas à cette logique : organisateurs, partenaires, plateformes de diffusion et infrastructures associées peuvent être visés.

Dans son document officiel, l’OFCS met en garde contre cette intensification des menaces durant les périodes de forte exposition. Même en l’absence de signes d’attaque imminente, la préparation est essentielle. D’où l’importance de suivre un ensemble de mesures prioritaires pour prévenir les cyberincidents.

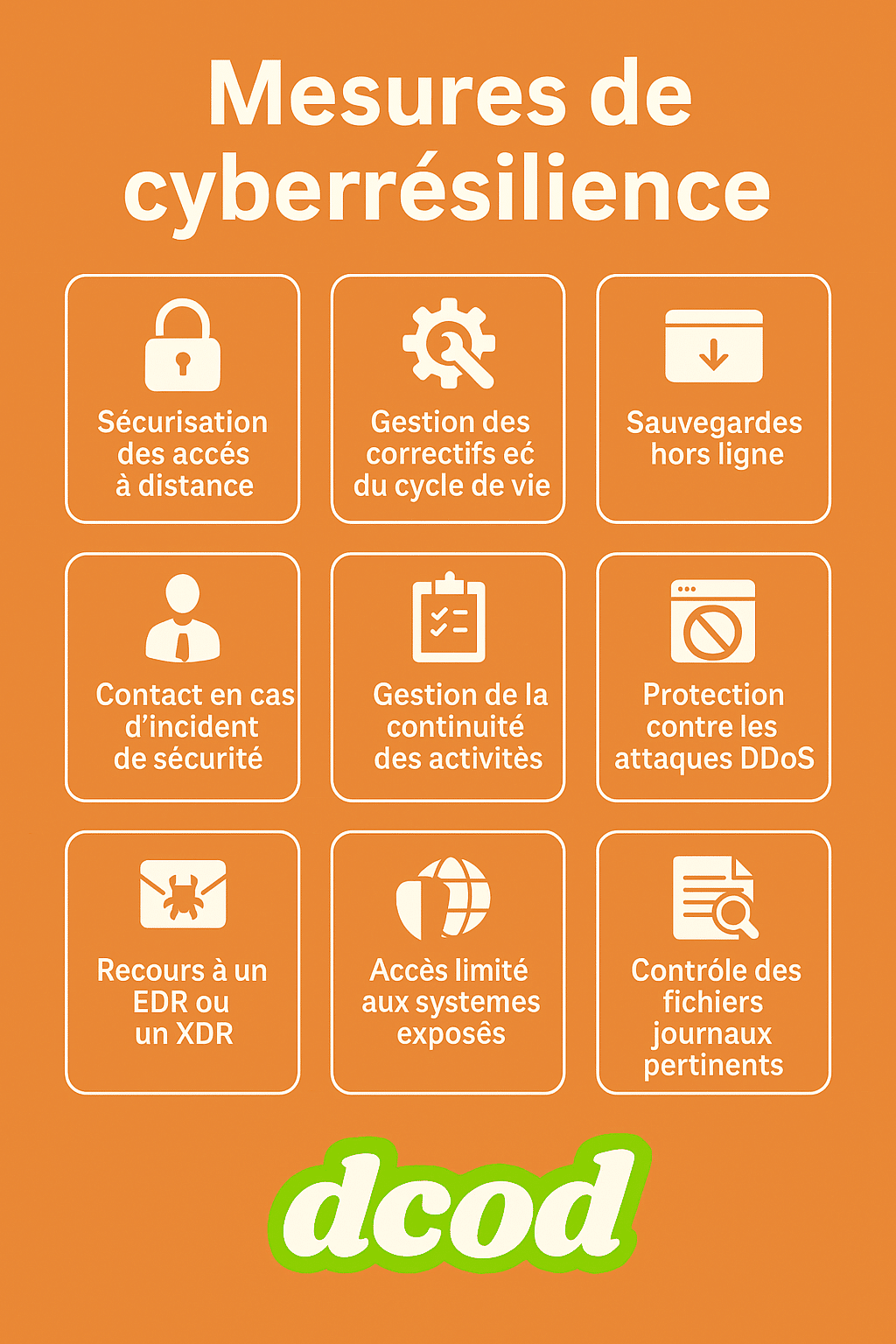

Mesures prioritaires : les fondamentaux de la cyberrésilience

Certaines pratiques sont considérées comme des standards à appliquer systématiquement, notamment lors d’événements à forte audience. L’OFCS en rappelle les principales :

1. Sécurisation des accès à distance

Tous les accès à distance aux réseaux internes (VPN, RDP, messagerie, plateformes collaboratives) doivent être protégés par une authentification multifactorielle (MFA). Cela concerne également les accès fournisseurs ou prestataires.

2. Gestion des correctifs et cycle de vie

Les mises à jour critiques doivent être appliquées sous 24 heures, en particulier sur les systèmes exposés à Internet. Les logiciels obsolètes doivent être déconnectés ou isolés en zone séparée.

3. Sauvegardes hors ligne

Les sauvegardes doivent suivre un schéma de rotation (quotidienne, hebdomadaire, mensuelle) et être conservées hors ligne, en lieu sûr. L’utilisation de supports WORM est recommandée.

Bonnes pratiques complémentaires pour éviter l’incident

Outre les mesures de base, l’OFCS rappelle plusieurs recommandations qui viennent renforcer la posture de cybersécurité :

4. Définition d’un point de contact en cas d’incident

Un responsable sécurité doit être désigné et facilement joignable, via une publication de contact conforme à la norme security.txt.

5. Plan de continuité d’activité

Identifier les fonctions critiques et les dépendances numériques permet de maintenir les opérations en mode dégradé. Les rôles et chaînes de communication doivent être clarifiés.

6. Protection anti-DDoS

Les applications et services accessibles en ligne doivent être protégés via des solutions anti-DDoS. En cas de doute, se rapprocher de son hébergeur ou fournisseur Internet.

7. Détection des comportements suspects

L’usage d’outils EDR ou XDR sur les postes clients et serveurs permet d’identifier rapidement des activités anormales.

8. Limitation des accès aux systèmes exposés

Il est préférable de restreindre l’accès aux systèmes critiques via des mécanismes de filtrage géographique ou de listes d’adresses IP autorisées.

9. Surveillance des journaux de sécurité

Une lecture régulière des logs (antivirus, VPN, proxys, etc.) permet de détecter précocement les signaux faibles. Toute alerte doit être traitée sans délai.

L’OFCS rappelle que toute activité suspecte peut et doit être signalée via son formulaire officiel.

Pour en savoir plus

Cyberrésilience : un enjeu clé pour les grands événements et conférences internationales

09.05.2025 – Les grands événements, comme les manifestations ou les conférences internationales, sont souvent des cibles privilégiées pour les cyberattaques. À l’approche du Concours Eurovision de la Chanson (ESC), l’Office fédéral de la cybersécurité (OFCS) anticipe des tentatives de perturbation…

(Re)découvrez également:

Alerte de l’OFCS: Évitez les arnaques aux célébrités sur Internet

L’OFCS observe une augmentation des arnaques en ligne utilisant des célébrités pour promouvoir des investissements frauduleux et convaincre les victimes.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.