Des hackers exploitent la passion des jeunes pour les animés et le streaming pour diffuser malwares et phishing ciblés à grande échelle.

Plus de 250 000 cyberattaques ont exploité l’engouement des jeunes pour les animés et les plateformes de streaming. Ainsi, 65 %, c’est la part des membres de la génération Z qui regardent régulièrement des animés. Un chiffre impressionnant… et une opportunité en or pour les cybercriminels.

Depuis le deuxième trimestre 2024 jusqu’au début de 2025, les chercheurs de Kaspersky ont détecté près de 252 000 tentatives de diffusion de fichiers malveillants ou indésirables, déguisés en contenus vidéo prisés par la Gen Z. L’émotion forte qui lie cette génération à des univers fictifs comme Naruto, Demon Slayer ou Stranger Things est devenue une faille exploitable. Quand le divertissement devient un vecteur d’attaque.

Des animés populaires comme appâts pour malwares

Les cybercriminels savent où frapper : dans les centres d’intérêt les plus intenses. Les cinq titres les plus utilisés comme appât dans les attaques sont tous des animés cultes : Naruto arrive en tête avec 114 216 tentatives, suivi de Demon Slayer (44 200), puis Attack on Titan (39 433), One Piece et Jujutsu Kaisen.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le mode opératoire est souvent le même : proposer de fausses vidéos comme des « scènes exclusives », des « épisodes fuités » ou des accès premium. Ces leurres, souvent véhiculés par des pages de phishing ou des fichiers déguisés, exploitent la confiance des utilisateurs et leur désir d’accès anticipé.

Au-delà des animés, les titres emblématiques comme Shrek, Stranger Things, Twilight, Inside Out 2 ou Deadpool & Wolverine ont également servi d’appât dans 43 302 tentatives d’attaque, avec une hausse marquée en mars 2025, notamment autour du retour de Shrek.

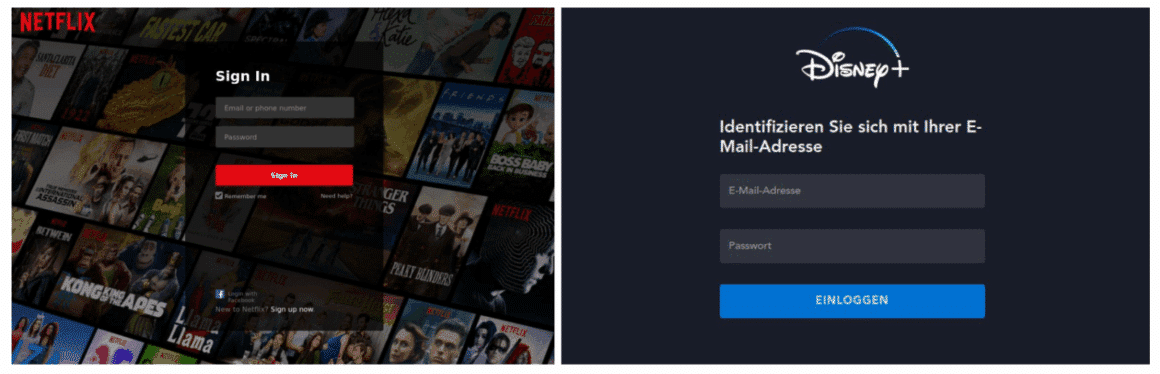

Les plateformes elles-mêmes deviennent des vecteurs. Netflix arrive en tête avec 85 679 attaques associées et plus de 2,8 millions de pages de phishing reprenant son image. Suivent Disney+, Amazon Prime, HBO Max et Apple TV+. Les escrocs reproduisent les pages de connexion ou envoient de faux e-mails de réinitialisation de mot de passe pour dérober identifiants et données.

Une méthode d’attaque basée sur l’attachement affectif

La grande différence avec d’autres campagnes de phishing est le levier psychologique. Les cybercriminels ne s’adressent pas simplement à des utilisateurs : ils ciblent des fans. Le lien émotionnel entre Gen Z et leurs univers favoris est profond, ce qui rend les jeunes plus enclins à cliquer, télécharger ou communiquer leurs informations personnelles.

Ce phénomène illustre une évolution du risque : les cybermenaces ne se limitent plus à des failles techniques, elles se nourrissent des comportements culturels et sociaux.

Rappel des bonnes pratiques pour éviter les pièges

Parmi les recommandations de Kaspersky, le rédacteur de cette analyse :

Et surtout, sensibiliser les plus jeunes aux dangers qui se cachent derrière leurs centres d’intérêt préférés.

- Ne jamais télécharger de vidéos portant les extensions .exe ou .msi.

- Utiliser uniquement les applications officielles des plateformes de streaming.

- Vérifier les URL et l’orthographe des noms de domaine.

- Se méfier des promesses trop belles pour être vraies.

- Protéger sa navigation et ses communications avec un VPN.

Pour en savoir plus

Streamez, cliquez, prenez des risques : comment les cybercriminels exploitent la popularité des services de streaming, des films, des séries et des anime préférés de la génération Z

Ce rapport plonge dans le paysage évolutif des cybermenaces ciblant le contenu de streaming préféré de la génération Z au cours du deuxième trimestre 2024 au premier trimestre 2025 et apprend comment rester protégé contre les escroqueries et les logiciels malveillants.

Est-ce plus de 9 000 ? Un rapport affirme que les pirates informatiques dissimulent de plus en plus de logiciels malveillants sous des dessins animés.

Des centaines de milliers d’e-mails de phishing sont sur le thème des animeLes victimes sont principalement des membres de la génération ZLes animes n’ont jamais été aussi populairesLes pirates informatiques déguisent de plus en plus de logiciels malveillants en séries animées, profitant de la popularité croissante du format d’animation japonais.C’est ce qu’affirme la cybersécurité…

(Re)découvrez également:

L’essor inquiétant des plateformes de phishing PaaS

Le phishing évolue avec des plateformes PaaS, rendant les attaques plus sophistiquées, ciblant même l’authentification 2FA.

Rapport 2024 de l’OFCS : hausse préoccupante du phishing en Suisse

En 2024, le phishing en Suisse a beaucoup augmenté, avec 975 309 signalements et 20 872 sites confirmés, nécessitant vigilance collective.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.