Une opération internationale désactive Lumma Stealer, malware redoutable en MaaS, marquant une avancée majeure dans la lutte contre le vol de données.

Le 21 mai 2025, Microsoft et ses partenaires ont mené une opération mondiale coordonnée qui a permis de saisir plus de 2 300 domaines malveillants, épine dorsale du réseau opéré par le malware Lumma Stealer. Cette action judiciaire, soutenue par Europol, le DOJ américain, et plusieurs entreprises de cybersécurité, marque un tournant dans la lutte contre les malwares de type MaaS (Malware-as-a-Service).

Un malware au cœur de l’économie cybercriminelle

Le modèle MaaS (Malware-as-a-Service) désigne une offre commerciale criminelle où des développeurs de malwares louent ou vendent leurs outils à d’autres cybercriminels, souvent sous forme d’abonnement. Ce modèle facilite l’accès à des logiciels malveillants puissants sans compétences techniques avancées, en fournissant un tableau de bord, des mises à jour, et parfois même un service client sur des plateformes comme Telegram.

Lumma Stealer est un malware de vol d’informations opérationnel depuis 2022, conçu pour dérober des identifiants, cookies, portefeuilles crypto et fichiers sensibles. Commercialisé comme un service sur Telegram ou des forums russophones, il permettait à des centaines de cybercriminels d’accéder à un panel en ligne pour personnaliser et déployer leur propre version du malware.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Son succès tient à plusieurs facteurs : sa capacité à contourner les protections traditionnelles, sa flexibilité de distribution (emails, malvertising, logiciels piratés, sites compromis), et une infrastructure C2 sophistiquée s’appuyant sur des profils Steam, des canaux Telegram et des services cloud légitimes pour dissimuler les serveurs de commande.

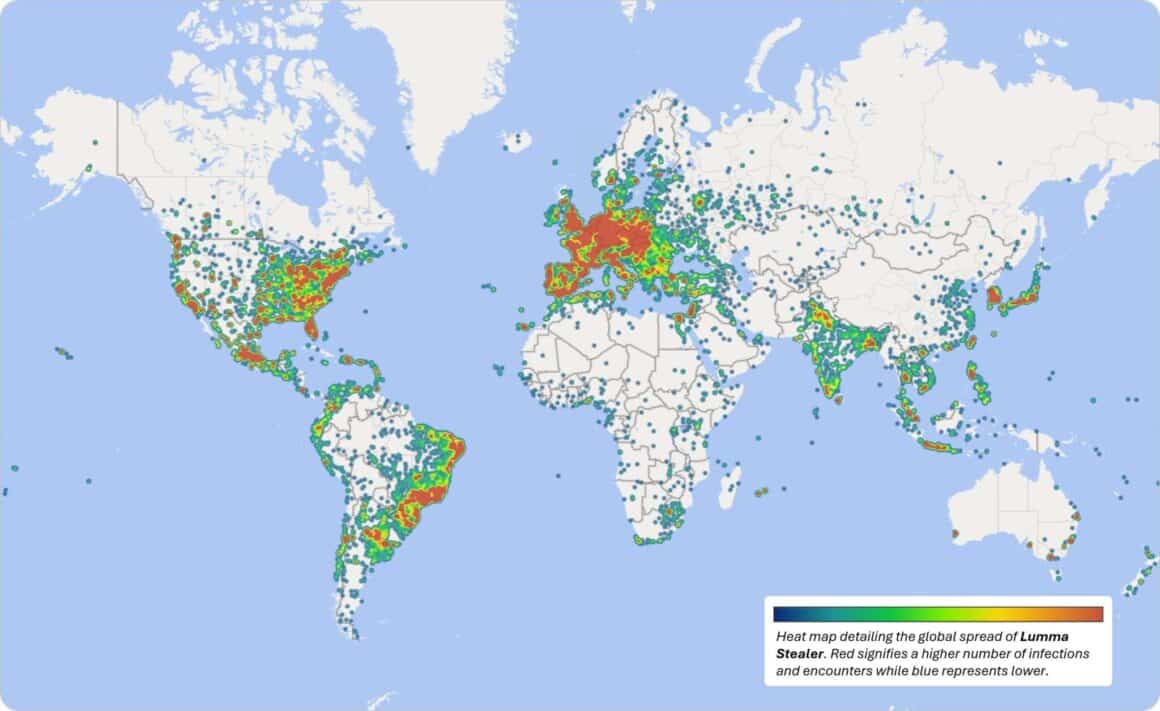

Une propagation mondiale difficile à freiner

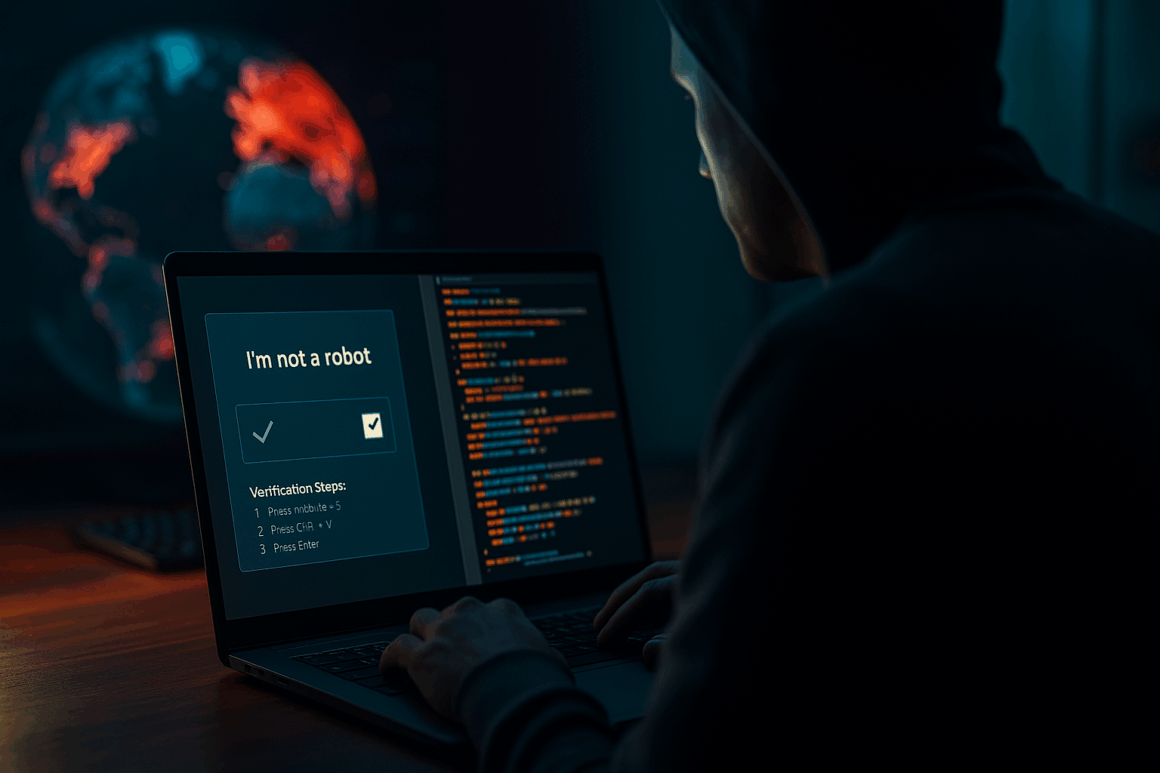

Entre mars et mai 2025, plus de 394 000 ordinateurs sous Windows ont été identifiés comme infectés par Lumma. Les campagnes observées ciblaient aussi bien le secteur éducatif que la santé, les finances, les télécoms ou l’industrie. Un exemple : une attaque par email le 7 avril a visé des organisations canadiennes avec de fausses factures d’abonnements à des plans fitness. Derriere une page CAPTCHA factice se cachait un code PowerShell téléchargeant et exécutant le malware.

Une autre méthode décrite, EtherHiding, utilisait la blockchain Binance Smart Chain pour héberger du code malveillant, contournant ainsi les mécanismes classiques de détection. Cette technique, combinée au mécanisme ClickFix, constitue une campagne dite « drive-by download » observée en avril 2025. Le scénario implique des sites compromis incitant les victimes à copier et exécuter manuellement un code prétextant une vérification CAPTCHA, déclenchant l’infection sans intervention supplémentaire.

Un arsenal technique redoutable et modulable

Le code de Lumma Stealer, écrit en C++ et ASM, inclut des techniques avancées d’obfuscation pour éviter toute analyse statique. Le malware cible les navigateurs Chromium, Firefox, Edge, les VPN, les clients mail et même les fichiers PDF ou DOCX stockés sur le disque.

Chaque version (au moins six recensées) améliore les mécanismes d’évasion et les communications C2. La version 6 supprime même certains paramètres clés dans ses commandes pour brouiller les analyses comportementales. Les communications sont chiffrées, segmentées et adaptées à chaque campagne.

Démantèlement coordonné d’une infrastructure globale

Microsoft, via sa Digital Crimes Unit (DCU), a obtenu une ordonnance judiciaire permettant de bloquer les domaines, d’interrompre les communications entre Lumma et ses opérateurs, et de rediriger plus de 1’300 domaines vers des « sinkholes » pour recueillir des données techniques et aider à la remédiation.

Le DOJ a parallèlement mis hors ligne les marchés où Lumma était vendu. Des acteurs clés comme Europol EC3, JC3 (Japon), Cloudflare, ESET ou BitSight ont appuyé les efforts pour supprimer l’infrastructure locale. Cette action ne signe pas la fin de Lumma, mais complique sa rediffusion à grande échelle.

Recommandations pour les défenses organisationnelles

Pour se prémunir contre ce type de menace, Microsoft recommande des mesures techniques robustes : MFA renforcé, authentification résistante au phishing (FIDO), politiques de contrôle d’accès strictes, surveillance réseau active, et déploiement de Microsoft Defender avec des règles de réduction de surface d’attaque activées.

Pour les professionnels de la sécurité, le rapport de Microsoft offre une analyse détaillée des techniques d’injection, des configurations C2 et des chaînes d’infection. Ce type de renseignement est essentiel pour adapter les outils EDR, renforcer la détection précoce et couper rapidement les canaux d’exfiltration.

La neutralisation de Lumma rappelle que les efforts conjoints entre secteurs public et privé sont la clef pour perturber durablement les infrastructures cybercriminelles, et non seulement leurs symptômes.

Pour en savoir plus

Voleur de Lumma : Analyse des techniques et des capacités de diffusion d’un voleur d’informations prolifique | Blog sur la sécurité Microsoft

Au cours de l’année écoulée, Microsoft Threat Intelligence a observé la croissance continue et la sophistication opérationnelle de Lumma Stealer, un malware de vol d’informations utilisé par de nombreux acteurs malveillants motivés par des intérêts financiers pour cibler divers secteurs. Microsoft, en partenariat avec d’autres acteurs du secteur et les forces de l’ordre internationales, a facilité la perturbation de l’infrastructure de Lumma.

Lumma Stealer : Microsoft mène une action mondiale contre cet outil de cybercriminalité très prisé

Microsoft et ses partenaires ont démantelé Lumma Stealer, un logiciel malveillant utilisé pour voler des données et favoriser la cybercriminalité. Une action en justice a été intentée le 13 mai par la DCU de Microsoft.

Europol et Microsoft démantelent Lumma, le plus grand voleur d’informations au monde | Europol

Cette opération conjointe visait l’écosystème sophistiqué qui permettait aux criminels d’exploiter massivement les informations volées. Europol a coordonné ses efforts avec les forces de l’ordre européennes pour garantir la mise en œuvre des mesures nécessaires, en s’appuyant sur les renseignements fournis par Microsoft. Entre le 16 mars et le 16 mai 2025, Microsoft a identifié plus de 394 000 ordinateurs Windows infectés par le malware Lumma dans le monde. Dans le cadre d’une opération de suivi coordonnée,…

(Re)découvrez également:

Lumma Stealer : Alerte aux e-mails frauduleux !

L’OFCS alerte sur des campagnes de phishing ciblant les utilisateurs de Windows via des e-mails frauduleux, diffusant le malware Lumma Stealer pour voler des données sensibles.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.