Voici la revue hebdomadaire des actions menées contre la cybercriminalité : arrestations, démantèlements, sanctions ou annonces des forces de l’ordre.

Faits marquants de la semaine

- Les autorités africaines ont arrêté plus de 1 200 cybercriminels et saisi 97,4 millions USD dans une opération visant les arnaques en ligne et les infrastructures malveillantes.

- Une fuite de données chez un centre d’appels a permis à un réseau criminel d’orchestrer une fraude massive aux cartes de crédit SBI, causant des pertes de 2,6 crores de roupies.

- Un hacker britannique lié au Yemen Cyber Army a été condamné à 20 mois de prison pour avoir piraté des milliers de sites web et volé des données sensibles.

- Un développeur a saboté son ancien employeur en créant un kill switch, provoquant un verrouillage massif des comptes et des pertes financières importantes.

Cette semaine illustre à nouveau l’ampleur des cybermenaces : réseaux criminels transnationaux, fraudes financières, sabotage interne et campagnes hacktivistes. À cela s’ajoutent cryptojacking, ransomwares et botnets DDoS, renforçant la nécessité d’une coopération internationale et de contrôles internes stricts.

L’opération Serengeti 2.0 a mobilisé 18 pays pour neutraliser des réseaux criminels, selon Interpol. Elle a permis d’arrêter 1 209 personnes, de saisir 97,4 millions USD et de fermer 25 centres de minage illégaux ainsi que 45 stations électriques, tout en identifiant 65 000 victimes d’escroqueries.

Comme le rapporte Databreaches.net, 18 suspects en Inde ont été arrêtés pour une fraude impliquant des données internes volées dans un centre d’appels. Le réseau blanchissait des fonds via cryptomonnaies et espèces, causant 2,6 crores de roupies de pertes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

D’après Security Affairs, un hacker britannique affilié au Yemen Cyber Army a mené des cyberattaques idéologiques contre des sites gouvernementaux et médiatiques. Il revendiquait 3 000 intrusions en trois mois et stockait des millions de données personnelles volées.

Un développeur a été condamné à quatre ans pour sabotage interne, explique Bleeping Computer. Il avait créé un kill switch nommé « IsDLEnabledinAD » qui bloquait tous les comptes en cas de désactivation du sien, associé à une boucle Java infinie paralysant les systèmes.

Les autorités américaines ont saisi 2,8 millions USD provenant d’un opérateur de ransomware, indique SecurityWeek. Ce dernier utilisait Zeppelin pour chiffrer les données et menacer de les divulguer, exploitant des failles RDP et SonicWall.

Un cryptojacking massif impliquant 3,5 millions USD de services cloud détournés a valu un an de prison à un fraudeur du Nebraska, selon Bleeping Computer. Il avait monté de fausses entreprises pour miner Monero, Ether et Litecoin.

Un Américain à l’origine du botnet IoT Rapper Bot a été inculpé, précise KrebsOnSecurity. Capable de générer des attaques DDoS supérieures à 6 Tbps, ce réseau a servi à extorquer des entreprises et provoqué des perturbations sur Twitter/X.

Un membre du groupe Scattered Spider a écopé de 10 ans pour phishing et SIM-swapping, révèle KrebsOnSecurity. Ses attaques ont touché plus de 130 entreprises, causant un préjudice estimé à 13 millions USD.

Une fausse annonce Europol promettant 50 000 USD pour identifier des membres de Qilin a circulé sur Telegram, alerte Bitdefender. Cette manipulation montre la facilité avec laquelle des fake news se propagent dans la cybersphère.

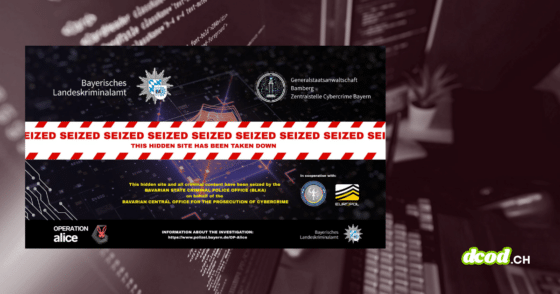

Enfin, le démantèlement d’Archetyp Market, rapporté par Eucrim, met fin à une plateforme darknet active depuis cinq ans. Avec 600 000 utilisateurs et 3 200 vendeurs, elle avait généré 250 millions EUR de transactions illicites.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.