brève actu

Une nouvelle plateforme de phishing nommée SpamGPT utilise l’IA pour automatiser les attaques par email. Cet outil rend les campagnes de phishing plus accessibles, même aux cybercriminels amateurs.

Le paysage de la cybersécurité est confronté à une nouvelle menace avec l’émergence de SpamGPT, un outil d’attaque par email alimenté par l’intelligence artificielle. Ce logiciel, trouvé sur des forums de hacking, permet de lancer des campagnes de phishing à grande échelle avec une facilité déconcertante. En imitant des plateformes de marketing légitimes, SpamGPT abaisse la barrière technique pour les cybercriminels, rendant ces attaques plus accessibles que jamais.

SpamGPT : une plateforme sophistiquée pour le phishing

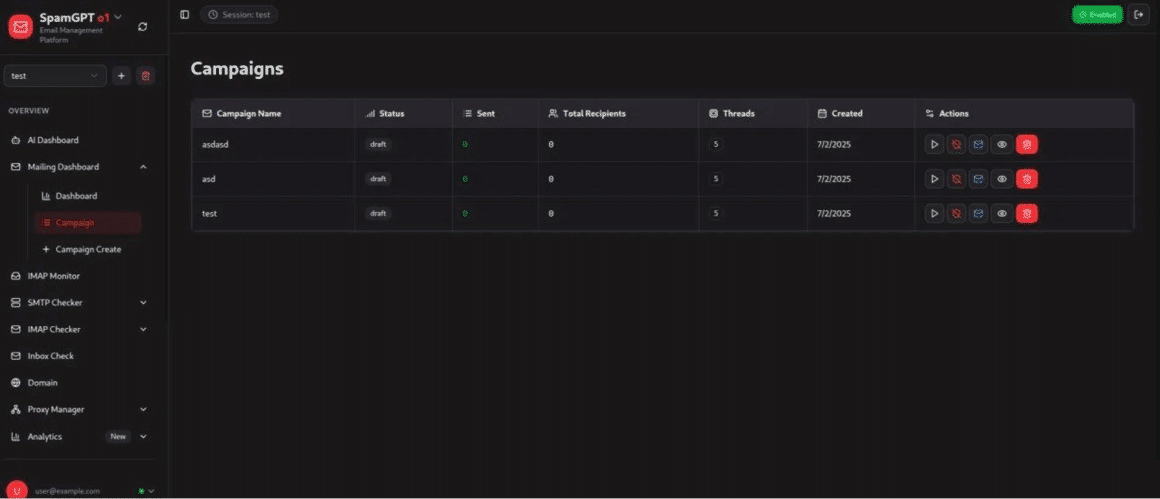

SpamGPT se distingue par son interface intuitive qui s’apparente à celle des services de marketing par email. Comme le détaille GB Hackers, cette plateforme propose des modules pour la gestion des campagnes, la configuration SMTP/IMAP, et des tests de délivrabilité, le tout enrichi d’analyses en temps réel.

Au cœur de cet outil se trouve un assistant IA nommé « KaliGPT », capable de générer des textes d’emails de phishing convaincants, des lignes d’objet et des stratégies de campagnes sur demande. Cette fonctionnalité permet à des attaquants peu expérimentés de créer facilement des messages de phishing personnalisés et persuasifs sans rédiger manuellement. De plus, SpamGPT promet une livraison garantie dans les boîtes de réception de fournisseurs populaires tels que Gmail, Outlook, et Yahoo, grâce à une optimisation précise pour contourner les filtres anti-spam en abusant des services cloud comme AWS ou SendGrid.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’un des aspects les plus préoccupants de SpamGPT est son programme de formation intégré sur le « SMTP cracking mastery », qui enseigne aux utilisateurs comment localiser ou générer des serveurs SMTP de haute qualité pour l’envoi en masse. Selon Varonis, cette formation révèle des techniques secrètes pour pirater facilement les serveurs SMTP et créer un nombre illimité de comptes SMTP.

Dans la pratique, cela signifie que même les criminels peu qualifiés peuvent accéder à des serveurs de messagerie compromis ou mal configurés pour relayer leurs campagnes. En outre, SpamGPT simplifie le spoofing d’email en permettant de contrôler les en-têtes personnalisés et d’utiliser plusieurs identités d’expéditeur, ce qui permet aux attaquants d’usurper des domaines de confiance et de contourner les vérifications SPF, DKIM et DMARC basiques.

SpamGPT intègre également un module de vérification et de surveillance SMTP/IMAP qui automatise les tests de placement en boîte de réception. Ce module envoie des emails de test à des comptes IMAP désignés et vérifie automatiquement si les messages arrivent dans la boîte de réception principale ou le dossier spam. Ce retour d’information immédiat permet aux attaquants de peaufiner le contenu des emails ou de changer de serveurs SMTP avant de lancer des campagnes à grande échelle.

L’interface de gestion des campagnes permet également l’utilisation de plusieurs serveurs SMTP en parallèle pour maximiser le volume et minimiser le blocage, tout en gérant plusieurs comptes IMAP pour évaluer le succès des campagnes. Les logs détaillés rapportent le nombre d’emails envoyés, livrés et ouverts, offrant aux attaquants une vue d’ensemble complète de leurs opérations.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.