TL;DR : L’essentiel

- Flair (www.flairsafe.ch) propose une analyse en direct des messages, e-mails et captures d’écran suspects afin de déjouer les arnaques avant tout clic.

- Le service identifie les signaux d’alerte dans SMS, e-mails frauduleux et publications sur réseaux sociaux en quelques secondes.

- Il détecte les liens malveillants et images trompeuses, y compris les et montages destinés à manipuler les victimes.

- Les données transmises ne sont jamais partagées à des tiers et sont uniquement utilisées pour l’amélioration du système.

La multiplication des escroqueries en ligne complexifie la détection pour les particuliers comme pour les entreprises. SMS frauduleux, mails de phishing et liens malveillants se fondent dans le quotidien numérique. Dans ce contexte, la solution suisse Flair propose une approche simple : soumettre un message, une image ou un lien suspect et obtenir instantanément une analyse claire. L’outil promet de réduire le risque d’erreurs humaines, souvent exploité par les cybercriminels.

Une analyse directe et rapide des contenus suspects

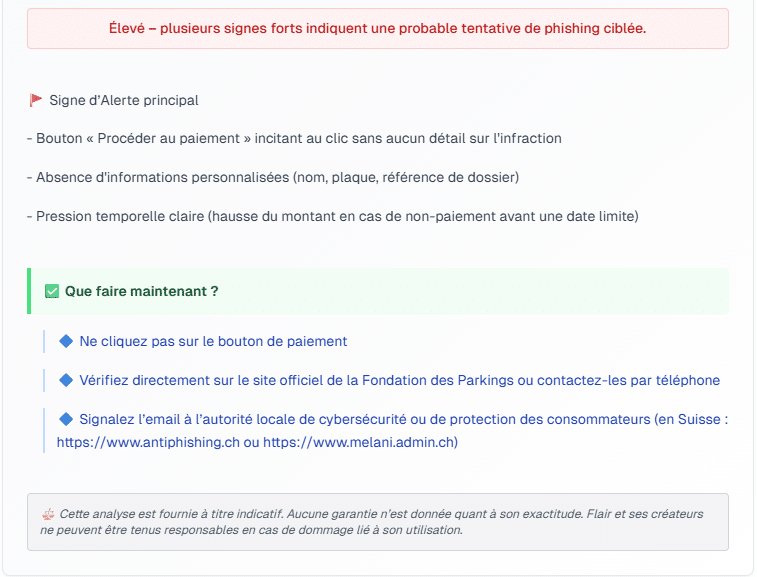

Flair met en avant une méthode en trois étapes : partage d’un contenu suspect, analyse automatique en quelques secondes, puis restitution d’un verdict compréhensible. L’utilisateur peut coller un texte, transférer un e-mail ou ajouter une capture d’écran. Le traitement couvre les principaux vecteurs d’attaques actuels : SMS douteux, e-mails frauduleux, publications de réseaux sociaux, ou encore images falsifiées. Contrairement à une simple intuition, la vérification repose sur un moteur d’analyse conçu pour repérer des signaux faibles.

Par exemple, un SMS prétendant provenir d’une banque peut contenir des indices invisibles pour un utilisateur moyen : un lien masqué pointant vers un domaine dangereux, ou une formulation caractéristique d’une campagne d’hameçonnage. Flair scanne ces éléments et fournit une réponse immédiate. Cette automatisation réduit la fenêtre d’exposition aux arnaques, puisque l’évaluation précède le clic ou la réponse à l’attaquant.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Détection élargie aux arnaques émergentes

Au-delà des SMS et e-mails, Flair souhaite également apporter ses contrôles face aux fausses annonces; la détection d’images trompeuses, un phénomène amplifié par les deepfakes, est prévu dans une version future de l’application. Ces montages utilisent l’intelligence artificielle pour générer des contenus crédibles et influencer la victime. Déceler ces manipulations demande une expertise technique que peu de particuliers possèdent. En rendant cette vérification accessible via une simple soumission d’image, Flair abaisse la barrière de protection pour un large public.

De même, les réseaux sociaux deviennent un terrain d’attaque privilégié. Messages privés, publications sponsorisées ou comptes usurpés peuvent propager des escroqueries sophistiquées. Flair étend sa couverture à ces contenus, offrant une réponse adaptée à un environnement numérique où les frontières entre communications personnelles et professionnelles disparaissent. Pour une entreprise, cette vigilance supplémentaire peut limiter les risques liés à l’ingénierie sociale.

Une protection fondée sur la confidentialité

L’efficacité d’un service de sécurité repose sur la confiance. Flair affirme ne pas collecter de données personnelles sans consentement explicite. Les messages ou captures envoyés servent uniquement à améliorer l’algorithme de détection. Cette approche répond à une inquiétude fréquente : devoir transmettre des contenus sensibles à un tiers. En garantissant que ces données ne sont pas partagées, l’outil renforce son attractivité pour des utilisateurs soucieux de leur vie privée.

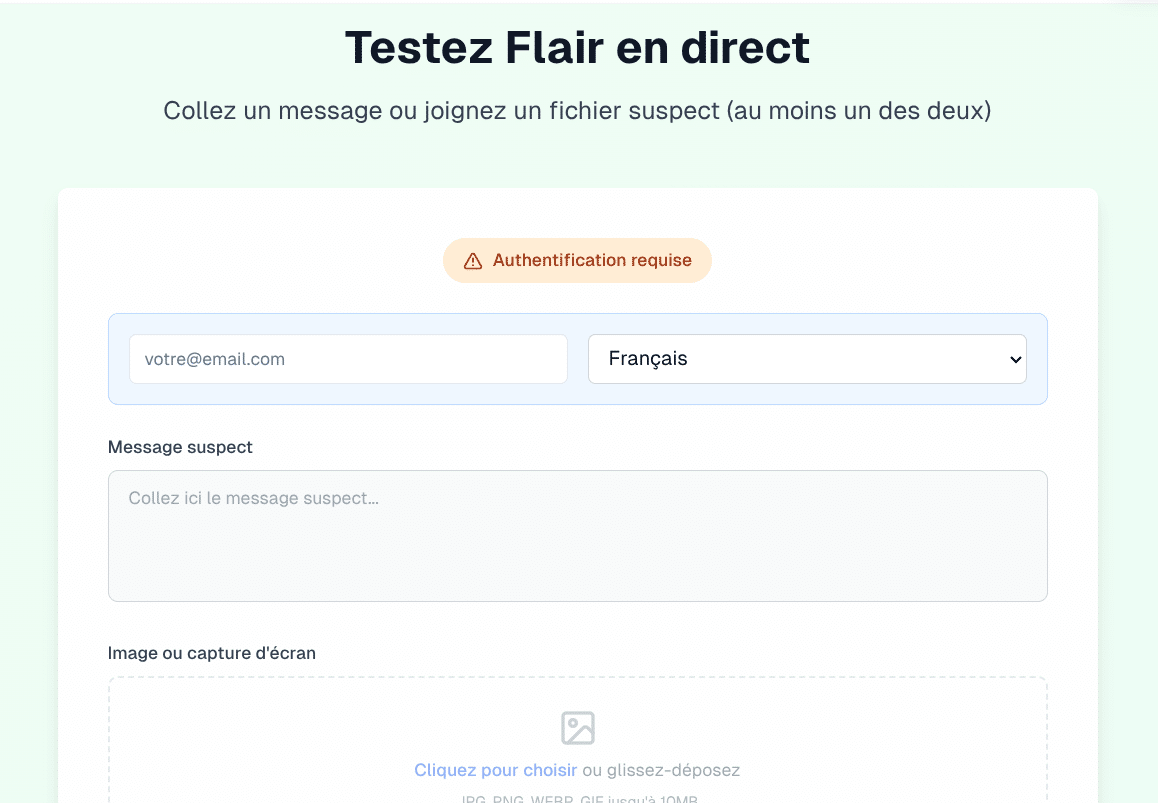

L’authentification par adresse e-mail permet un accès personnalisé tout en conservant une simplicité d’usage. Les formats acceptés, tels que JPG, PNG ou GIF, couvrent les cas les plus fréquents de captures d’écran. Ce souci de compatibilité montre la volonté de rendre la protection accessible sans contrainte technique. En résumé, l’équilibre entre performance, simplicité et respect de la confidentialité constitue l’argument central de Flair.

La montée des arnaques numériques appelle des outils capables de réagir en temps réel. Flair propose une solution pragmatique : analyser le contenu avant qu’il ne produise ses effets. En couvrant SMS, mails, images et réseaux sociaux, il étend la protection à l’ensemble des canaux d’attaque les plus utilisés. Si la promesse d’une analyse instantanée se confirme, cet outil pourrait devenir un allié quotidien dans la lutte contre les escroqueries en ligne.

Pour en savoir plus

Comment déceler en un éclair les messages suspects – Le Temps

Le site Flair permet d’analyser rapidement le contenu de SMS et d’e-mails douteux. Il faut en parallèle faire preuve de prudence en permanence

et une autre service intéressant qui se développe en France:

Cybersécurité : L’Anssi et la Dinum industrialisent l’analyse de fichiers pour les services de l’État

La Dinum et l’Anssi intègrent le service “JeCliqueOuPas” directement dans plusieurs outils numériques de l’Etat. Les fichiers échangés par les agents publics sont désormais analysés automatiquement, sans action spécifique de leur part.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.