brève actu

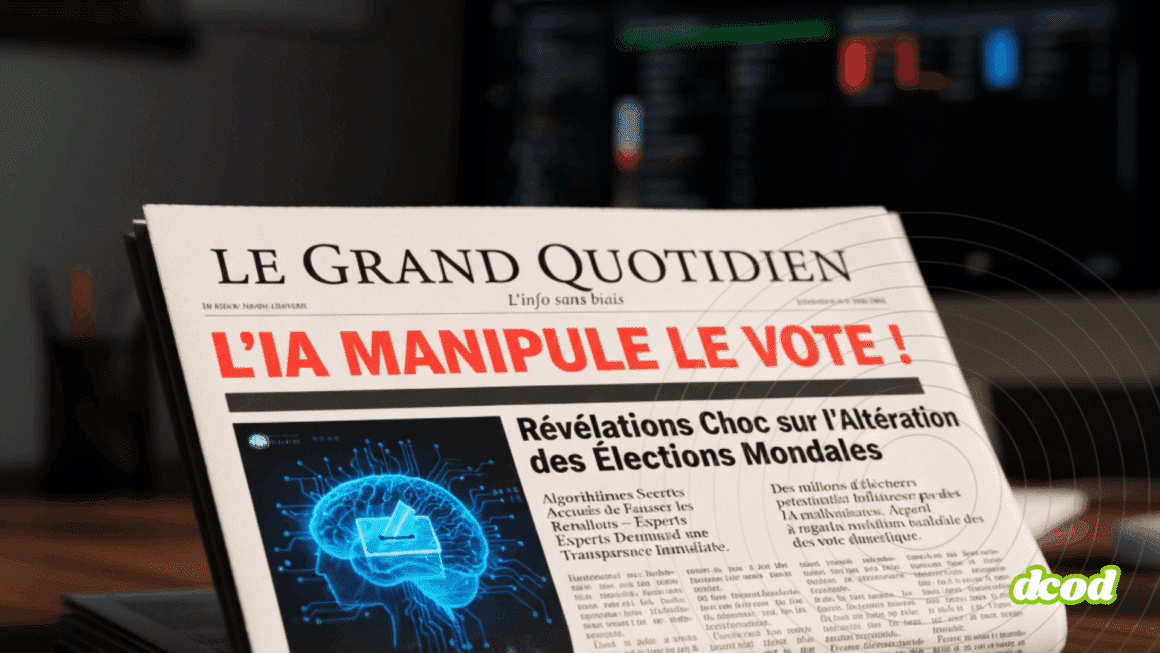

L’intelligence artificielle accentue les risques de manipulation électorale, perturbant la fiabilité des informations et fragilisant la confiance dans le processus démocratique.

L’intelligence artificielle (IA) pose un défi croissant aux systèmes démocratiques, en particulier lors des élections. Un nombre significatif de pays, représentant la moitié de la population mondiale, ont récemment organisé des élections nationales. Les experts avaient prédit que ces événements seraient perturbés par une vague de contenus trompeurs générés par l’IA, difficilement détectables. Cependant, la réalité a montré une prolifération de contenus d’IA de qualité médiocre, souvent trompeurs, mais rarement déterminants pour le résultat des scrutins. Néanmoins, les inquiétudes demeurent, surtout après les conséquences du dernier scrutin présidentiel aux États-Unis, où la capacité de répondre aux crises s’est avérée limitée.

L’impact de l’IA sur la qualité de l’information électorale

L’utilisation de l’IA dans le contexte électoral soulève des préoccupations majeures quant à la qualité de l’information diffusée. Selon The Guardian, l’IA génère une multitude de contenus, souvent qualifiés de « slop », qui sont omniprésents, de faible qualité et parfois trompeurs. Ces contenus peuvent influencer l’opinion publique en introduisant des informations erronées ou en déformant la réalité, même si leur impact direct sur les résultats électoraux reste limité. L’IA ne se limite pas à la création de deepfakes sophistiqués, mais contribue aussi à une transformation plus large de l’environnement médiatique, rendant la distinction entre réalité et fiction de plus en plus floue pour les électeurs.

Les chercheurs s’accordent à dire que l’impact de l’IA sur les élections ne se manifeste pas uniquement par des manipulations visuelles évidentes comme les deepfakes, mais par un changement plus subtil et insidieux du paysage informationnel. Les contenus générés par l’IA, bien que souvent de piètre qualité, peuvent saturer les canaux d’information et diluer les messages véridiques. Cette saturation peut mener à une désensibilisation des électeurs, qui deviennent plus méfiants vis-à-vis des informations qu’ils reçoivent, rendant le processus démocratique vulnérable aux manipulations.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Enfin, l’évolution rapide de l’IA et son intégration dans les campagnes électorales posent un défi constant aux régulateurs et aux acteurs politiques. Il est crucial de développer des stratégies pour contrer l’influence négative potentielle de l’IA tout en exploitant ses avantages pour améliorer la transparence et l’efficacité des processus électoraux. Les décideurs doivent anticiper les menaces futures et préparer des réponses adaptées pour protéger l’intégrité des élections et, par extension, la démocratie elle-même. Les capacités de l’IA à inonder le marché de l’information avec des contenus trompeurs soulignent la nécessité d’une vigilance accrue et d’une régulation proactive.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.