Face à la menace quantique, l’Allemagne valide une première mondiale pour blinder nos cartes d’identité avant que le chiffrement actuel ne cède.

En bref

- L’Allemagne valide une preuve de concept pionnière pour des cartes d’identité résistantes au quantique. Ce projet d’État prouve qu’une cryptographie de nouvelle génération peut être intégrée dès aujourd’hui sur les puces des titres régaliens.

- Fruit d’une coopération public-privé, cette avancée repose sur une sécurité hybride innovante. Elle associe les standards actuels aux algorithmes post-quantiques pour protéger simultanément le matériel et le logiciel des futures cartes.

- Cette percée s’aligne sur la stratégie de l’Union européenne pour harmoniser la transition post-quantique. Elle vise à sécuriser les données critiques des États membres contre les futures puissances de calcul avant la fin de la décennie.

- Pour parer à l’imprévisibilité de la menace, une transition progressive en deux temps est actée. L’objectif est clair : déployer des technologies d’identité totalement inviolables et opérationnelles à l’horizon 2030.

La protection des données sensibles et l’authenticité des documents officiels font face à une menace technologique sans précédent, identifiée clairement par les instances européennes : l’avènement de l’informatique quantique. Cette puissance de calcul, encore en développement, promet de rendre obsolètes les algorithmes de chiffrement qui sécurisent actuellement notre monde numérique. C’est dans ce contexte de course contre la montre que des initiatives concrètes émergent pour anticiper le point de bascule, moment où les protections actuelles céderont. Les acteurs de la cybersécurité et les gouvernements ne peuvent se permettre d’attendre l’arrivée effective de ces machines pour réagir, car la mise à niveau des infrastructures critiques, telles que les titres d’identité nationaux, nécessite des années de développement et de déploiement.

Une première technologique pour le renforcement des titres d’identité

L’Allemagne vient de marquer une avancée significative dans la protection des documents d’identité face aux menaces futures. L’entreprise technologique d’État, Bundesdruckerei Gruppe, a finalisé une preuve de concept démontrant qu’il est techniquement possible de produire une carte d’identité nationale capable de résister aux assauts d’un ordinateur quantique. Cette réalisation n’est pas une simple théorie, mais une mise en œuvre concrète qui associe la cryptographie classique, utilisée aujourd’hui, à la cryptographie post-quantique (PQC). L’objectif affiché par cette entreprise basée à Berlin est de sécuriser aussi bien la couche logicielle que la couche matérielle des futurs titres d’identité du pays.

Pour parvenir à ce résultat, une alliance stratégique a été nouée avec des fournisseurs de technologies de sécurité de premier plan. Comme le rapporte Biometric Update, le projet a impliqué une collaboration étroite avec Giesecke+Devrient (G+D) et l’Office fédéral de la sécurité de l’information (BSI). Le vice-président senior de l’innovation chez Bundesdruckerei a souligné le caractère pionnier de cette démarche, précisant qu’ils sont les premiers en Allemagne à prouver qu’une cryptographie hautement sécurisée et résistante au quantique peut être implémentée directement sur les puces des cartes d’identité, couvrant à la fois les volets du chiffrement et de l’authentification.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La composante matérielle de cette innovation repose sur des puces produites par le fabricant allemand de semi-conducteurs Infineon. Ces composants bénéficient d’une nouvelle conception spécifiquement adaptée pour supporter les algorithmes de cryptographie post-quantique. C’est ensuite G+D qui a eu la charge de déployer le logiciel PQC au cœur de ces puces. L’entreprise n’en est pas à son coup d’essai, ayant déjà participé à des projets financés par le gouvernement allemand liés à la cryptographie quantique, tels que Aquorypt et Quoryptan. Cette synergie entre le fabricant de puces, le développeur de sécurité et l’autorité fédérale illustre la complexité et la nécessité d’une approche intégrée pour relever ce défi technologique.

L’Europe impose une cadence vers le post-quantique

Cette accélération technologique en Allemagne ne se fait pas en vase clos ; elle répond à une stratégie continentale précise. Les États membres de l’UE, avec le soutien de la Commission, ont identifié l’informatique quantique comme une menace directe pour la confidentialité et l’authenticité des données sécurisées par les algorithmes actuels. Pour contrer ce risque, une transition coordonnée, complète et opportune vers la cryptographie post-quantique est jugée indispensable. C’est pourquoi, le 11 avril 2024, la Commission a publié une recommandation officielle établissant une feuille de route pour la mise en œuvre coordonnée de cette transition.

Ce document fondateur, qui constitue le premier livrable d’un groupe de travail dédié au sein du groupe de coopération NIS, vise à synchroniser les efforts des différents pays. Selon les informations publiées par la Commission européenne, cette feuille de route fournit un ensemble de recommandations que les États membres doivent mettre en œuvre. L’enjeu est d’éviter une adoption fragmentée qui laisserait des failles de sécurité au sein de l’espace européen. Le texte insiste également sur la nécessité de mesures garantissant que toutes les parties prenantes soient correctement informées de la nature et de l’imminence de la menace quantique pesant sur la cryptographie.

L’horizon temporel fixé par cette stratégie est l’année 2030. La feuille de route émise en juin avertit qu’il est impossible de prédire avec précision le moment où les ordinateurs quantiques deviendront suffisamment puissants pour compromettre les systèmes actuels. C’est cette incertitude même qui dicte le calendrier. La présidente du BSI, l’Office fédéral de la sécurité de l’information, rappelle que l’équipement des puces de cartes d’identité avec la cryptographie post-quantique est essentiel, car il faut partir du principe que d’ici la fin de la décennie, les algorithmes cryptographiques d’aujourd’hui seront vulnérables. Les gouvernements ont donc le devoir d’être prêts à émettre des documents sécurisés avant que cette échéance théorique ne devienne une réalité opérationnelle.

Une transition progressive vers l’ère post-quantique

La migration vers ces nouveaux standards de sécurité ne se fera pas du jour au lendemain, mais suivra un processus par étapes, conçu pour maintenir la continuité du service tout en rehaussant le niveau de protection. L’Allemagne a d’ores et déjà planifié une transition en deux phases distinctes pour ses cartes d’identité. La première étape se concentrera sur la protection des données personnelles grâce à un schéma de signature numérique résistant au quantique. Ce n’est que dans un second temps qu’une transition complète vers une technologie totalement sécurisée contre le quantique est prévue, assurant ainsi une montée en puissance progressive des infrastructures.

Cette démarche s’appuie sur des travaux de recherche et de développement entamés bien avant l’annonce récente. Dès 2022, Bundesdruckerei avait mis au point le premier démonstrateur de passeport électronique au monde répondant aux normes de sécurité post-quantique. Ce projet précurseur impliquait déjà Infineon ainsi que l’Institut Fraunhofer, l’une des plus grandes organisations de recherche appliquée en Europe. Ces initiatives successives montrent que la sécurisation des titres régaliens est un chantier de longue haleine qui nécessite une maturation technologique constante.

Au niveau européen, cette dynamique se retrouve également dans le projet PQC4eMRTD, lancé plus tôt cette année. Cette initiative vise spécifiquement à protéger les passeports électroniques contre la menace des attaques informatiques quantiques. Elle rassemble un consortium d’organisations publiques et privées, incluant des acteurs industriels majeurs comme Thales (voir ci-dessous) et Infineon. En multipliant les projets de ce type, l’Europe et ses États membres cherchent à construire un écosystème robuste où la sécurité des données des citoyens ne dépendra plus de la puissance de calcul des attaquants potentiels. La convergence entre les feuilles de route politiques et les preuves de concept industrielles dessine ainsi les contours d’une nouvelle ère pour la sécurité numérique régalienne.

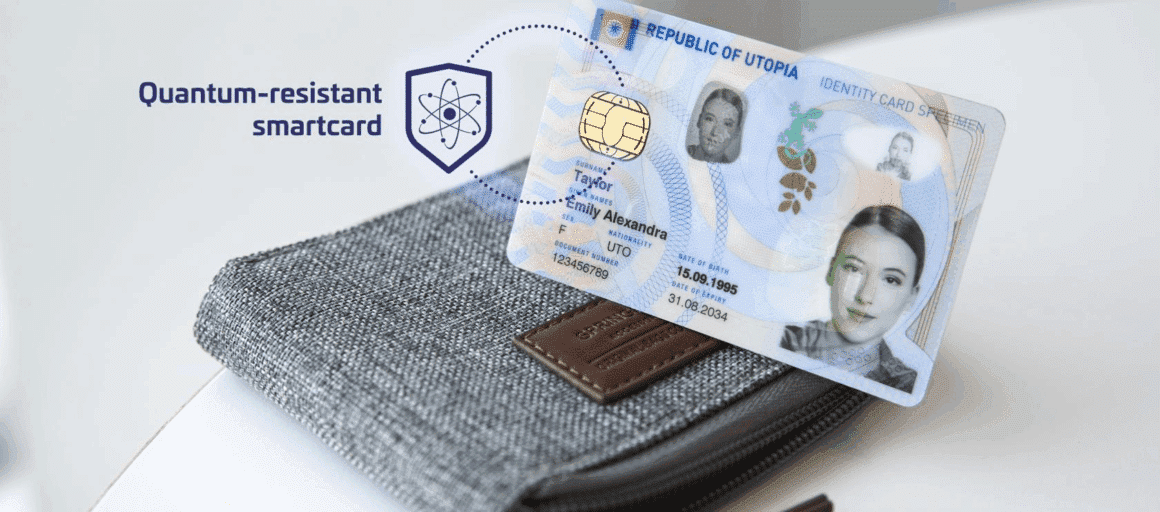

Première européenne : Thales lance la carte à puce prête pour l’ère quantique

- La solution Thales est la première carte à puce en Europe à recevoir une certification de sécurité de haut niveau et à intégrer une cryptographie post-quantique, soulignant l’engagement de l’entreprise à anticiper les risques cyber émergents à l’ère du quantique.

- Le produit certifié intègre des mécanismes cyber innovants dans un format de carte à puce – idéal pour des applications nécessitant une protection de l’identité pérenne, telles que les cartes d’identité électroniques, cartes de santé et permis de conduire.

- Prête pour un déploiement, cette solution offre aux gouvernements et institutions une base sécurisée pour les solutions d’identité de nouvelle génération.

Première européenne : Thales lance la carte à puce prête pour l’ère quantique

En devenant la première entreprise à obtenir la certification de haut niveau ‘Common Criteria’1 pour une carte à puce résistante au quantique, Thales permet aux services gouvernementaux de protéger les données sensibles – présentes sur les cartes d’identité, cartes de santé ou permis de conduire – et assure que l’identité des citoyens est protégée contre les menaces quantiques émergentes.

Les avancées réalisées par l’Allemagne, en parfaite résonance avec les directives de la Commission européenne, matérialisent une réponse proactive face à une rupture technologique majeure. En prouvant dès aujourd’hui que nos identités peuvent être protégées contre les ordinateurs de demain, ces acteurs industriels et institutionnels posent les bases d’une souveraineté numérique durable. L’enjeu dépasse la simple prouesse technique : il s’agit de garantir la pérennité de la confiance dans les documents officiels, pierre angulaire de la sécurité des États et des citoyens, avant que les capacités de déchiffrement quantique ne deviennent une réalité opérationnelle.

Cette veille vous a été utile ?

Un café = un mois de serveur. Aidez DCOD à rester gratuit et indépendant.