Posts by tag

souveraineté numérique

20 posts

Souveraineté numérique : l’impossible sevrage des géants de la Tech

L’expérience de déconnexion menée par deux journalistes suisses montre qu'éviter les infrastructures américaines relève de l'utopie.

Cybersécurité : les 13 actualités majeures du 7 juin 2026

L'essentiel de la semaine : la sélection des 13 faits marquants qu'il ne fallait pas manquer pour la semaine du 7 juin 2026.

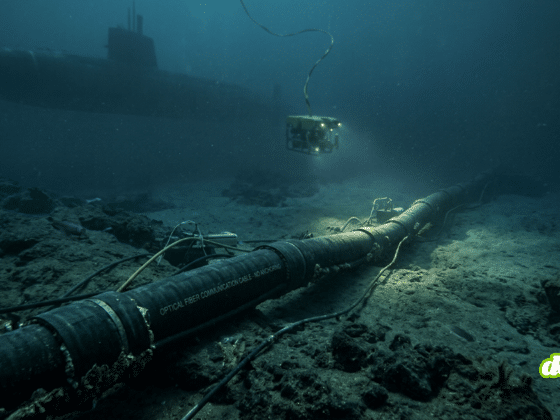

Câbles sous-marins : le nouvel enjeu cyber des conflits mondiaux

Dans un contexte géopolitique instable, les câbles sous-marins deviennent des cibles majeures de sabotage, menaçant l'économie et la sécurité mondiale.

Cybersécurité : les 8 actualités majeures du 12 avril 2026

L'essentiel de la semaine : la sélection des 8 faits marquants qu'il ne fallait pas manquer pour la semaine du 12 avr 2026.

Jailbreak du F-35 : L’Europe s’affranchit du contrôle américain

Le chef de la défense néerlandais affirme que le logiciel du chasseur F-35 peut subir un jailbreak pour contourner les restrictions américaines.

Pourquoi le hack-back allemand révèle un tournant stratégique

Le hack-back entre dans la doctrine allemande pour neutraliser les serveurs attaquants. Une analyse du basculement vers la cyberdéfense offensive.

Supply Chain : L’UE déploie sa boîte à outils contre les ingérences

La Boîte à outils cybersécurité Europe sécurise les chaînes d'approvisionnement ICT de l'UE en analysant les risques critiques liés aux équipements mobiles.

Stratégie nationale cybersécurité 2030 : La France lance sa contre-attaque contre les cybermenaces

Face à une menace systémique, la France lance sa "Stratégie nationale cybersécurité 2030". Découvrez son plan pour blinder la résilience du pays.

Visio : la France détaille le plan souverain face à Zoom

La France impose Visio pour sécuriser les communications de l'État. Ce virage stratégique vers le cloud souverain évince les solutions américaines dès 2027.

Les États-nations piratent la crypto : la nouvelle guerre financière

La menace change d'échelle : en 2025, la cybercriminalité n'est plus l'apanage de gangs isolés mais une stratégie d'État pour contourner les sanctions et financer des régimes.