La course à l’IA s’accélère : des chercheurs cartographient par satellite les datacenters secrets qui saturent désormais le réseau électrique mondial.

TL;DR : L’essentiel

- Meta construit « Prometheus », un centre de données à 18 milliards de dollars dans l’Ohio consommant 691 mégawatts, détecté par satellite grâce à l’analyse visuelle de ses tentes résistantes aux intempéries et équipements de refroidissement.

- Le projet « Stargate », soutenu par la Maison-Blanche, prévoit 500 milliards de dollars d’investissements pour 20 centres de données totalisant 10 gigawatts, soit l’équivalent de la production électrique de dix centrales nucléaires réunies.

- Pour alimenter « Colossus 2 » à Memphis et ses 110 000 GPU opérationnels, des turbines à gaz ont été installées de l’autre côté de la frontière du Mississippi, une stratégie visant probablement à accélérer les approbations administratives.

- L’essor des infrastructures IA pourrait faire grimper la facture d’électricité moyenne américaine de 8% d’ici 2030, avec des pics potentiels supérieurs à 25% dans les zones saturées comme le nord de la Virginie.

Les États-Unis se sont transformés en un immense chantier numérique avec une explosion de nouveaux data centers. Depuis l’annonce en ce début d’année 2026 du projet Stargate et ses 10 gigawatts de capacité prévue, la course aux infrastructures est devenue frénétique. Pourtant, derrière les annonces officielles de milliards de dollars, une partie significative de cette expansion s’opère dans une opacité grandissante. Face à des industriels qui verrouillent l’information pour protéger leurs secrets commerciaux, la surveillance par le renseignement d’origine source ouverte (OSINT) devient le seul moyen de mesurer l’ampleur réelle de cette transformation industrielle qui redessine les paysages et réseaux énergétiques.

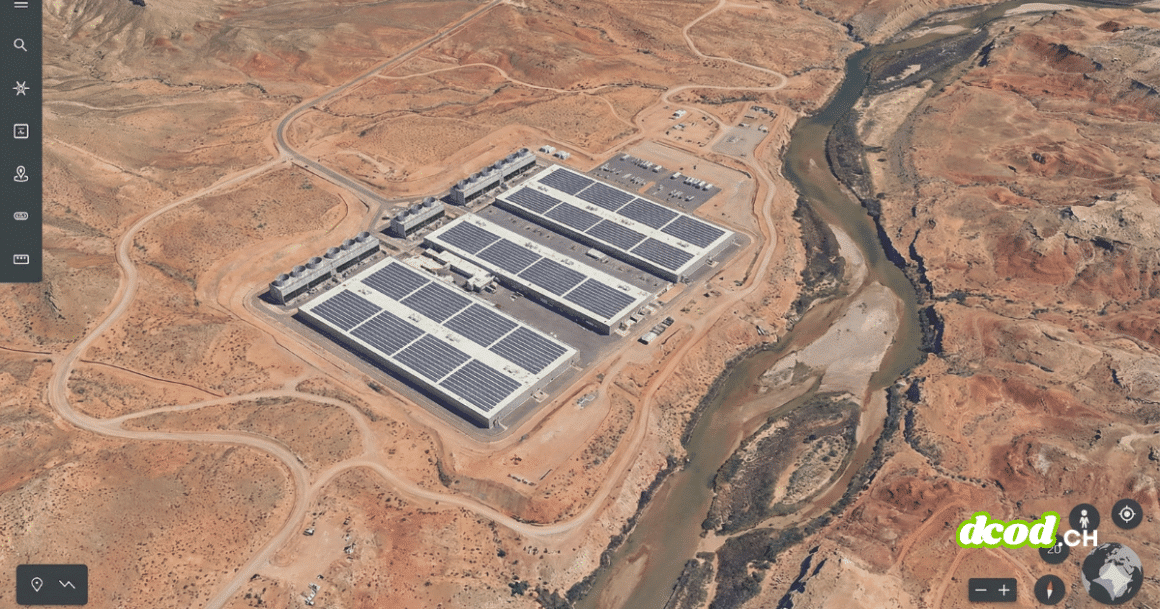

Cartographie Satellitaire : L’imagerie spatiale révèle la gourmandise énergétique

Pour percer le secret de ces installations, les chercheurs de l’institut Epoch AI ont développé une méthodologie basée sur l’observation minutieuse des images satellites et des permis de construire. Leur cible privilégiée n’est pas le serveur lui-même, invisible, mais son système de survie : le refroidissement. Les modèles d’intelligence artificielle modernes génèrent une chaleur telle que les unités de climatisation débordent des bâtiments, colonisant les toits et les alentours. Comme l’explique 404 Media, c’est en comptant le nombre de ventilateurs, en mesurant leur diamètre et l’espace au sol occupé par les unités de refroidissement que les analystes parviennent à estimer la consommation électrique, et par déduction, la puissance de calcul.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette traque visuelle a permis d’identifier des détails précis sur le site « Prometheus » de Meta à New Albany. Les images aériennes ne montrent pas une simple usine, mais un assemblage hybride de tentes résistantes aux intempéries, d’installations de colocation et de bâtiments traditionnels, témoignant d’un pivot stratégique coûteux vers l’IA. Cependant, cette méthode a ses limites : la capacité de refroidissement réelle peut varier du simple au double selon la vitesse de rotation des ventilateurs choisie, laissant une marge d’incertitude sur la consommation exacte de ces gros consommateurs énergétiques.

Gigantisme infrastructurel qui assoiffe le réseau

L’enjeu dépasse la simple curiosité technique : il s’agit d’une pression très forte sur les ressources locales. Les géants du numérique construisent désormais des « clusters titanesques », certains couvrant une surface comparable à une partie de Manhattan. Cette démesure se traduit par des besoins en eau et en électricité qui entrent en conflit direct avec les besoins des populations. Selon Le Temps, la consommation des centres de données américains, qui représentait déjà 4% de l’électricité du pays l’année précédente, devrait bondir de 133% d’ici 2030.

L’impact environnemental est immédiat et parfois dévastateur comme le mentionne l’article de 404 Media. Au Chili, un projet a été stoppé car il menaçait d’engloutir 7 millions de litres d’eau par jour. Aux États-Unis, la tactique de contournement est parfois flagrante : pour le site Colossus 2, l’imagerie a révélé que les turbines à gaz nécessaires à l’alimentation des 110 000 puces Nvidia ont été installées juste au-delà de la frontière de l’État, dans le Mississippi, probablement pour éviter des régulations locales plus strictes. Ces turbines apparaissent connectées mais avec une construction minimale autour, preuve d’un déploiement hâtif pour soutenir une demande insatiable.

Cette frénésie de construction, bien que présentée comme vitale pour l’économie future par l’administration américaine, laisse planer une menace tangible sur le consommateur final. Alors que les entreprises tech sécurisent leur accès à l’énergie, parfois via des réacteurs nucléaires dédiés, les infrastructures publiques saturent, promettant des hausses de factures pour les résidents et une opacité persistante sur qui loue réellement ces puissances de calcul phénoménales.

Pour en savoir plus sur la méthode d’analyse satellitaire d’Epoch

Documentation des centres de données Frontier

Le Frontier Data Centers Hub d'Epoch est une base de données indépendante qui suit l'évolution des calendriers de construction des principaux centres de données d'IA américains grâce à des images satellites haute résolution, des permis et des documents publics.

Serveurs, API, outils de veille.

DCOD est un projet indépendant sans revenu. L'infra a un coût. Participez aux frais.