Faits marquants de la semaine

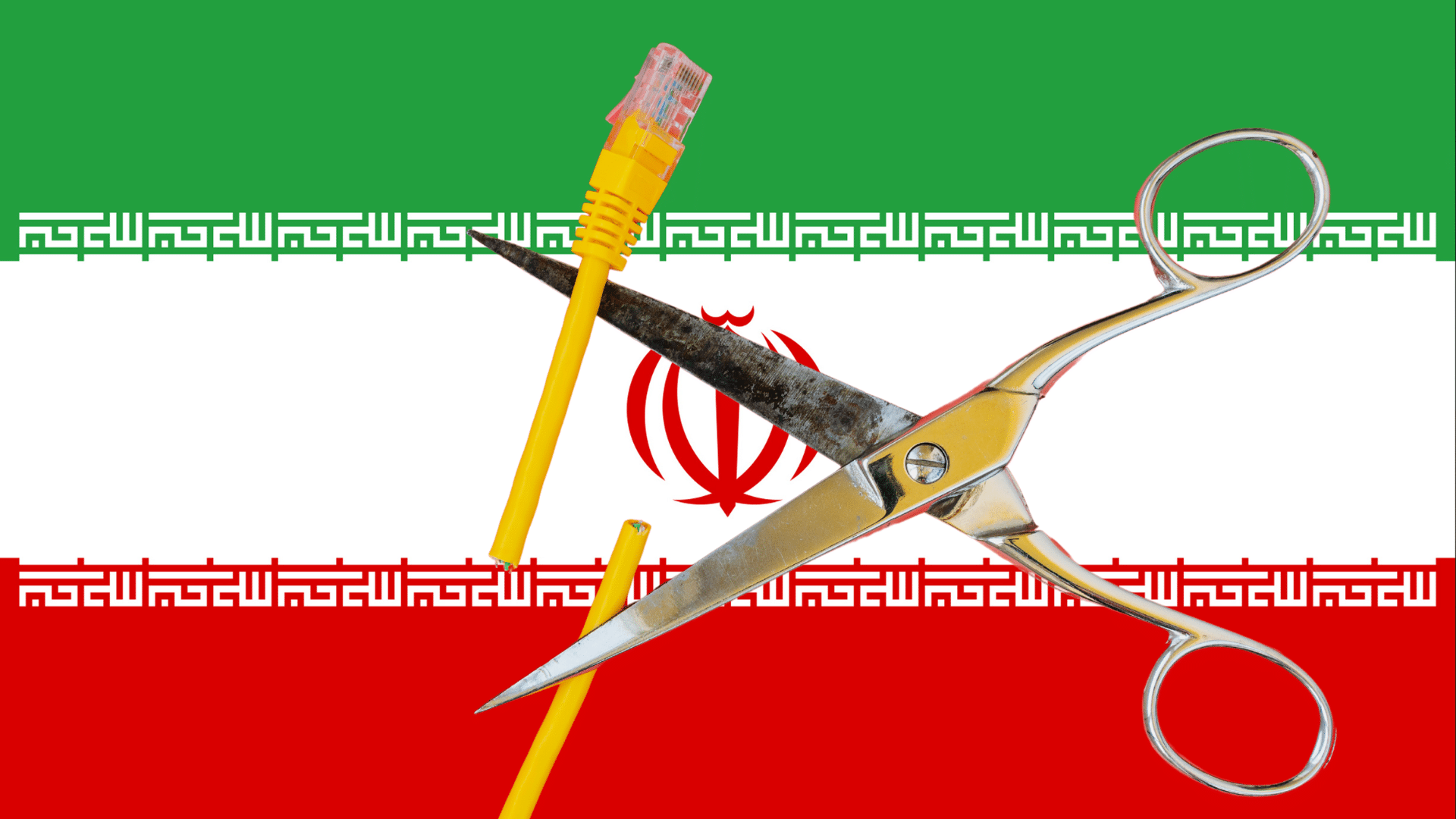

- Un quasi-blackout total d’internet a frappé l’Iran pendant des frappes militaires américaines et israéliennes, la connectivité nationale tombant à environ 4 % du niveau normal, avec une coupure quasi complète du pays du reste du réseau mondial.

- Anthropic a dévoilé Claude Code Security, déclenchant une chute significative des actions de plusieurs acteurs majeurs de la sécurité informatique, dont des fournisseurs spécialisés dans la protection des postes et des réseaux d’entreprise.

- Un rapport co-publié par un média spécialisé a conduit à une enquête sur des pages de désinscription dissimulées chez des courtiers en données, des élus estimant que les fuites associées à ce secteur ont généré près de 21 milliards de dollars de pertes liées à l’usurpation d’identité.

- Des iPhone et iPad configurés avec le profil « indigo » ont été officiellement approuvés pour traiter des informations classifiées au niveau « RESTRICTED » de l’OTAN, après un processus de certification de sécurité et d’inscription au catalogue d’assurance information de l’alliance.

Les révélations sur les courtiers en données, accusés d’avoir alimenté près de 21 milliards de dollars de pertes par usurpation d’identité, soulignent l’impact systémique d’architectures de collecte massive de données personnelles mal contrôlées, dépassant largement le cadre d’incidents isolés pour mettre en cause un modèle économique entier.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 11 actualités à retenir cette semaine

Internet quasi totalement coupé en Iran suite aux frappes américaines et israéliennes

L'Iran a subi une coupure d'internet quasi totale suite aux frappes israéliennes et américaines, selon NetBlocks. L'accès à internet en Iran a été fortement réduit samedi après les frappes menées par Israël et les États-Unis, d'après des… Lire la suite

Les valeurs du secteur de la cybersécurité chutent après la présentation par Anthropic de Claude Code Security.

Claude Code Security d'Anthropic a provoqué une onde de choc sur les marchés de la cybersécurité, CrowdStrike et Palo Alto Networks étant parmi les plus durement touchés. Lire la suite

Les violations de données chez les courtiers en données ont engendré près de 21 milliards de dollars de pertes liées au vol d'identité.

Un article publié conjointement par WIRED a déclenché une enquête sur les pages de désabonnement dissimulées par les courtiers en données. Désormais, les démocrates du Congrès affirment que les violations de données liées à ce secteur ont… Lire la suite

L'iPhone et l'iPad sont les premiers appareils grand public à obtenir la classification « RESTREINTE » de l'OTAN.

L’iPhone et l’iPad d’Apple sont désormais homologués par l’OTAN pour le traitement d’informations classifiées et figurent dans le catalogue des produits de sécurité de l’information de l’Alliance. Apple a annoncé que ses iPhone et iPad ont reçu… Lire la suite

L’État islamique utilise l’IA pour ressusciter ses dirigeants morts et les plateformes échouent à modérer ce phénomène.

Les combattants en ligne de l'État islamique continuent de publier. Près de dix ans se sont écoulés depuis la défaite du groupe à la bataille de Raqqa et l'échec de ses ambitions territoriales dans le monde réel…. Lire la suite

Les attaques de rançongiciels augmentent de 50 % en 2025, tandis que les paiements de rançons diminuent.

Un nouveau rapport de Chainalysis suggère que les auteurs d'attaques par rançongiciel « travaillent plus dur pour des résultats de plus en plus faibles », car la pression réglementaire et les refus de payer ont nui aux… Lire la suite

Les États subissent les conséquences de la fermeture de la CISA.

La CISA annule des réunions, limite ses communications avec ses partenaires étatiques et met en congé forcé des employés dans des services clés en raison de la prolongation du blocage du DHS. Lire la suite

Le Royaume-Uni inflige une amende de 14,5 millions de livres sterling à Reddit pour traitement inapproprié des données d'enfants.

LONDRES — Le Bureau du commissaire à l'information a infligé une amende de 14,47 millions de livres sterling à Reddit pour traitement illégal des données d'enfants. La loi britannique sur la protection des données exige le consentement… Lire la suite

Google GTIG a démantelé le groupe APT UNC2814, lié à la Chine, et a mis fin à des attaques contre 53 organisations dans 42 pays.

Google et ses partenaires ont démantelé UNC2814, un groupe soupçonné d'être lié à la Chine et responsable du piratage de 53 organisations dans 42 pays. Google, en collaboration avec des partenaires du secteur, a perturbé l'infrastructure d'UNC2814,… Lire la suite

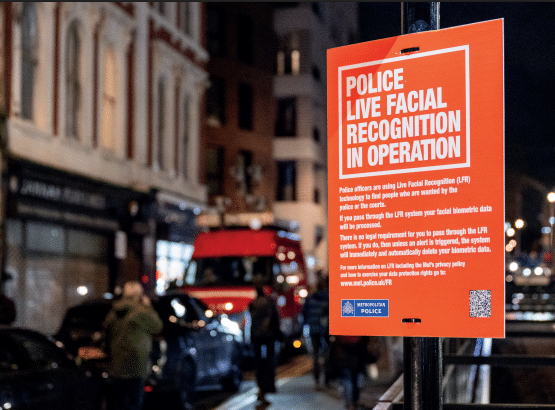

La police métropolitaine va tester les contrôles d'identité par reconnaissance faciale, confirme le maire.

Sadiq Khan révèle que 100 agents utiliseront une technologie de reconnaissance faciale automatisée pendant six mois, mais ses opposants qualifient son utilisation d'« alarmante ». Les policiers de la Metropolitan Police vont commencer à scanner les visages… Lire la suite

L’Espagne livre ses « joyaux de la couronne » à Huawei, avertissent des parlementaires

BRUXELLES — Lundi, les députés européens ont vivement critiqué le gouvernement espagnol pour avoir utilisé Huawei afin de stocker des écoutes téléphoniques judiciaires. Un député de premier plan a averti que Madrid mettait ainsi en péril ses… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.