TL;DR : L’essentiel

- Les moniteurs mondiaux confirment une chute drastique de la connectivité nationale à près de 4 %, isolant virtuellement le territoire lors des offensives militaires conjointes de grande ampleur.

- Les plateformes d’information étatiques et les réseaux internes cèdent sous la pression, empêchant la diffusion des messages officiels et redirigeant la population vers des messageries externes alternatives.

- Des tactiques de guerre électronique brouillent les signaux de navigation et saturent les serveurs, visant spécifiquement à paralyser la coordination des drones et des missiles balistiques iraniens.

- Les médias d’État officialisent le décès du plus haut dirigeant politique et religieux du pays, survenu lors du bombardement ciblé de son complexe résidentiel sécurisé.

L’escalade militaire au Moyen-Orient franchit un nouveau palier avec le lancement simultané d’offensives physiques et numériques. Baptisée « Operation Epic Fury » par le département de la Défense des États-Unis et « Operation Roaring Lion » par les forces israéliennes, cette campagne militaire conjointe a ciblé les infrastructures nucléaires et les bases militaires de la République islamique. Au-delà des violents bombardements, c’est l’ampleur de l’assaut informatique qui marque également dans ce conflit. Les infrastructures numériques du territoire ont (auraient?) été méthodiquement neutralisées pour empêcher toute coordination défensive et isoler complètement les centres de commandement.

Note de la rédaction : Cet article a été rédigé sur la base des informations et rapports techniques disponibles au moment de sa publication. Dans le contexte d’opérations militaires de cette ampleur, la diffusion d’informations relève également de stratégies de communication complexes. Ces éléments nécessitent donc d’être interprétés avec précaution. Le contenu de cet article sera mis à jour ou corrigé au fil des nouvelles confirmations officielles ou techniques. Des actualités mises à jour sont d’ailleurs fournies au bas de cet article.

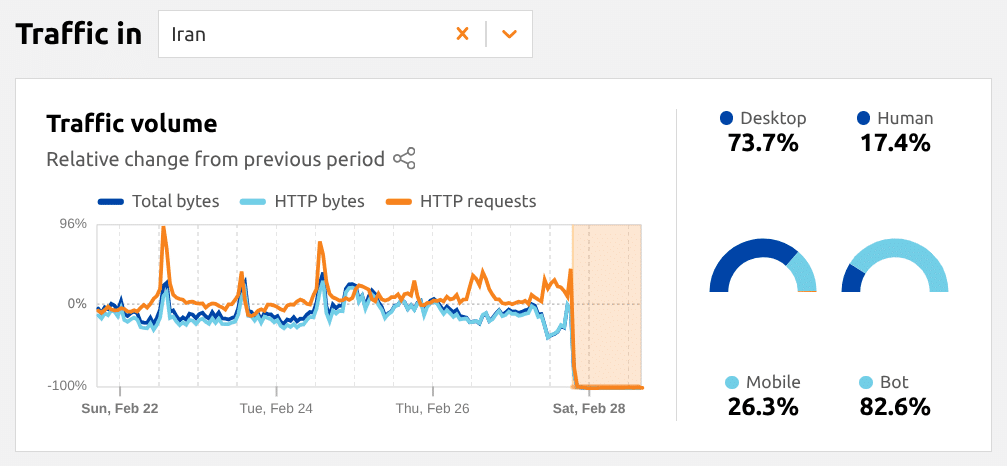

Les infrastructures de télécommunication de l’Iran s’effondrent sous l’assaut numérique

Dès le déclenchement des hostilités, la connectivité globale en Iran a subi une chute vertigineuse pour stagner à près de 4 % de son niveau habituel. Les données télémétriques de Cloudflare Radar ont même enregistré un trafic s’effondrant à un niveau proche du zéro absolu à partir de 22h15 en heure locale. Cette déconnexion massive a brutalement privé les grandes agglomérations de leurs réseaux mobiles, de leurs applications bancaires et de l’accès aux portails gouvernementaux essentiels. Comme le documente Security Affairs, cette paralysie technique résulte d’une stratégie complexe visant à restreindre les flux d’information lors de crises majeures.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour isoler ainsi le pays tout entier, les assaillants ont massivement déployé des attaques par déni de service distribué (DDoS). Cette technique d’engorgement numérique consiste à inonder artificiellement des serveurs cibles avec des millions de fausses requêtes de connexion simultanées, à la manière d’un embouteillage monstre organisé volontairement pour paralyser une autoroute, jusqu’à provoquer leur saturation complète et leur arrêt forcé. L’objectif technique visait non seulement à sectionner les câbles virtuels reliant le pays à l’extérieur, mais également à asphyxier les flux de données internes.

Le réseau intranet souverain de l’Iran cède face à la saturation des serveurs

Pourtant rigoureusement préparée à ce scénario de coupure globale, l’infrastructure locale connue sous le nom de National Information Network (NIN) a également fini par sombrer. Ce réseau intranet souverain, conçu spécifiquement par les autorités iranaises pour maintenir les communications gouvernementales actives en cas de déconnexion totale d’Internet, n’a pas résisté à la pression coordonnée. Les premiers éléments indiquent que des intrusions profondes directement implantées dans les systèmes critiques, couplées à de multiples vecteurs de surcharge, ont permis de contourner les protections locales.

Parallèlement, les principaux relais de propagande officiels en Iran ont été méthodiquement mis hors d’état de nuire. Les sites web des agences de presse gouvernementales, telles que IRNA, ISNA et la Tasnim News Agency, ont subi de sévères pannes techniques. Les téléspectateurs ont même constaté le piratage direct de certains flux de diffusion par satellite, les écrans affichant soudainement des messages hostiles au plus haut dirigeant du pays en plein milieu des programmes habituels. Les utilisateurs, totalement isolés, se sont alors rabattus sur des applications de messagerie externes comme Instagram ou Telegram dès qu’une infime fenêtre de connexion le permettait.

Les opérations de guerre électronique paralysent la riposte balistique

Selon les informations disponibles, l’objectif stratégique de ce blackout numérique dépasse largement la simple censure médiatique ou la coupure des communications civiles : il s’agit de sectionner les chaînes de commandement des forces armées. Selon The Cyber Security Hub, ces cyberattaques conjointes visaient directement à dégrader les capacités opérationnelles du corps des Gardiens de la révolution islamique. En détruisant les canaux de communication sécurisés, la coalition a cherché à entraver toute frappe de représailles immédiate.

L’offensive a également intégré des manœuvres de guerre électronique avancées, ciblant et perturbant les signaux de navigation ainsi que les systèmes de positionnement GPS en Iran. En brouillant intensément ces fréquences vitales dans les airs, l’opération a littéralement rendu aveugles les flottes de drones et les missiles balistiques, rendant leur ciblage et leur lancement impossibles. Cette synergie parfaite entre l’aveuglement informatique et la destruction physique définit la réalité de la guerre hybride, où la paralysie d’un réseau informatique devient le prérequis indispensable à l’efficacité d’un bombardement militaire.

Pour approfondir le sujet

Internet est de retour en Iran – mais pas pour tout le monde

En Iran, l'internet est revenu à la normale pour les personnes et les entreprises figurant sur une « liste blanche » spéciale approuvée par l'État, mais l'accès est inégal, restreint et lent pour tous les autres. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.