Cet article invité s’inscrit dans le cadre de la veille stratégique de dcod.ch dédiée à la confiance numérique. L’objectif est de mettre en avant une solution ou une innovation technologique dont l’approche offre une réponse pertinente aux enjeux actuels de technologie.

Quel défi cette solution adresse-t-elle ?

Les applications SaaS (CRM, ERP ou SIRH) traitent des volumes grandissants de données sensibles.

Ces informations restent trop fréquemment accessibles aux équipes de support ou d’administration de l’éditeur, lequel détient généralement les clés techniques d’accès.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La gouvernance de ces accès est souvent incomplète voire incompatible avec les exigences du RGPD ou de la FADP suisse. Le simple chiffrement des bases de données demeure insuffisant, ne protégeant pas contre les abus de comptes privilégiés ou les accès internes non maîtrisés.

Comment fonctionne la technologie de Kustodyan ?

Kustodyan apporte une solution dédiée aux éditeurs du SaaS.

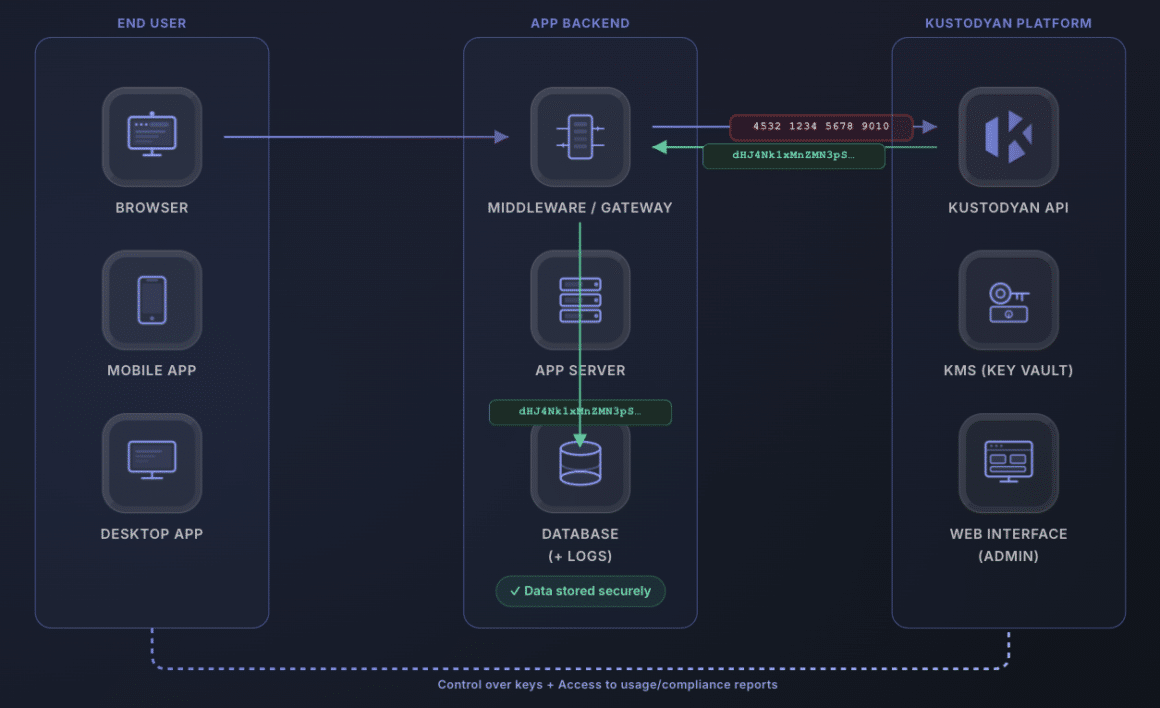

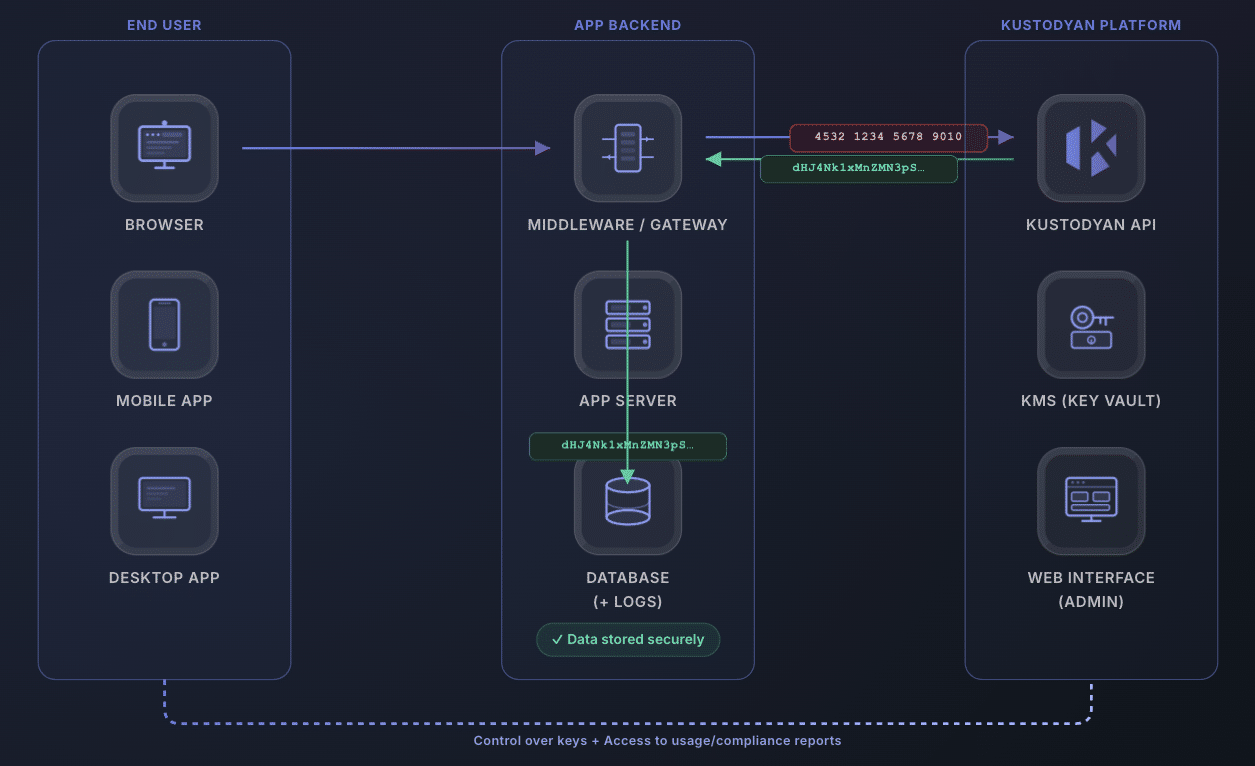

Via une API, les données sensibles sont transformées en substituts sans valeur, ou “tokens”, à la volée, avant stockage et deviennent inaccessibles à éditeur. Pour l’application, elles restent pleinement utilisables fonctionnellement, en toute transparence pour l’utilisateur final, sans impact sur son experience.

Opéré par KYOS SA, spécialiste suisse de la cybersécurité, Kustodyan redéfinit la gouvernance de sécurité, instaurant une séparation stricte entre données, clés et rôles, pour l’éditeur et ses clients. Les preuves de protection et logs d’accès sont à portée de main, prêts à l’audit.

Résultat : des risques fortement réduits pour les client d’applications cloud, un impact d’attaque drastiquement réduit, et un éditeur SaaS conforme, crédible et prêt à adresser les secteurs les plus régulés.

Pour qui cette approche est-elle conçue ?

Kustodyan s’adresse aux éditeurs d’applications SaaS, tous secteurs confondus, avec une valeur particulièrement forte pour ceux dont les clients évoluent dans des environnements régulés.

La solution soutient la mise en conformité réglementaire, la protection des données sensibles, l’atténuation de l’impact des incidents de sécurité et la réduction des risques réputationnels, pour les éditeurs comme pour leurs clients. Elle accompagne ainsi les responsabilités des CISO, DPO, Risk Managers et dirigeants d’entreprises.

L’approche proposée répond directement aux exigences de confiance numérique, en offrant un contrôle renforcé de la protection et de la maîtrise des données dans le cloud.

Quelles sont les perspectives et évolutions pour Kustodyan et son écosystème ?

Le besoin de protection des données personnelles, sensibles ou critiques, n’a jamais été aussi pressant dans le cloud. L’explosion des menaces de cybersécurité constitue un risque réel d’extinction pour les éditeurs d’applications, dont environ 80 % sont des PME en Suisse et en Europe, et à ce titre peu équipées face aux risques. Par ailleurs, les attaques s’automatisent, s’accélèrent et se professionnalisent, désormais assistées par l’IA de la reconnaissance à l’exécution, comme le souligne le Global Cybersecurity Outlook 2026 du World Economic Forum, rendant la défense manuelle inadéquate et l’adoption de technologies de protection inévitable.

Le contexte géopolitique a quant à lui remis la souveraineté au cœur des préoccupations, notamment en matière de protection des données dans le cloud.

Enfin, le cadre réglementaire devient sensiblement plus exigeant, comme en attestent NIS-2, DORA et la révision à venir du Cybersecurity Act de l’Union Européenne. La Suisse a par ailleurs inscrit la cybersécurité comme axe prioritaire dans sa Digital Switzerland Strategy 2025, confirmant une montée des exigences en la matière.

Dans ce cadre, Kustodyan répond à ces enjeux grâce à ses technologies de protection systématique des données à la volée dans les couches applicatives, couplées à une gestion déportée des clés de protection. La solution permet de satisfaire des exigences de sécurité et des obligations réglementaires toujours plus strictes, tout en instaurant une confiance durable entre éditeurs d’applications SaaS et leurs clients, favorisant ainsi l’adoption et la croissance économique, en particulier dans les secteurs les plus régulés.

Pour en savoir plus sur Kustodyan

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.