TL;DR : L’essentiel

- Les images numériques dissimulent des métadonnées invisibles capables d’enregistrer vos coordonnées géographiques avec une précision de quelques mètres, révélant ainsi vos habitudes quotidiennes.

- Les fabricants intègrent des informations techniques à votre appareil photo. Celles-ci créent une empreinte numérique unique, permettant de vous suivre à travers vos publications sur internet.

- Près de 90 % des services en ligne qui nettoient vos photos demandent de les envoyer sur leurs serveurs, exposant ainsi vos données sensibles à des inconnus.

- Ces textes invisibles représentent un risque de sécurité des données. Les pirates peuvent y cacher des codes informatiques pour attaquer les sites web qui hébergent vos images.

Les métadonnées EXIF constituent une empreinte invisible qui accompagne presque tous les fichiers d’image modernes. Ce format standardisé sert initialement à documenter les conditions de prise de vue pour les photographes. Cependant, l’intégration systématique du GPS dans les smartphones a transformé ces données en véritables balises de traçabilité. Lorsqu’une photo est prise, le système inscrit dans le fichier des informations allant du modèle de l’appareil à votre position exacte.

Les métadonnées EXIF : une empreinte numérique très précise

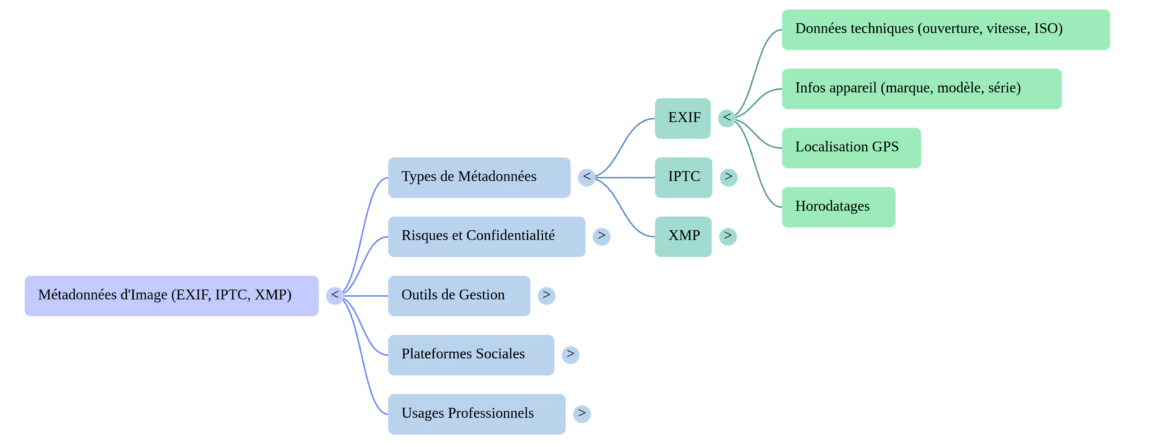

Le marquage géographique fonctionne grâce au lien entre votre appareil photo et son capteur GPS. Les métadonnées EXIF, parfois accompagnées des formats IPTC ou XMP, enregistrent votre position à moins de 10 mètres près. Cette précision situe le lieu de l’image, mais révèle aussi discrètement vos habitudes, comme l’adresse d’une école ou l’heure de vos trajets réguliers.

Cette fonction pratique représente un risque pour votre vie privée. Au-delà du GPS, les constructeurs ajoutent des données cachées (les MakerNotes) qui contiennent le numéro de série de l’appareil ou les détails de l’objectif. Ces éléments forment une empreinte unique, permettant de vous identifier sur plusieurs sites internet, même si vous avez effacé la localisation géographique au préalable.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les risques de sécurité des données vont au-delà de la vie privée et touchent aussi les plateformes web. Comme ces métadonnées EXIF sont de simples lignes de texte, des pirates peuvent y glisser du code malveillant. Une simple photo devient alors un Cheval de Troie. Une fois envoyée sur un site vulnérable, ce code s’active sur le serveur, transformant un fichier inoffensif en une véritable attaque informatique.

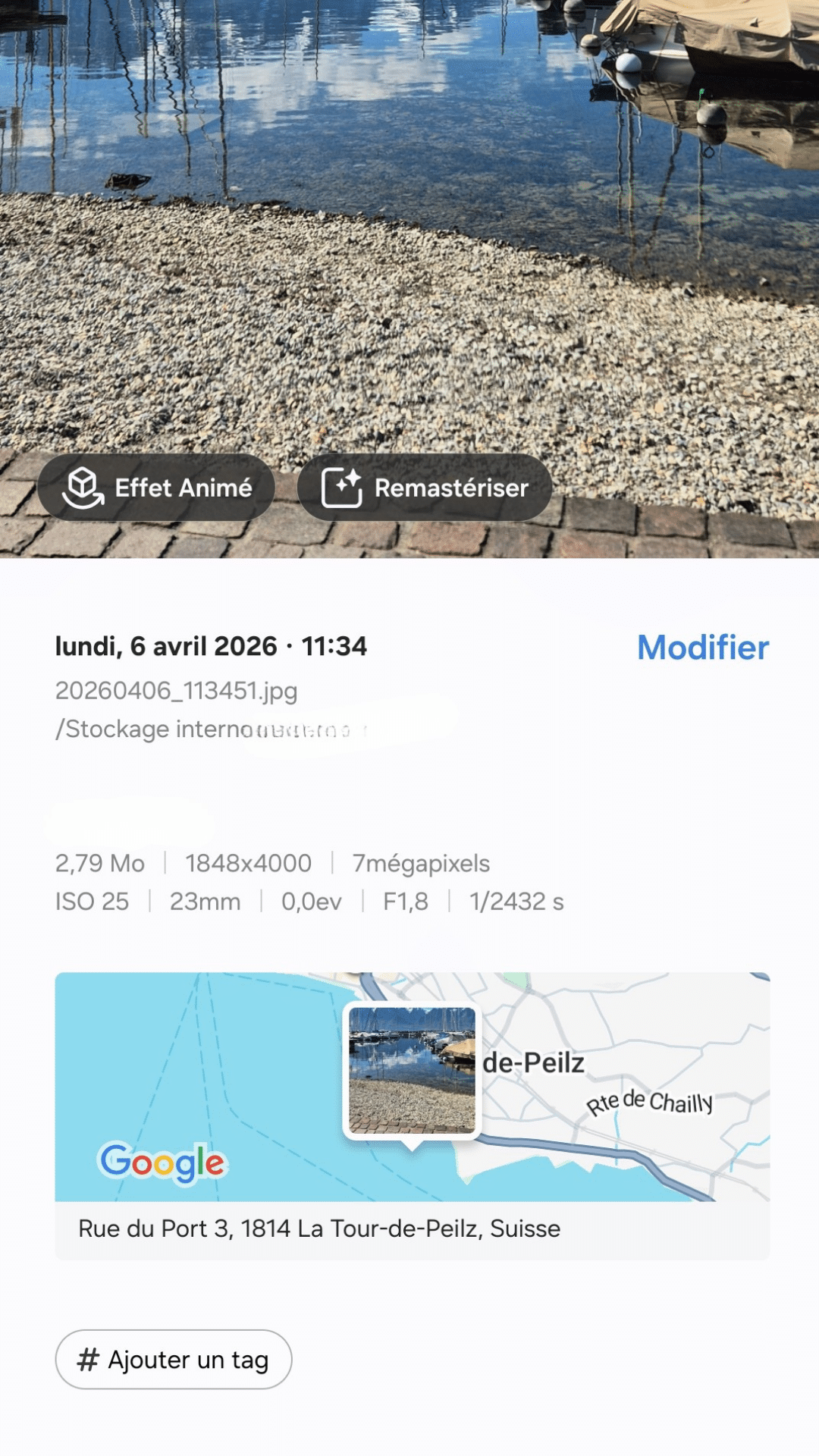

Identification et visualisation des marqueurs de localisation dans les métadonnées EXIF

Il est très facile de lire ces métadonnées EXIF depuis votre ordinateur. Sous Windows, l’onglet des propriétés affiche les détails de l’image, tout comme la fonction Aperçu sur macOS. Cependant, le bouton de nettoyage proposé par défaut par ces systèmes est incomplet : il efface le point GPS, mais oublie systématiquement les données du fabricant et les numéros de série de l’appareil photo.

À l’inverse, ces traces invisibles peuvent être très utiles pour la police scientifique. Les enquêteurs s’en servent pour vérifier si une preuve est authentique, pour établir la chronologie des faits, ou pour détecter des images retouchées grâce aux historiques XMP. Ces données permettent même de relier formellement des photos trouvées sur une scène de crime à un appareil précis appartenant à un suspect.

Pour le grand public qui souhaite effacer ces informations, utiliser un nettoyeur gratuit en ligne est souvent une mauvaise idée. Près de 90 % de ces services vous obligent à envoyer votre image sur leurs serveurs, confiant ainsi vos données privées à des inconnus. Pour vérifier si un outil est sûr, vous pouvez ouvrir les outils de développement de votre navigateur et vous assurer qu’aucun fichier n’est envoyé sur le web pendant le nettoyage.

Techniques de protection et suppression des métadonnées EXIF sensibles

La meilleure façon de sécuriser vos photos est d’utiliser un traitement local, directement sur votre appareil. Des outils comme MetaClean fonctionnent uniquement dans la mémoire de votre navigateur, sans jamais envoyer vos fichiers sur internet. Cette méthode garantit techniquement la protection de vos données, ce qui est bien plus fiable qu’une simple promesse écrite dans une politique de confidentialité.

Les professionnels préfèrent souvent ExifTool, un programme avancé qui permet de supprimer très précisément chaque information cachée. Une astuce beaucoup plus simple consiste à copier votre image et à la coller dans un nouveau fichier vierge. Cette action manuelle ne conserve que le visuel de la photo, en abandonnant toutes les métadonnées EXIF et les dates de création.

La méthode la plus efficace reste d’empêcher la collecte dès le départ en désactivant l’accès au GPS dans les réglages de votre appareil photo. Si le cliché est déjà enregistré, les gestionnaires d’images sur Android et iOS permettent aujourd’hui de supprimer la localisation GPS a posteriori, directement depuis les détails ou les options de modification de la photo. Comme l’explique Wired, cette habitude vous empêche de trier vos photos par lieu sur votre téléphone, mais elle élimine le risque de cambriolage lié au partage d’images géolocalisées en ligne.

Outils mobiles et logiciels pour purger les fichiers

Pour nettoyer vos photos depuis un smartphone avant de les poster, il existe des applications dédiées. Sur Android, l’outil gratuit Scrambled Exif retire instantanément le lieu géographique avant de partager l’image. Sur iPhone (iOS), l’application Metapho s’ajoute à votre galerie pour vérifier et effacer les données sensibles sans abîmer votre photo originale.

Sur ordinateur, de bons logiciels viennent compléter les options parfois insuffisantes de Windows ou Mac. Les utilisateurs de macOS peuvent télécharger ImageOptim, qui efface les données invisibles tout en réduisant le poids du fichier. Même si ces outils protègent votre vie privée, il est toujours conseillé de garder une copie de vos photos originales en lieu sûr.

La gestion des métadonnées EXIF va bien au-delà du simple classement d’images : c’est un point clé pour se prémunir des risques de sécurité des données. Pour protéger sa vie numérique, il faut prendre l’habitude de nettoyer ces fichiers cachés avant de les partager. L’utilisation de logiciels qui fonctionnent localement sur votre machine reste la meilleure solution pour garantir votre anonymat.

Questions fréquentes sur les métadonnées photographiques

Qu’est-ce que les métadonnées d’image, le format EXIF et les autres standards associés ?

Les métadonnées sont des lignes de texte invisibles intégrées à vos photos numériques (JPEG, RAW). Le format EXIF stocke automatiquement les détails techniques comme le modèle de l’appareil, l’heure ou la position GPS. Le format IPTC sert à ajouter manuellement le nom de l’auteur ou les droits d’auteur. Enfin, le format XMP regroupe l’ensemble de ces informations et garde en mémoire les retouches que vous avez faites sur l’image.

Comment détecter la présence de ces traceurs sur des photographies numériques ?

Il suffit de faire un clic droit et d’aller dans les propriétés de l’image sous Windows, ou de lire les informations du fichier sous macOS. Sur smartphone, des applications comme Google Photos ou Apple Photos affichent une carte géographique quand vous cliquez sur le bouton d’information de l’image. Pour voir absolument tout ce qui est caché, il faut utiliser un logiciel spécialisé comme ExifTool.

Comment modifier ou supprimer ces informations pour protéger la sphère privée selon les besoins ?

Le nettoyage simple des données GPS peut se faire dans les paramètres de votre ordinateur, ou en copiant-collant l’image dans un nouveau fichier. Pour supprimer totalement les identifiants techniques et éviter d’être suivi en ligne, il est nécessaire d’utiliser des outils sécurisés comme MetaClean ou ImageOptim. Ces programmes permettent de choisir ce que vous gardez, comme vos droits d’auteur, tout en effaçant complètement la localisation avant de publier la photo.

Pour approfondir le sujet

Whisper Leak révèle les limites du chiffrement face aux métadonnées

Whisper Leak montre comment l’analyse du trafic des LLM suffit à dévoiler un sujet sensible malgré un chiffrement intact. Lire la suite

Les LLMs surpassent-ils Google Lens en géolocalisation visuelle ?

Découvrez si les LLM surpassent Google Lens en géolocalisation visuelle et explorez les enjeux de cette technologie en cybersécurité. Lire la suite

Ne faites pas confiance aux outils de recadrage d'images

les personnes qui travaillent avec des sources sensibles doivent être conscientes que les fonctionnalités de recadrage ne sont pas fiables Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.