TL;DR : L’essentiel

- Anthropic lance officiellement la version bêta de son outil de protection. Ce système inspecte les codes sources pour identifier des vulnérabilités critiques souvent ignorées par les outils classiques.

- Le modèle Opus 4.7 alimente cette solution de défense automatisée. Il analyse les structures logicielles complexes avec une précision supérieure aux méthodes de détection traditionnelles actuellement utilisées sur le marché.

- Des partenaires majeurs comme CrowdStrike ou Palo Alto Networks intègrent déjà ces capacités. Cette collaboration renforce la résilience des infrastructures informatiques mondiales face à l’accélération des attaques numériques.

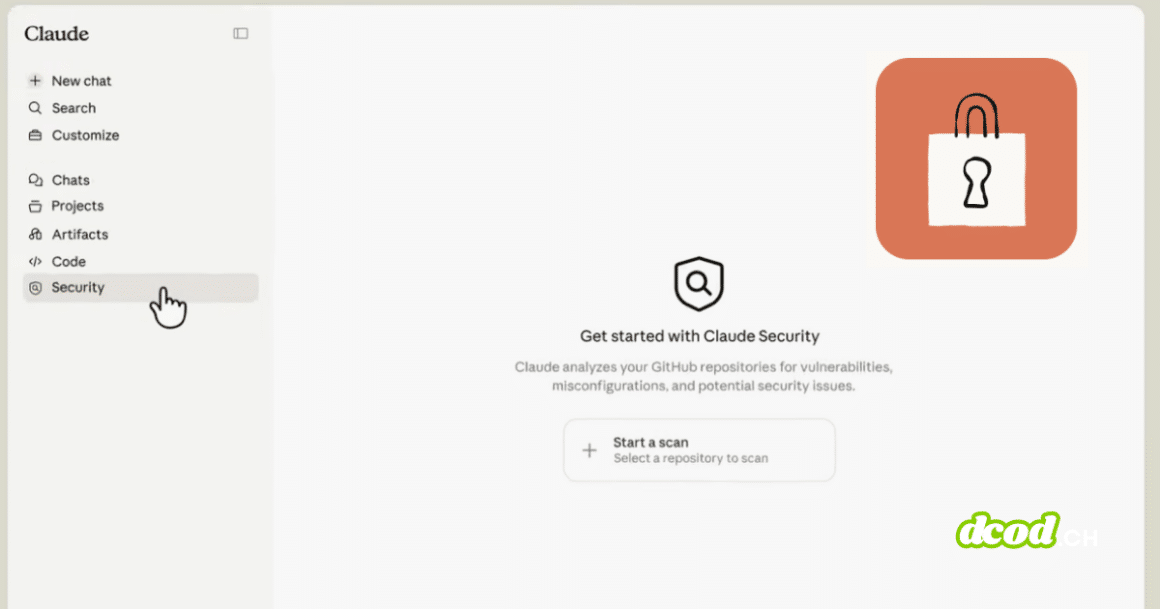

L’entreprise Anthropic franchit une étape majeure avec l’ouverture de Claude Security en version bêta publique pour les clients professionnels. Ce produit de défense s’appuie sur la puissance de l’intelligence artificielle pour inspecter les codes sources en profondeur. Selon le blog de Claude, le système détecte les failles et génère des correctifs adaptés de manière autonome. Cette initiative vise à donner l’avantage aux défenseurs dans une course technologique permanente contre les attaquants.

Un raisonnement expert pour sécuriser le code source

Le modèle Opus 4.7 utilisé par Claude Security analyse le code comme un chercheur en sécurité expérimenté. Le système ne se contente pas de chercher des motifs connus d’erreurs logicielles. Il étudie les flux de données entre les différents modules pour comprendre leur fonctionnement réel. Cette analyse sémantique permet de trouver des vulnérabilités logiques très discrètes.

L’interface permet de passer directement de la détection à la réparation immédiate des systèmes. Les équipes techniques collaborent avec l’intelligence artificielle pour appliquer des patchs (correctifs logiciels) en temps réel. Cette fluidité réduit drastiquement le temps d’exposition aux menaces numériques. Le processus évite les allers-retours complexes entre les départements de sécurité et les développeurs.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Intégration globale et surveillance continue des systèmes

La plateforme Claude Security propose désormais des scans programmés pour assurer une surveillance permanente des actifs. Les décisions de triage sont documentées pour faciliter le travail des futurs réviseurs humains. Les données sont exportables en formats standards pour une intégration simple dans les outils de gestion existants. Cette approche simplifie la maintenance de la sécurité au quotidien pour les organisations.

Des partenaires comme Microsoft Security ou Wiz intègrent déjà cette technologie dans leurs solutions. L’objectif est d’accélérer la réponse aux incidents de sécurité sur tous les continents. L’usage de l’intelligence artificielle devient un levier majeur pour la défense numérique moderne. Cette montée en puissance des capacités défensives répond à la rapidité croissante des outils d’exploitation automatique.

Comprendre le fonctionnement de Claude Security

Qu’est-ce que Claude Security ?

Il s’agit d’un outil de cybersécurité qui utilise l’intelligence artificielle pour analyser automatiquement les logiciels. Il aide à trouver des défauts de programmation et propose des solutions pour les corriger sans délai.

Comment l’outil trouve-t-il les erreurs ?

Le système comprend la logique du code au lieu de simples motifs connus. Il observe comment les informations circulent dans le programme pour repérer les failles de sécurité potentielles les plus complexes.

Qui peut accéder à cette technologie ?

La version bêta est disponible pour les organisations disposant d’un compte professionnel Enterprise. L’accès sera prochainement étendu aux autres types d’abonnements pour les équipes de développement et de sécurité.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.