Posts by tag

KPMG

5 posts

Fraude interne : le profil type du fraudeur selon KPMG

KPMG dresse le portrait du fraudeur en entreprise : discret, expérimenté, et souvent perçu comme irréprochable. Un risque sous-estimé aux signaux trop faibles.

700 millions de données compromises cette semaine grâce à Marriott et d’autres #veille (26 nov au 2 déc 2018)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine

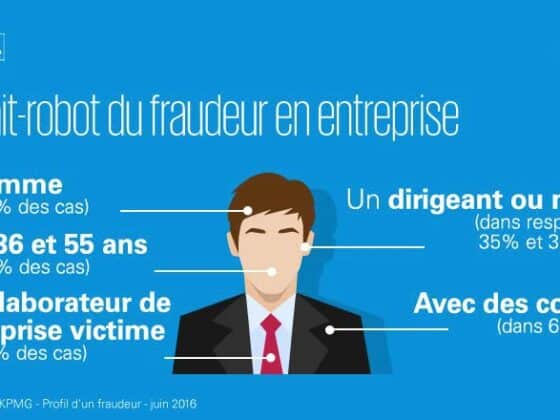

Le portrait-robot du fraudeur en entreprise

La fraude reste une nuisance permanente pour les entreprises et voici encore une récente étude de KPMG pour le démontrer

Fraudes en Suisse en 2015: Plus de cas mais moins de pertes

La Suisse a détecté 91 en cas de fraude pour 282 millions CHF en 2015, loin des 830 millions de 2013 mais la menace évolue

Qui sont les criminels en Suisse ?

Qui sont les criminels en Suisse? Selon la dernière analyse de KPMG, le résultat de la pêche en Suisse montre que les gros poissons se situent en priorité parmi les…