TL;DR : L’essentiel

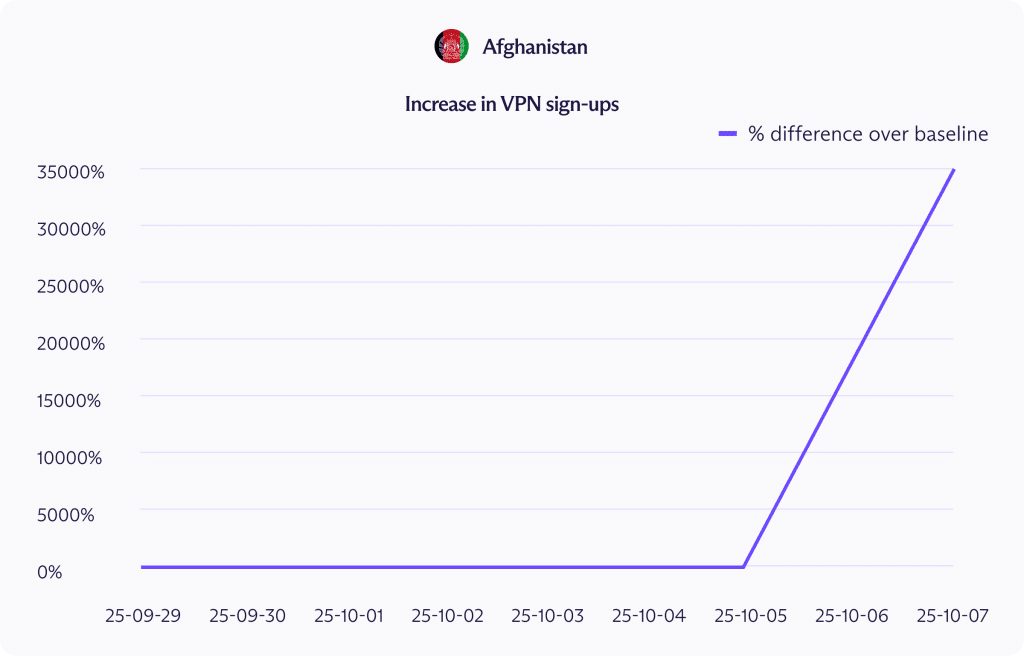

- L’Afghanistan enregistre un record absolu avec une hausse de 35000 % des adhésions à Proton VPN en octobre 2025, réaction directe aux restrictions morales imposées par le régime des talibans sur internet.

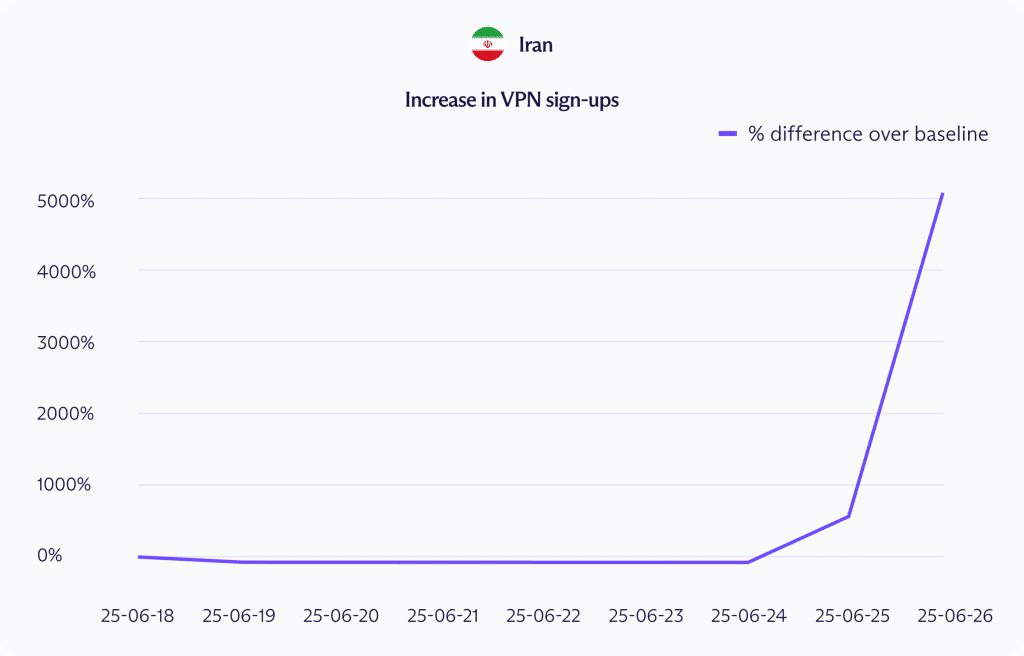

- En Iran, la fin d’un blackout total de trois jours durant le conflit avec Israël a déclenché un pic de 5500 % d’utilisateurs cherchant à rétablir un lien avec l’actualité internationale.

- Le Royaume-Uni voit ses souscriptions bondir de 1200 % suite à l’Online Safety Act, une loi imposant des contrôles biométriques perçus par le public comme une menace pour la protection des données.

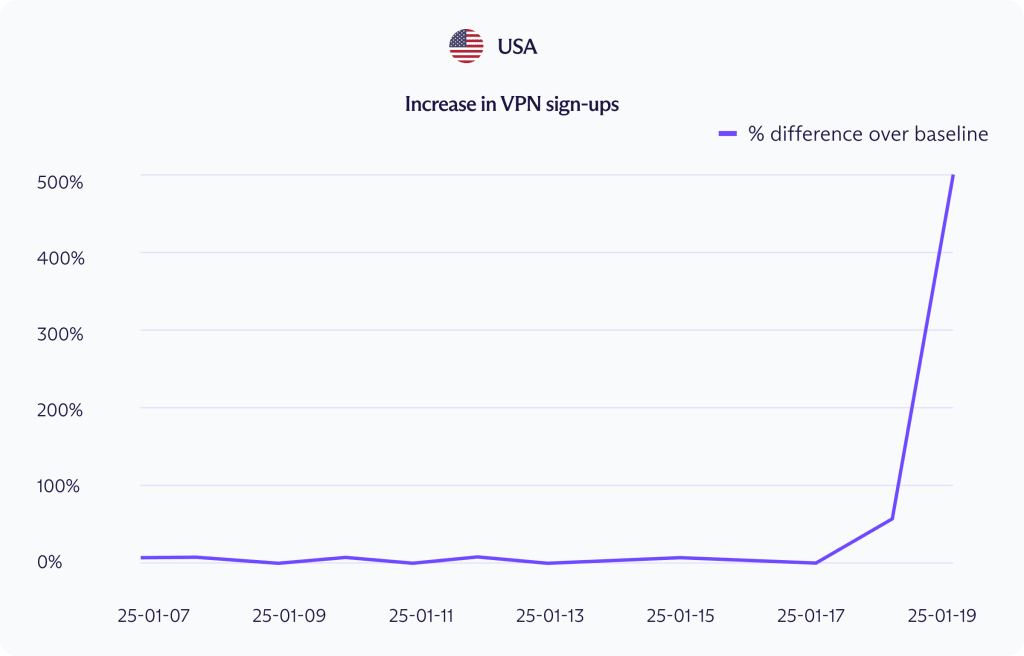

- Aux États-Unis, le retrait temporaire de TikTok des boutiques d’applications en janvier 2025 a provoqué un bond immédiat de 520 % des demandes de VPN pour contourner cette restriction soudaine.

L’année 2025 marque un tournant critique dans l’histoire de la liberté numérique, où l’infrastructure mondiale du réseau est devenue une cible privilégiée tant pour les régimes autoritaires que pour les législations des pays occidentaux. Selon le rapport annuel de Proton VPN, cette pression croissante a engendré des pics de demande sans précédent, les utilisateurs cherchant à s’extraire d’environnements numériques fragmentés ou surveillés. Que ce soit pour contourner des coupures totales ou protéger des données biométriques sensibles, le recours aux outils de confidentialité s’est démocratisé à travers 62 pays, transformant ces services en véritables boussoles de secours.

Autoritarisme : L’internet transformé en intranet national

Dans les zones de conflit ou d’instabilité politique, les gouvernements utilisent de plus en plus le « bouton d’arrêt » global pour isoler les populations. En Iran, lors de l’escalade militaire de juin 2025, les autorités ont instauré une coupure quasi totale pendant trois jours. Durant cette période, les citoyens ne pouvaient accéder qu’à l’intranet national, une sorte d’île numérique coupée des services étrangers et des serveurs de messagerie internationaux. Ce n’est qu’après l’annonce d’un cessez-le-feu que les accès ont été rétablis, provoquant immédiatement une ruée vers les outils de contournement.

Comme le montre l’illustration de la situation iranienne, la courbe des inscriptions reste totalement plate durant la phase de coupure avant de s’envoler verticalement dès le 24 juin, atteignant plus de 5000 % de hausse en deux jours seulement. Cette tactique d’isolement s’est répétée en Tanzanie lors des élections générales d’octobre, où l’accès au réseau a été suspendu pendant cinq jours suite à l’exclusion de candidats de l’opposition. Ces événements démontrent que la déconnexion forcée est devenue un levier de contrôle politique standard, obligeant les populations à attendre le retour de la connectivité pour tenter de franchir les frontières numériques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

En Afghanistan, le graphique révèle un phénomène encore plus spectaculaire avec une ligne de croissance qui explose littéralement pour atteindre 35000 % au 7 octobre 2025. Ce pic historique fait suite à un blackout total de vingt-quatre heures imposé par le régime pour des motifs « d’immoralité », survenant dans un contexte de retrait de livres écrits par des femmes dans les universités. Selon CyberInsider, cette réponse massive illustre comment les outils de contournement deviennent l’unique porte de sortie pour les citoyens privés de réseaux sociaux comme Facebook ou X, essentiels pour maintenir un lien avec l’extérieur.

Démocraties : La régulation fragmente l’accès au réseau mondial

La menace sur la liberté de navigation ne se limite plus aux régimes non démocratiques. Au Royaume-Uni, l’Online Safety Act a introduit des obligations strictes de vérification de l’âge. Pour accéder à des sites de contenus générés par les utilisateurs, les adultes ont dû soumettre des preuves d’identité comme des photos de passeport ou des scans biométriques. Cette exigence a suscité une méfiance accrue, alimentée par des fuites de données massives. Une brèche sur l’application Tea a notamment exposé 72000 images, dont 13000 photos de vérification et de documents d’identité officiels, renforçant la volonté des internautes de masquer leur identité réelle.

En Espagne, la lutte contre le streaming illégal a eu des effets collatéraux techniques majeurs sur le public. À la demande de La Liga, des fournisseurs d’accès ont bloqué des adresses numériques spécifiques qui étaient partagées par l’infrastructure Cloudflare. Imaginez que pour fermer une boutique illégale, on condamne tout l’immeuble : des millions de sites légitimes se sont retrouvés inaccessibles car ils partageaient le même point d’entrée sur le réseau. Les pics de connexion VPN ont alors eu lieu de façon récurrente tout au long des mois de février et d’octobre, indiquant que les citoyens utilisaient ces outils pour retrouver un usage normal de leurs services habituels.

Aux États-Unis, le graphique d’activité montre une stabilité totale jusqu’au 17 janvier, avant une montée subite vers environ 520 % le 19 janvier 2025. Cette pointe correspond au moment où les applications TikTok et CapCut sont brièvement devenues inaccessibles sur le territoire américain lors de l’application de la loi fédérale de cession. Bien que l’application de cette mesure ait été retardée par un décret présidentiel quelques heures plus tard, le comportement des consommateurs a été instantané. Cet épisode prouve que même dans les pays occidentaux, la moindre menace sur l’accès à une application de divertissement populaire peut déclencher une adoption massive de tunnels de navigation sécurisés.

Proton VPN

Naviguez en toute sécurité avec le VPN suisse haute vitesse. Confidentialité absolue, zéro logs et accès à vos contenus préférés partout.

Technologies : L’obfuscation comme rempart contre la surveillance

Pour répondre à ces blocages de plus en plus sophistiqués, les technologies de défense ont dû évoluer vers une invisibilité accrue. Le protocole Stealth, basé sur WireGuard, permet désormais de déguiser le trafic VPN pour qu’il ressemble à une navigation classique sur le Web, contournant ainsi les systèmes d’inspection profonde des paquets qui filtrent les connexions chiffrées. Cette capacité d’obfuscation, qui consiste à rendre un signal méconnaissable pour les censeurs, est essentielle dans des pays où les réseaux sociaux sont régulièrement restreints lors de mouvements sociaux, rendant les méthodes de connexion traditionnelles inopérantes.

L’adaptation des usagers passe également par une diversification des méthodes d’accès et de paiement. Afin d’éviter tout traçage financier, l’utilisation de crypto-actifs comme le Monero ou le Litecoin s’est accentuée pour l’achat d’abonnements protecteurs. Parallèlement, le déploiement de serveurs gratuits dans 10 pays clés et l’ajout de fonctions comme le mode « Invité » sur mobile facilitent l’accès immédiat pour les populations en situation d’urgence numérique. Ces innovations transforment les outils de confidentialité en services de première nécessité pour maintenir un lien avec l’information mondiale sans compromettre sa sphère privée.

L’année 2025 confirme que l’accès à un internet ouvert n’est plus un acquis, même dans les nations considérées comme libres. La montée en puissance des outils de contournement, illustrée par des courbes de croissance quasi verticales sur tous les continents, témoigne d’une adaptation rapide des citoyens face à la fragmentation du réseau. Alors que les gouvernements testent de nouvelles limites législatives et techniques, la résilience numérique devient le pilier central de la protection de l’accès à l’Internet.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.