Posts by tag

rapport

22 posts

70% des incidents en 2024 liés au facteur humain selon Verizon

Le rapport 2024 de Verizon souligne l'augmentation des cyberattaques, notamment par ransomware et ciblant les chaînes d'approvisionnement, avec souvent l'humain comme facteur clé des incidents.

La dure réalité : plus de 7 mois pour se remettre sur pied après une cyberattaque

Les entreprises mettent en moyenne 7,3 mois pour se remettre d'incidents de cybersécurité, soit 25 % de plus que prévu.

Cryptographie quantique : révolution ou menace ?

Les technologies quantiques menacent la cryptographie classique, poussant à une réévaluation des stratégies de protection des données et à se préparer pour les solutions post-quantiques.

Les cyberattaques en forte hausse en 2024 selon Microsoft

Le rapport annuel de Microsoft sur la défense numérique 2024 analyse l'évolution des cybermenaces, en soulignant la complexité croissante des attaques, notamment celles par des États-nations, et l'impact de l'IA.

Le Conseil fédéral fixe ses règles contre les rançongiciels

Le rapport du Conseil fédéral, en réponse à un postulat, présente des mesures pour améliorer la résilience des entreprises face aux attaques par rançongiciel en Suisse.

Près du double : l’OFCS annonce 34’789 incidents au premier semestre 2024

Les cybermenaces en Suisse augmentent fortement, avec 34 789 incidents au premier semestre 2024, principalement des escroqueries et des tentatives de phishing.

Plan stratégique international 2025-2026 de la CISA : Pour une cybersécurité mondiale renforcée

Le premier plan stratégique 2025-2026 de la CISA souhaite renforcer la cybersécurité internationale par des alliances, le partage d’informations, la protection des infrastructures critiques et l’innovation.

Rapport SANS 2024 : Les principales menaces et tactiques d’attaque

Le rapport SANS 2024 souligne l'évolution des cybermenaces, mettant l'accent sur l'innovation des attaques, la dette technique, l'importance de la sécurité dans le développement et l'automatisation des réponses.

Le troisième trimestre 2024: hausse de 75 % des cyberattaques sur une année

Au troisième trimestre 2024, les cyberattaques ont augmenté de 75 %, selon un rapport de CheckPoint avec une intensification des ransomwares, du phishing et l'utilisation croissante de l'IA

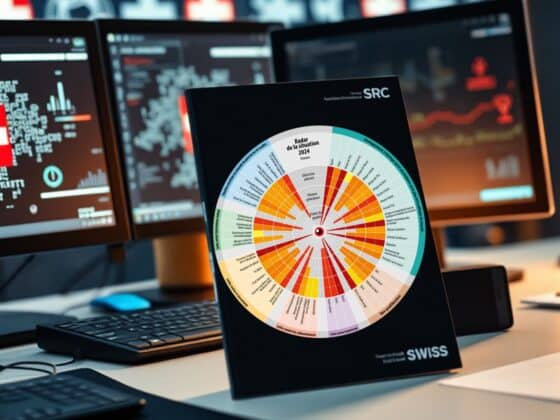

La Sécurité de la Suisse 2024 : le rapport du Service de renseignement

Le rapport 2024 du SRC souligne les menaces croissantes sur la Suisse, incluant cybermenaces, espionnage, terrorisme et instabilité géopolitique, nécessitant vigilance et résilience.