Posts by tag

santé

12 posts

Les derniers gros vols de données – 11 déc 2025

Découvrez les pertes et vols de données de la semaine du 11 décembre 2025

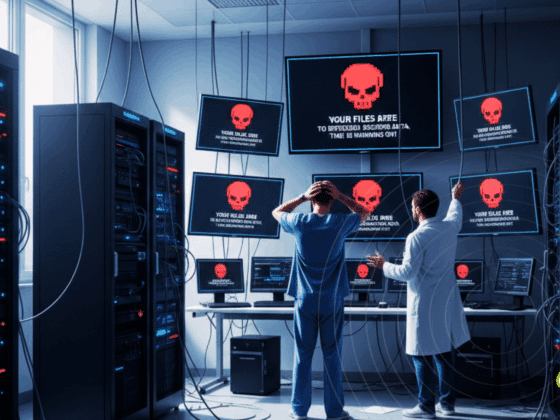

Ransomware santé 2025 : le rapport Sophos alerte sur l’essor de l’extorsion

L’année 2025 marque un tournant pour la cybersécurité dans le secteur de la santé. Les établissements, longtemps considérés comme des cibles faciles, semblent avoir renforcé leurs défenses face au ransomware.…

Les derniers gros vols de données – 28 août 2025

Découvrez les pertes et vols de données de la semaine du 28 août 2025

Les derniers gros vols de données – 21 août 2025

Découvrez les pertes et vols de données de la semaine du 21 août 2025

Cybersécurité : l’UE investit 145,5 M€ pour protéger santé et PME

L'Union européenne injecte 145,5 millions d'euros pour renforcer la cybersécurité des les hôpitaux et les prestataires de soins de santé.

Cybersécurité dans les hôpitaux : une priorité européenne

L'Europe lance une vaste consultation pour renforcer la cybersécurité hospitalière et protéger efficacement les données sensibles des patients.

Santé : 89% des hôpitaux possèdent des dispositifs vulnérables

Les hôpitaux font face à une explosion des risques liés aux dispositifs médicaux connectés. Un rapport alerte sur les expositions les plus critiques.

Cybersécurité et santé : la Commission européenne passe à l’action

La Commission européenne a annoncé un plan pour renforcer la cybersécurité dans le secteur de la santé, face à des attaques croissantes.

53 % des organisations de soins de santé ont payé des rançons, selon le Rapport Microsoft

Le rapport de Microsoft met en lumière les risques croissants des attaques par ransomware dans le secteur de la santé, soulignant la nécessité d'une résilience accrue et d'une coopération collective.

La plupart des attaques de ransomware se produisent entre 1 h et 5 h du matin

Le rapport « ThreatDown 2024 State of Ransomware » de Malwarebytes révèle une augmentation des attaques de ransomware aux États-Unis et au Royaume-Uni, ciblant particulièrement la santé et l'éducation