L’expansion des applications Web a engendré une autre complication, celle d’une demande croissante de développement et déploiement rapides des applications. Pour répondre à ce besoin, le développement et les opérations ont adopté dès 2008 le mode DevOps pour soutenir une livraison continue des logiciels et s’adapter aux besoins du business.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

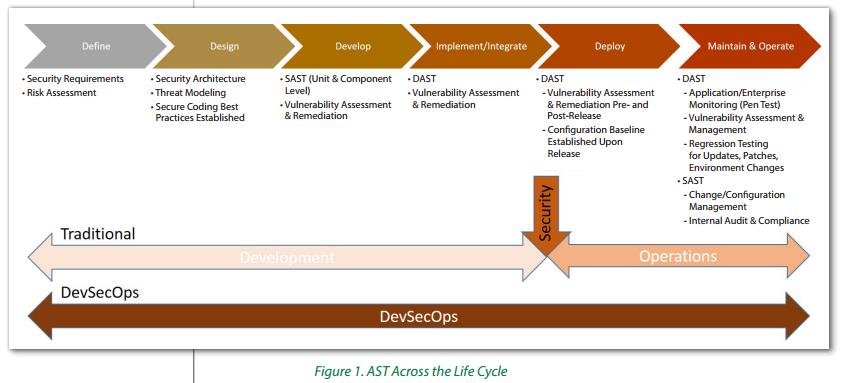

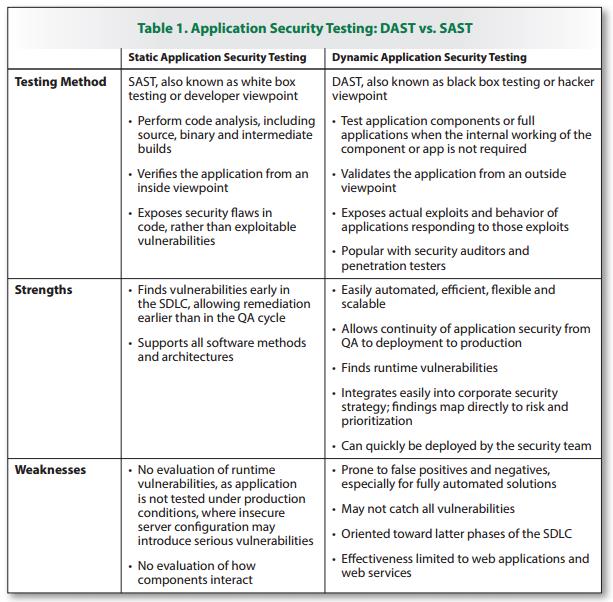

Aujourd’hui, une même tendance se met en place pour la sécurité pour remplacer l’approche traditionnelle où la sécurité intervient uniquement aux dernières étapes du cycle de développement (SDLC). Un tel accompagnement a aussi l’avantage d’intégrer la sécurité dès le début du projet et ainsi de promouvoir l’approche de Security by design.

La méthode DevOps devient ainsi du DevSecOps pour le développement de solution de sécurité au sein de l’entreprise et organise une collaboration continue et directe entre les développeurs, les concepteurs d’infrastructure, le personnel des opérations, les responsables métier et bien sûr la sécurité. Inutile de mentionner qu’une telle approche nécessite des changements, au niveau des processus et des outils bien sûr, mais qu’elle doit surtout s’instaurer au niveau de la culture de l’entreprise. Intégrer la sécurité dès le début du projet n’est pas encore une habitude et où l’on préfère attendre la fin pour demander des tests de sécurité. Mieux vaut construire ensemble plutôt que d’arriver à la fin avec une solution mal conçue d’un point de vue sécurité et obligeant à des compromis coûteux de mise en production.

Le SANS Institute publie justement une étude qui présente les principes du DevSecOps, ses avantages vs inconvénients et différents conseils pour sa mise en oeuvre. Cette étude est en libre accès ici:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.

1 commentaire

Un autre article sur #devSecOps : https://www.forbes.com/sites/jasonbloomberg/2017/11/20/mitigate-digital-transformation-cybersecurity-risk-with-devsecops/#4fa151b52374

Commentaires désactivés.