Nous profitons tous du cloud computing car il apporte des solutions rapides de stockage et d’échanges de données. Les cyber-criminels ont bien sûr également compris les avantages qu’ils pouvaient en tirer.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

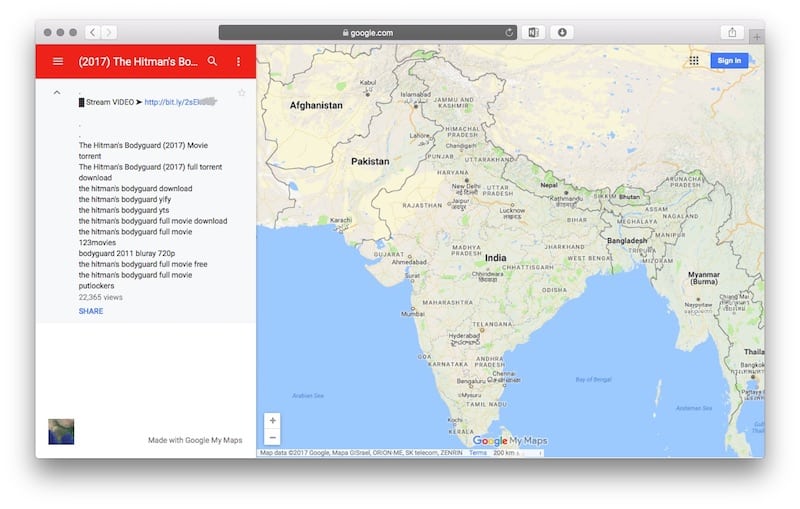

Dans quelques articles récents, on apprend que Google est confronté de plus en plus à ces abus. Certes, il dispose de moyens de contrôle mais c’est sans compter sur l’ingéniosité des cyber-criminels. Ainsi Google maps par exemple permet également de guider les internautes vers des zones de stockages cloud non référencées.

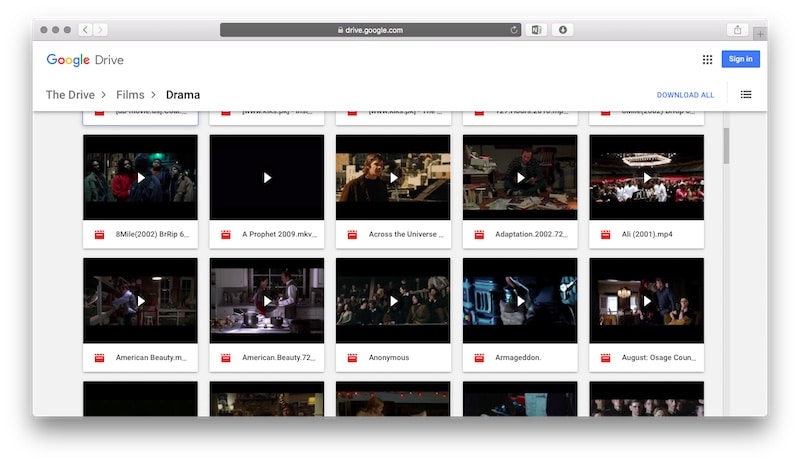

et Google Drive devient un stockage concurrent à Youtube pour des séquences non publiques:

Pour en savoir davantage sur cette tendance:

With Torrent Sites Facing the Heat, Pirates Get Creative

Google Drive is becoming increasingly popular among freeloaders, hidden YouTube videos are everywhere, and pirates are even hiding torrents in Google Maps!

Google Drive has become a popular alternative to The Pirate Bay

In midst of worldwide torrent crackdown, crafty hackers have discovered a new alternative to their beloved Pirate Bay: Google Drive.

Google’s My Maps Service is Becoming a Cesspool of Illegal Torrent and Streaming Links – TechPP

It’s been a rather challenging year for torrent hosts as regulatory authorities continue the wrung the internet for minimizing illegal content. A range of

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.