Une large enquête menée auprès de près de 1 200 professionnels de la sécurité informatique et décideurs dans 17 pays révèle que seule la moitié des personnes victimes de rançongiciels l’an dernier ont pu récupérer leurs fichiers après avoir payé la demande de rançon.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’enquête, réalisée par la société de recherche et de marketing CyberEdge Group, confirme que payer la demande de rançon, même si pour des raisons désespérées, ne garantit pas que les victimes retrouveront l’accès à leurs données.

61,3% de toutes les victimes ont décidé de payer la rançon

L’enquête révèle que 55% des répondants ont subi une infection ransomware en 2017, comparativement à l’étude de l’année précédente, où 61% avaient connu des incidents similaires.

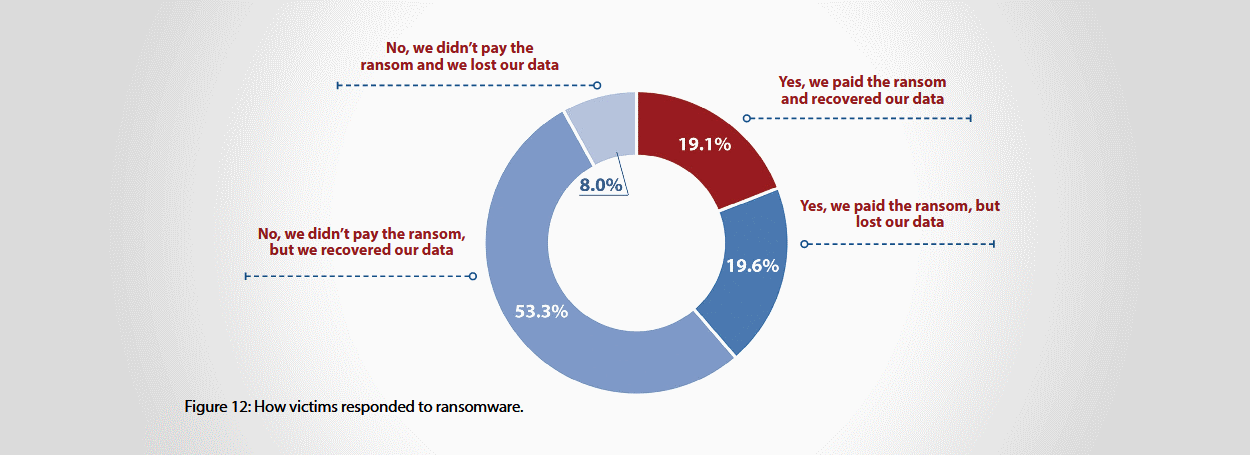

CyberEdge a découvert que 61,3% de toutes les victimes qui ont souffert d’infections par ransomware ont choisi de ne pas payer la rançon. Certains ont perdu des fichiers pour de bon (8%), tandis que le reste (53,3%) a réussi à récupérer des fichiers, soit à partir de sauvegardes ou en utilisant des applications de décryptage ransomware.

Ces chiffres confirment que les sauvegardes opportunes sont toujours la défense la plus efficace contre les ransomwares , seule solution pour une récupération autonome.

Pour en savoir plus:

Cyberthreat Defense Report 2023 – CyberEdge Group

Cyberthreat Defense Report About This Report Infographic Demographics Marketing Kit Use Policy

Trouvé via cette page:

Only Half of Those Who Paid a Ransomware Were Able to Recover Their Data

A massive survey of nearly 1,200 IT security practitioners and decision makers across 17 countries reveals that half the people who fell victim to ransomware infections last year were able to recover their files after paying the ransom demand.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.