Comme ma veille sécurité des 3 dernières semaines l’a mise en évidence, le bug bounty sur le système e-voting de la Poste a créé un petit buzz sur le net. En même temps, les campagnes de bug bounties commence à prendre de l’ampleur comme l’en témoigne par exemple la dernière levée de fond de Yes We Hack.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

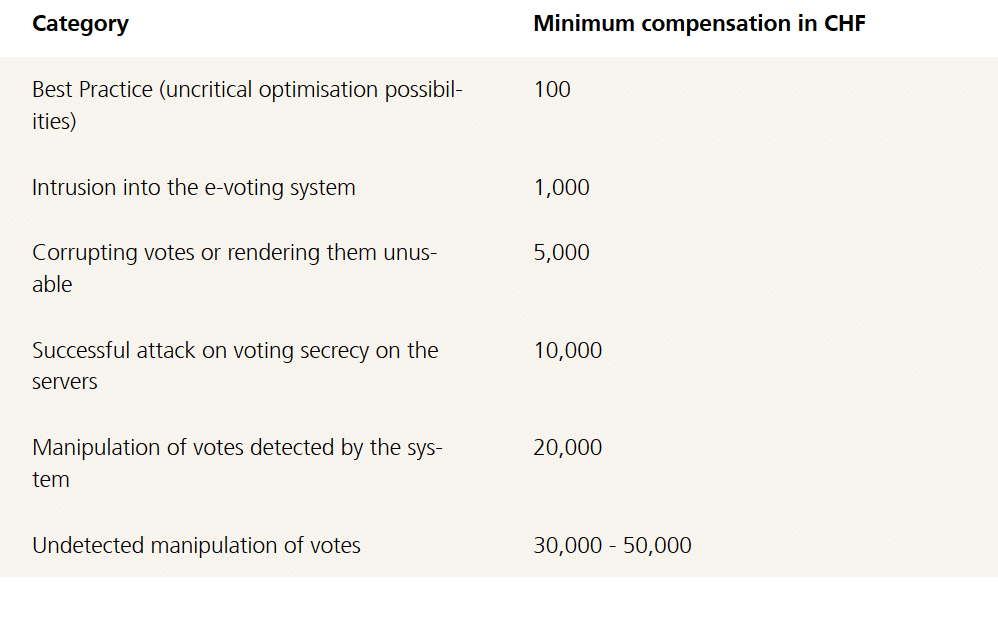

Ce test se déroule du 25 février au 24 mars 2019 et les principes de rétributions sont prévus selon l’importance du bug découvert:

Et pour vous en rendre compte, voici un florilège d’articles en lien avec cette actualité:

Le communiqué

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.