Les cartes bancaires avec technologie sans contact facilitent les paiements rapides. Cependant, elles peuvent être vulnérables au vol de données via RFID (Radio Frequency Identification). Des individus mal intentionnés utilisent des dispositifs spécifiques, tels que des scanners RFID, pour capter les informations émises par la puce sans contact des cartes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ces dispositifs, souvent discrets et portatifs, permettent de lire des données à courte distance, parfois sans que le porteur de la carte ne s’en aperçoive. Le vol peut se produire dans des lieux bondés comme les transports publics ou les files d’attente, où la proximité facilite l’accès à la carte.

L’exploitation des données volées

Une fois les informations volées, elles peuvent être utilisées pour différents actes frauduleux. Les fraudeurs peuvent créer de fausses cartes bancaires en reproduisant les données capturées. Ils peuvent aussi réaliser des achats en ligne sur des sites ne demandant pas de vérification complémentaire, comme le code CVV situé au dos de la carte.

Dans certains cas, les informations sont revendues sur des marchés noirs numériques, augmentant le risque de fraudes étendues. Les détenteurs de cartes peuvent être confrontés à des transactions non autorisées sur leurs comptes, souvent difficiles à tracer jusqu’à la source du vol.

Se protéger avec des étuis de protection

L’utilisation d’étuis de protection contre les scans RFID constitue une solution efficace pour empêcher la lecture des données de la carte. Ces accessoires, généralement composés de matériaux bloquant les ondes radio, créent une barrière physique entre le scanner et la puce RFID.

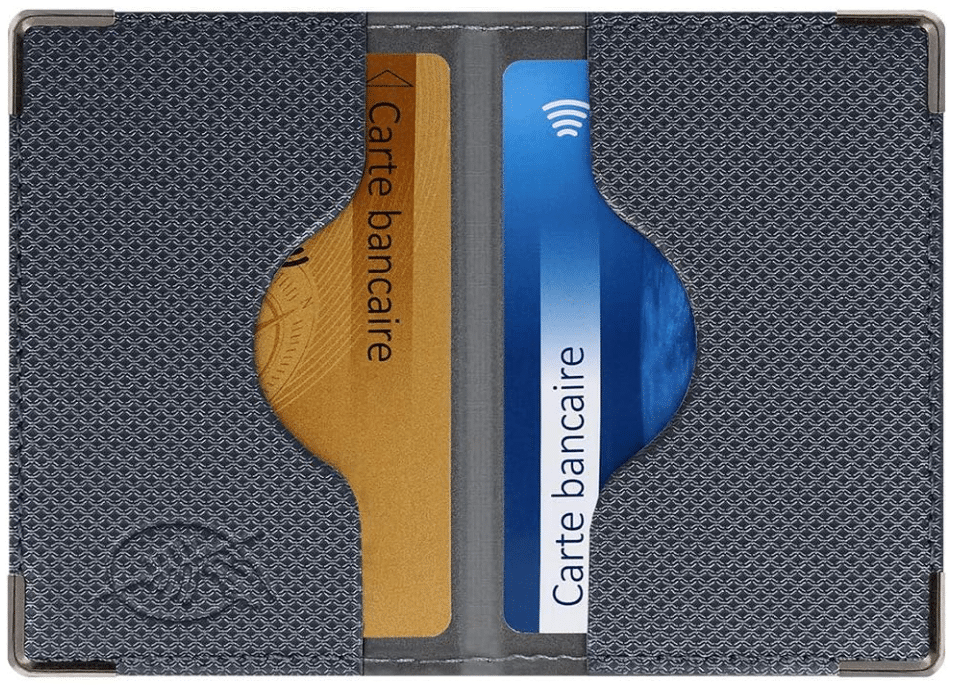

Etui 2 Cartes bancaires blindé (Anti-RFID)

Votre porte-cartes Color Pop en PVC protège vos cartes de crédit de tout piratage grâce à un film anti-RFID (Radio Frequence Identification). Il contient 2 cartes bancaires.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Ces étuis sont faciles à trouver et s’intègrent aisément dans les porte-monnaie ou portefeuilles existants. En bloquant les tentatives de lecture à distance, ils limitent efficacement le risque de vol de données. Ils représentent une mesure préventive essentielle, notamment dans les environnements où la proximité physique est fréquente.

Des modèles d’étuis de protection simples et efficaces

Carte de Blocage RFID/NFC Protecteurs de Carte de Crédit sans Contact

Protégez Votre Vie Privée: Technologie de blocage RFID – Protégez votre carte de crédit, carte de débit, passeport, permis de conduire, etc. contre le scan non autorisé. Ne craignez plus les informations personnelles volées par des pirates informatiques ou des voleurs.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Lot de 10 – Etui Carte Bancaire Anti Piratage

Protection Efficace des Données: La coque de etui carte bancaire anti piratage testée par le TÜV empêche la lecture sans contact des données et protège en toute sécurité la fréquence de 13,56 MHz. Vous pouvez protéger votre vie privée en toute sécurité et éviter les fuites d’informations

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

D’autres idées d’étuis simples pour les différents goûts et couleurs

Le choix est bien sûr beaucoup plus large

Pour en savoir plus

3 moyens de protéger sa carte bancaire sans-contact • DCOD Cybersécurité

Les cartes bancaires sont équipées par défaut aujourd’hui d’une puce RFID/NFC et sont donc vulnérables à des attaques de type « vols à distance », mais des protections existent.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.