TL;DR : L’essentiel

- Des pirates présumés travailler pour la Corée du Nord ciblent des professionnels de la sécurité via LinkedIn avec de fausses offres d’emploi attractives.

- Le groupe UNC2970, identifié par Mandiant, est considéré comme l’un des acteurs nord-coréens les plus compétents et a déployé trois nouvelles familles de logiciels malveillants lors de cette campagne.

- La charge malveillante est dissimulée dans un document Microsoft Word présenté comme une description de poste, livré après déplacement de la conversation vers WhatsApp.

- Cette campagne s’inscrit dans la continuité de l’opération « Dream Job », documentée dès 2020, confirmant une stratégie d’ingénierie sociale persistante et en constante évolution.

Des pirates présumés travailler pour la Corée du Nord se font passer pour des recruteurs sur LinkedIn et ciblent des professionnels de la sécurité informatique avec de fausses propositions d’emploi dans de grandes entreprises, assorties de salaires attractifs. La campagne, documentée par les équipes de Mandiant, marque un glissement tactique notable : les attaques qui transitaient jusqu’ici principalement par e-mail migrent désormais vers LinkedIn et WhatsApp, des canaux perçus comme plus légitimes et donc moins surveillés.

UNC2970 : un groupe nord-coréen qui cible les professionnels de la cybersécurité

Le groupe identifié sous le nom UNC2970 est décrit par Mandiant comme l’un des acteurs les plus compétents opérant depuis la Corée du Nord. Actif depuis au moins 2022, il a été détecté lors d’une campagne ciblant une entreprise technologique américaine, dans le cadre de laquelle trois nouvelles familles de code malveillant ont été identifiées : TOUCHMOVE, SIDESHOW et TOUCHSHIFT.

La particularité de cette vague récente est son ciblage précis : les chercheurs en sécurité informatique, qui disposent d’accès privilégiés aux systèmes et d’une connaissance approfondie des défenses. S’en prendre à ces profils suggère, selon les analystes de Mandiant, soit un changement de stratégie, soit une expansion délibérée des opérations d’espionnage nord-coréennes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

LinkedIn comme vecteur d’ingénierie sociale : le mécanisme de l’attaque

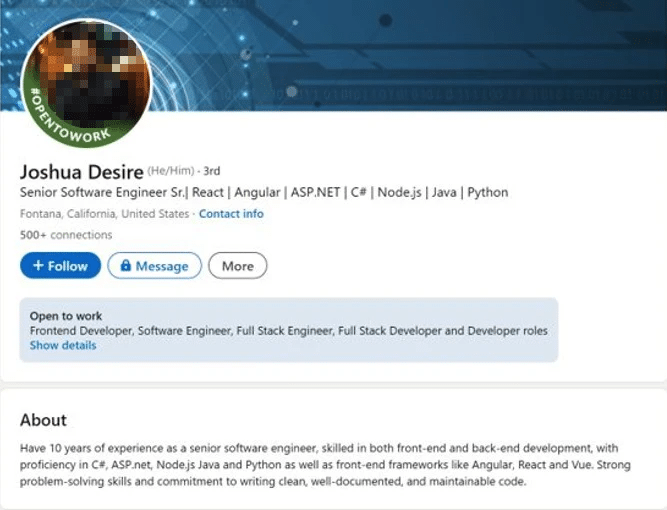

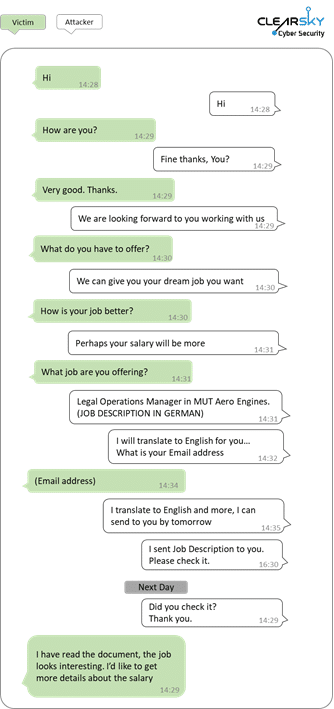

Le schéma opératoire d’UNC2970 repose sur la création de profils LinkedIn soigneusement construits, qui imitent de vraies personnes ou de vrais recruteurs. Comme le documente Ars Technica, ces comptes sont suffisamment crédibles pour engager une conversation professionnelle sans éveiller les soupçons. Une fois la confiance établie, les victimes sont invitées à poursuivre l’échange sur WhatsApp.

C’est à ce stade que la charge malveillante est délivrée : un document Microsoft Word personnalisé, présenté comme une description de poste, contient en réalité un logiciel malveillant. Cette technique de dissimulation dans un fichier professionnel courant réduit considérablement les chances que la cible perçoive la menace. Les attaquants exploitent ici un réflexe naturel : ouvrir un document envoyé par un recruteur dans le cadre d’un processus d’embauche ne déclenche pas les mêmes réflexes de méfiance qu’une pièce jointe suspecte reçue par e-mail.

Une continuité tactique héritée d’Operation Dream Job

Cette campagne s’inscrit dans la continuité d’une stratégie documentée dès 2020. L’opération baptisée « Dream Job » par les analystes de ClearSky avait déjà ciblé des dizaines d’entreprises en Israël et à l’international, en usant des mêmes ressorts : fausses offres d’emploi attractives, personnalisation du discours et exploitation de la crédibilité des plateformes professionnelles.

Ce que la campagne UNC2970 révèle, trois ans plus tard, c’est la maturité et la persistance de cette approche. Les outils changent, les plateformes évoluent, mais le vecteur humain reste le maillon exploité en priorité. Comme le souligne Cyberscoop, le groupe a déployé pour cette vague toute une gamme de nouveaux outils et techniques d’ingénierie sociale, confirmant un investissement soutenu dans l’amélioration de ces méthodes.

Pour les organisations dont les équipes de sécurité sont actives sur les réseaux professionnels, cette campagne rappelle que les chercheurs en cybersécurité eux-mêmes constituent des cibles de choix — précisément parce que leur compromission offre un accès stratégique aux défenses qu’ils sont censés protéger.

FAQ – Questions fréquentes sur UNC2970 et le phishing LinkedIn

Qu’est-ce que le groupe UNC2970 ?

UNC2970 est un groupe de cyberespionnage présumé lié à la Corée du Nord, considéré par Mandiant comme l’un des acteurs les plus compétents du pays. Il mène des campagnes d’ingénierie sociale ciblées, notamment contre des professionnels de la cybersécurité.

Comment fonctionne l’attaque par fausses offres d’emploi sur LinkedIn ?

Les attaquants créent des profils LinkedIn convaincants imitant de vrais recruteurs, contactent leurs cibles avec de fausses propositions d’emploi attractives, puis les déplacent vers WhatsApp. À ce stade, un document Microsoft Word personnalisé contenant un logiciel malveillant est envoyé sous couverture d’une description de poste.

Pourquoi les chercheurs en sécurité sont-ils spécifiquement ciblés ?

Les professionnels de la cybersécurité disposent d’accès privilégiés aux systèmes et d’une connaissance approfondie des défenses des organisations. Les compromettre offre aux attaquants un accès stratégique particulièrement précieux.

Cette campagne est-elle récente ou s’inscrit-elle dans une tendance plus longue ?

Elle s’inscrit dans la continuité de l’opération « Dream Job », documentée dès 2020 par ClearSky, qui ciblait déjà des dizaines d’entreprises via de fausses offres d’emploi. UNC2970 représente une évolution de cette stratégie avec de nouveaux outils et de nouvelles plateformes.

Pour approfondir le sujet

À un clic de distance : Au cœur d’une attaque de phishing sur LinkedIn

Cet article explique comment une campagne d'hameçonnage usurpe l'identité de LinkedIn pour inciter les utilisateurs à cliquer sur des liens malveillants et à saisir leurs identifiants de connexion sur des sites web frauduleux. Il met en lumière comment les attaquants… Lire la suite

Voler le LIGHTSHOW (Première partie) — UNC2970 de la Corée du Nord | Mandiant

Depuis juin 2022, Mandiant surveille une campagne ciblant des entreprises occidentales des secteurs des médias et des technologies, menée par un groupe d'espionnage nord-coréen présumé, identifié sous le nom d'UNC2970. En juin 2022, Mandiant Managed Defense a détecté et contré… Lire la suite

Des pirates informatiques nord-coréens ciblent des chercheurs en sécurité avec une nouvelle porte dérobée.

La campagne utilise des comptes LinkedIn soigneusement conçus qui imitent de vraies personnes. Lire la suite

Des pirates informatiques nord-coréens ont utilisé des profils LinkedIn soignés pour cibler des chercheurs en sécurité.

Dans le cadre de ce changement de tactique, les pirates informatiques ont déployé toute une gamme de nouveaux outils et de techniques d'ingénierie sociale pour piéger leurs victimes. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.