TL;DR : L’essentiel

- Cette nouvelle option de sécurité bloque automatiquement les médias, pièces jointes et prévisualisations de liens provenant d’expéditeurs inconnus, tout en réduisant au silence les appels entrants non sollicités pour limiter la surface d’attaque.

- Pour éliminer les failles de mémoire critiques, les ingénieurs ont remplacé 160 000 lignes de code C++ par 90 000 lignes en langage Rust, une refonte technique majeure déployée sur des milliards de terminaux.

- Un système nommé « Kaleidoscope » inspecte désormais la structure des fichiers partagés pour détecter les extensions usurpées ou les scripts malveillants cachés dans des PDF et des images apparemment inoffensifs.

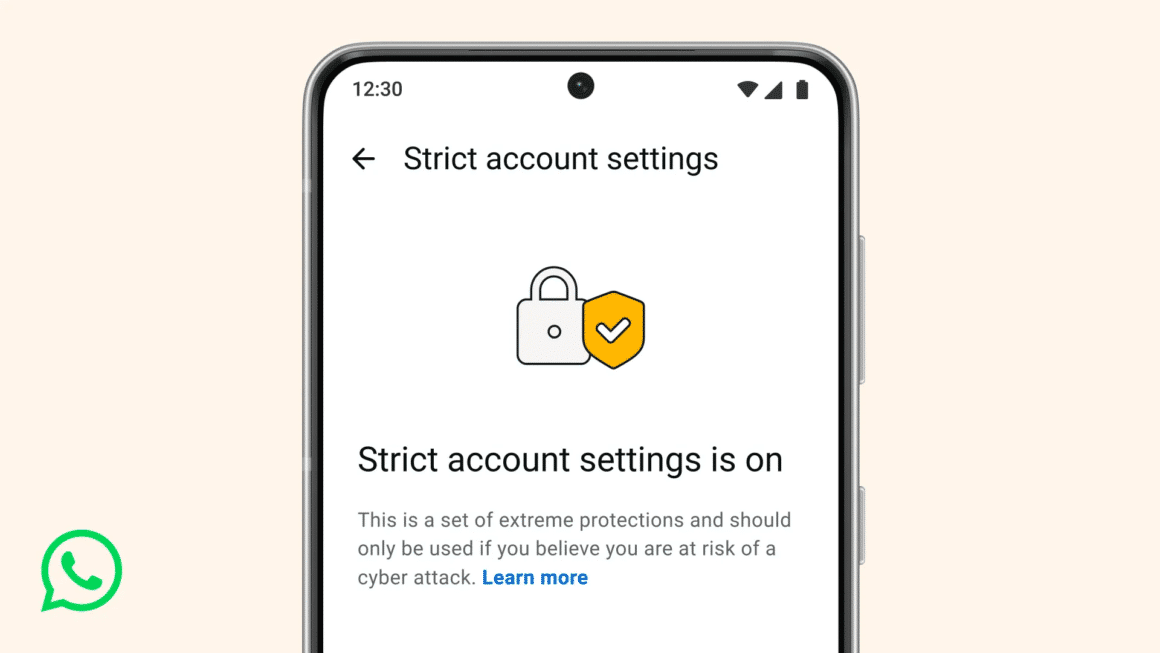

- Destinée aux journalistes et personnalités publiques menacés par des spywares d’État, cette fonctionnalité s’inspire directement du « Lockdown Mode » d’Apple et s’active via un menu dédié dans les paramètres de confidentialité avancés.

Dans un paysage numérique où les logiciels espions comme Pegasus exploitent la moindre faille logicielle, le chiffrement de bout en bout ne suffit plus à garantir l’intégrité des communications. Face à des menaces capables d’infecter un terminal via une simple image reçue, Meta opère un virage stratégique majeur. L’application de messagerie, utilisée par plus de 3 milliards de personnes, déploie simultanément une option de verrouillage pour les utilisateurs à haut risque et une refonte complète de son architecture interne pour prévenir les vulnérabilités avant même qu’elles ne soient exploitées.

Mode Strict : WhatsApp privilégie la sécurité au confort

Consciente que ses utilisateurs les plus exposés, tels que les journalistes ou les militants des droits humains, nécessitent des garde-fous drastiques, la plateforme introduit officiellement le « Mode Strict » (via les Paramètres de compte stricts). Cette fonctionnalité agit comme un sas de décontamination numérique : une fois activée, elle restreint délibérément l’expérience utilisateur sur WhatsApp pour fermer les vecteurs d’attaque habituels. Comme le détaille Engadget, ce mode désactive les aperçus de liens qui peuvent trahir l’adresse IP de l’utilisateur et empêche systématiquement le téléchargement de pièces jointes venant de contacts inconnus.

Cette approche s’aligne sur les standards de sécurité les plus élevés du marché, rejoignant le mode de confinement d’Apple et la protection avancée d’Android. L’objectif du Mode Strict est de contrer les attaques « zéro clic », où l’utilisateur n’a même pas besoin d’interagir avec le contenu pour être compromis. Le déploiement de cet outil, accessible via les options de confidentialité avancées, s’effectuera progressivement au cours des prochaines semaines selon le blog officiel de WhatsApp, offrant une couche de défense supplémentaire à ceux qui se savent ciblés par des acteurs étatiques ou des cybercriminels sophistiqués.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Architecture Rust : WhatsApp élimine les failles historiques

Au-delà de l’interface utilisateur du Mode Strict, une révolution invisible s’est opérée dans le code source de l’application pour éradiquer les failles mémorielles historiques. Les équipes de sécurité ont tiré les leçons de la vulnérabilité critique « Stagefright » de 2015, où le simple traitement d’un fichier média par les bibliothèques du système d’exploitation suffisait à pirater un appareil Android. Pour pallier ces risques inhérents au langage C++, les ingénieurs de WhatsApp ont réécrit la bibliothèque de gestion des médias « wamedia » en Rust, un langage conçu pour être sécurisé par défaut au niveau de la mémoire.

Cette migration massive, documentée par Meta Engineering, a permis de remplacer environ 160 000 lignes de code vieillissant par 90 000 lignes plus robustes et performantes. Ce changement alimente un ensemble de vérifications baptisé « Kaleidoscope ». Ce système analyse désormais en profondeur chaque fichier échangé sur WhatsApp pour repérer des anomalies invisibles à l’œil nu, comme un fichier exécutable malveillant qui tenterait de se faire passer pour une image JPEG via une extension falsifiée, ou un document PDF contenant des scripts d’attaque enfouis. Grâce à cette architecture, l’application peut désormais neutraliser des tentatives d’exploitation complexes qui visent les failles des systèmes d’exploitation avant même qu’un correctif officiel ne soit disponible.

Cette double stratégie, alliant le durcissement de l’interface via le Mode Strict pour les VIP et le blindage du code pour le grand public, marque l’entrée de la messagerie dans une ère de « sécurité par conception » plus agressive. Si aucun système n’est infaillible, l’adoption massive du langage Rust à cette échelle industrielle constitue un précédent technique qui pourrait redéfinir les standards de développement sécurisé pour l’ensemble des applications grand public.

FAQ : Tout savoir sur le « Mode Strict » de WhatsApp

À qui s’adresse cette fonctionnalité ?

Bien qu’accessible à tous, Meta la recommande spécifiquement aux journalistes, activistes et personnalités publiques susceptibles d’être la cible d’attaques ciblées très sophistiquées.

Comment l’activer ?

La fonctionnalité est en cours de déploiement progressif. Une fois disponible pour votre compte, elle sera accessible via Paramètres > Confidentialité > Avancé.

Quelles sont les conséquences concrètes sur l’utilisation ?

L’activation entraîne une restriction des fonctionnalités pour maximiser la sécurité. Par exemple, les pièces jointes et médias envoyés par des personnes hors de votre carnet d’adresses seront automatiquement bloqués, et certains paramètres de confidentialité seront verrouillés.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.