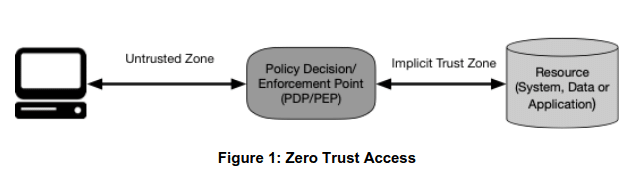

Le concept de « zéro confiance » est basé sur l’idée que les organisations ne doivent pas faire aveuglément confiance à un utilisateur ou un appareil simplement parce qu’il est connecté à leur réseau interne.

Une approche traditionnelle dépassée

Traditionnellement, les organisations avaient tendance à se concentrer sur la protection de leur périmètre réseau, en plaçant des pare-feux et des autres outils de sécurité pour empêcher les attaques externes. Cependant, avec la croissance du travail à distance, l’utilisation de services cloud et l’adoption de dispositifs mobiles, cette approche est devenue obsolète.

Ne faire confiance à aucune demande de connexion

L’approche de « zéro confiance » adopte une approche plus granulaire, en vérifiant l’identité et les autorisations de chaque utilisateur et appareil à chaque étape de leur interaction avec le réseau de l’organisation. Cela signifie que les organisations doivent utiliser des outils de sécurité tels que l’authentification multifactorielle, la segmentation de réseau et l’analyse comportementale pour surveiller l’activité des utilisateurs et des appareils et détecter les comportements malveillants.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

De manière complémentaire, les organisations doivent bien entendu mettre en place des politiques de sécurité claires et applicables à tous les utilisateurs, qu’ils soient internes ou externes à l’entreprise.

Souhaitable pour les environnements complexes et distribués

Les raisons pour adopter une approche de « zéro confiance » sont multiples.

Tout d’abord, les environnements informatiques modernes sont de plus en plus complexes et distribués, avec des travailleurs qui utilisent des appareils mobiles, travaillent à distance, utilisent des applications cloud et accèdent à des réseaux tiers. Ces éléments rendent plus difficile la surveillance et la protection du réseau d’une organisation, ce qui augmente le risque d’attaques de sécurité.

Deuxièmement, les attaques de sécurité sont de plus en plus sophistiquées et ciblées. Les attaquants utilisent des techniques diverses telles que l’ingénierie sociale et la reconnaissance de réseau pour contourner les systèmes de sécurité traditionnels. Les organisations doivent donc adopter une approche plus granulaire pour détecter les comportements malveillants et protéger leurs données sensibles.

Enfin, la réglementation sur la protection des données, telle que le règlement général sur la protection des données (RGPD) de l’Union européenne, impose des normes plus strictes en matière de sécurité et de confidentialité des données. Les organisations doivent donc adopter des politiques de sécurité plus rigoureuses pour éviter les violations de données et les sanctions réglementaires.

De nombreux avantages

L’adoption de l’approche « zéro confiance » peut offrir plusieurs avantages aux organisations, notamment :

- Une meilleure protection des données sensibles : En vérifiant systématiquement l’identité et les autorisations de chaque utilisateur et appareil, l’approche de « zéro confiance » permet de mieux protéger les données sensibles de l’organisation contre les cyberattaques.

- Une réduction des risques de violation de données : En adoptant des politiques de sécurité rigoureuses et en surveillant l’activité des utilisateurs et des appareils, les organisations peuvent réduire les risques de violation de données et éviter les sanctions réglementaires associées.

- Une approche plus granulaire de la sécurité : En se concentrant sur chaque utilisateur et appareil individuellement, l’approche de « zéro confiance » permet une approche plus granulaire de la sécurité, ce qui peut rendre plus facile la détection des menaces et la réponse aux incidents.

- Une meilleure conformité réglementaire : En adoptant des politiques de sécurité rigoureuses et en surveillant l’activité des utilisateurs et des appareils, les organisations peuvent mieux se conformer aux réglementations sur la protection des données telles que le RGPD.

- Une approche plus flexible : L’approche de « zéro confiance » peut être appliquée à tous les types d’environnements informatiques, qu’il s’agisse de réseaux locaux ou de clouds publics. Elle est également compatible avec toutes les méthodes d’authentification, y compris les technologies biométriques.

Pour en savoir plus, voici 2 articles intéressants détaillant ce concept:

Au-delà du périmètre : l’impératif de la sécurité zero-trust

Les périmètres réseau traditionnels sont vulnérables, de sorte que les entreprises se tournent vers un modèle de sécurité zero-trust qui considère tout appareil ou utilisateur comme une menace potentielle.

Architecture Zero Trust

Zero Trust (ZT) est le terme utilisé pour désigner un ensemble évolutif de paradigmes de cybersécurité qui déplacent les défenses des périmètres statiques basés sur le réseau pour se concentrer sur les utilisateurs et les actifs.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.