L’intelligence artificielle générative (IA) se confirme comme une nouvelle aide pour beaucoup de tâches habituelles sur Internet. Les cybercriminels ont bien sûr rapidement compris les avantages qu’ils pouvaient en tirer.

La tendance se confirme: les acteurs malveillants construisent et améliorent leur attaque grâce à l’intelligence artificielle générative.

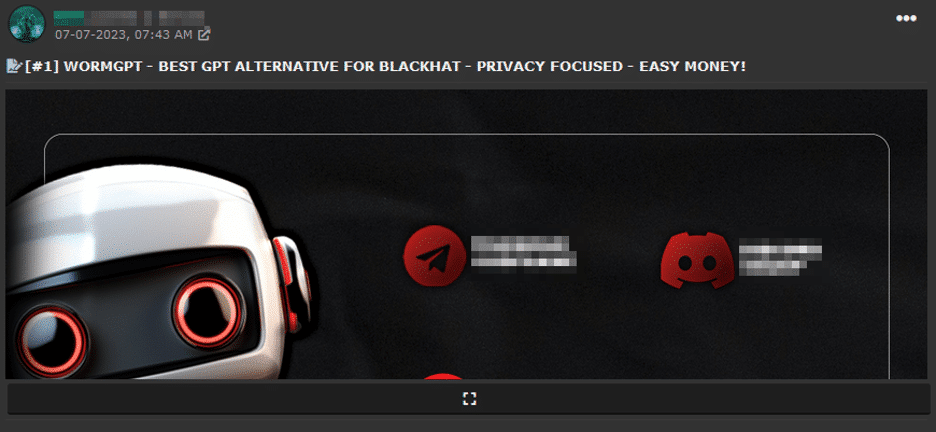

Comme le rapporte SlashNext ci-dessous et les autres articles attachés, un nouvel outil cybercriminel d’IA générative appelé WormGPT a été présenté sur des forums clandestins comme un moyen pour les adversaires de lancer des attaques sophistiquées d’hameçonnage et de compromission des courriels d’entreprise (BEC).

Cet outil se présente comme une alternative clandestine aux modèles GPT, conçue spécifiquement pour les activités malveillantes

Daniel Kelley, chercheur en sécurité chez SlashNext

WormGPT, une alternative malsaine de chatGPT en résumé, permet notamment d’automatiser la création de faux courriels très convaincants, personnalisés en fonction du destinataire, augmentant ainsi les chances de réussite des attaques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour en savoir plus

WormGPT : un outil d’IA utilisé par les cybercriminels pour le BEC | SlashNext

Jetez un œil à l’utilisation de l’IA générative, notamment ChatGPT d’OpenAI et l’outil de cybercriminalité WormGPT, dans les attaques BEC.

WormGPT : comment le jumeau maléfique de GPT pourrait être utilisé dans les attaques BEC

Les cybercriminels pourraient utiliser un outil d’IA générative appelé WormGPT pour créer des e-mails de phishing convaincants afin de soutenir les attaques de compromission des e-mails professionnels. Une nouvelle enquête

WormGPT : quel est ce ChatGPT qui va aider les hackers à nous pirater ?

Des cybercriminels ont mis au point une IA qui génère des phishing très convaincants.

(Re)découvrez également:

Europol met en garde contre l’utilisation criminelle de ChatGPT

ChatGPT, le modèle de langage d’OpenAI, a été utilisé pour créer des malwares indétectables par des cybercriminels

Le NIST publie un cadre de gestion des risques de l’intelligence artificielle

Le cadre a pour objectif de maximiser les avantages de la technologie de l’IA tout en réduisant les risques

L’IA générative, une arme à double tranchant pour la cybersécurité

La cybersécurité repose sur des quantités énormes de données et autres indicateurs. Pas étonnant alors que l’IA puisse apporter des solutions nouvelles et espérées depuis longtemps

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.