Un mot de passe court et facile à deviner peut être piraté en quelques secondes tandis qu’un mot de passe long et complexe peut prendre des années à être décrypté. Et concernant les vôtres?

Surtout ne pas faciliter la vie des pirates

Le temps qu’il faut pour pirater un mot de passe dépend de plusieurs facteurs, notamment de la longueur du mot de passe, de sa complexité et de la puissance de la machine utilisée par le pirate. Un mot de passe court et facile à deviner peut être piraté en quelques minutes, tandis qu’un mot de passe long et complexe peut prendre des années à être décrypté.

Les pirates utilisent généralement des outils automatisés pour essayer de deviner les mots de passe. Ces outils peuvent essayer des millions de combinaisons de mots et de lettres par seconde. Plus le mot de passe est court, plus il est facile à deviner. De plus, les mots de passe qui contiennent des mots de la langue courante ou des dates importantes sont plus faciles à deviner que les mots de passe qui sont aléatoires.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour rendre vos mots de passe plus difficiles à pirater, il est important de les choisir longs et complexes. Il est également recommandé d’utiliser différents mots de passe pour chaque compte. Si vous avez du mal à vous souvenir de vos mots de passe, vous pouvez utiliser un gestionnaire de mots de passe.

Voici quelques conseils pour choisir des mots de passe sécurisés :

- Utilisez au moins 12 caractères.

- Inclus des lettres majuscules et minuscules, des chiffres et des symboles.

- Evitez les mots de la langue courante, les dates importantes et les noms de personnes.

- Utilisez différents mots de passe pour chaque compte.

- Si vous avez du mal à vous souvenir de vos mots de passe, utilisez un gestionnaire de mots de passe.

En suivant ces conseils, vous pouvez rendre vos mots de passe plus difficiles à pirater et protéger votre vie privée en ligne.

Pourquoi est-ce intéressant?

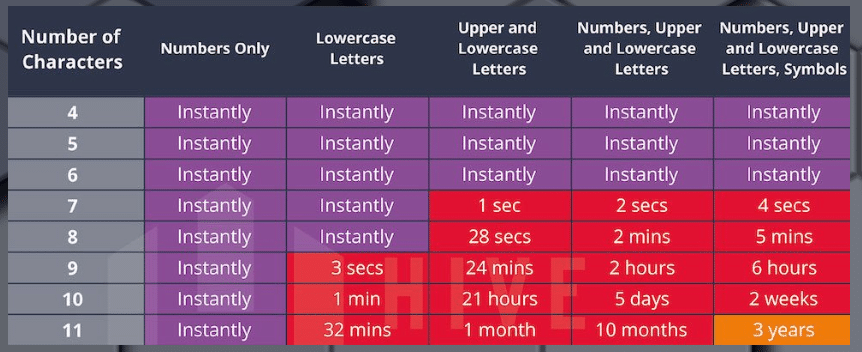

Voici une table des temps nécessaires pour récupérer un mot de passe par force brute. Elle a été calculée par Hive Systems sur la base des puissances de calcul disponibles en 2023.

Elle met surtout en évidence que seule une combinaison d’au moins 12 caractères incluant chiffres, lettres majuscules et minuscules avec des symboles peut tenir une attaque. En combinant cela avec un second facteur et un changement périodique de mot de passe, le risque devrait donc être bien contenu 😉

Pour en savoir plus

(Re)découvrez également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.