En piratant l’outil MOVEit largement utilisé dans le monde entier, le gang Clop s’est fait une place parmi les cybercriminels les plus recherchés. Le FBI propose même une récompense de 10 millions $.

Pour rappel, en mai 2023, le gang de ransomwares Clop a commencé à exploiter un exploit zero-day de l’outil de transfert de fichiers d’entreprise MOVEit Transfer de Progress Software .

Malheureusement, même si Progress a rapidement publié un correctif, les dégâts étaient déjà énormes. Les victimes de la violation de MOVEit continuent de se manifester, exprimant leur préoccupation face à cette attaque malveillante. L’ampleur réelle de l’attaque reste encore inconnue, ce qui suscite des inquiétudes et soulève de nombreuses questions quant aux conséquences potentielles de cet incident.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’attaque généralisée de Clop lui a permis de voler des données auprès d’organisations gouvernementales, publiques et commerciales du monde entier .

64 millions de victimes dans les monde

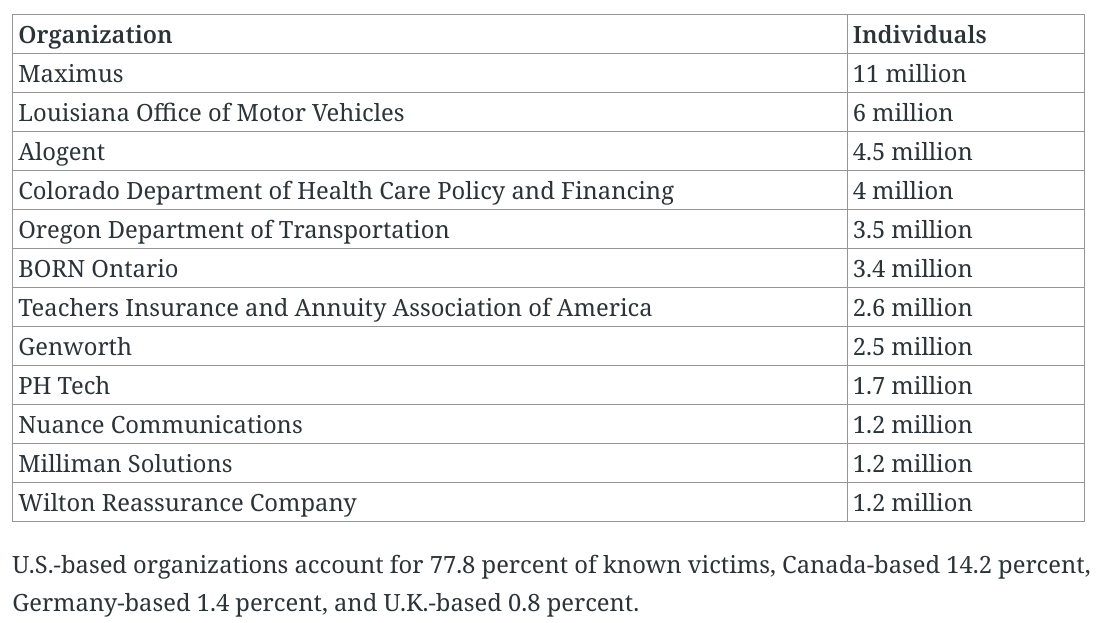

Combien de victimes ? Selon un décompte d’Emsisoft , le hack de MOVEit a exposé les informations d’au moins 64 millions d’individus à travers 2 547 organisations affiliées.

Parmi les organisations touchées par la vulnérabilité zero-day figurent l’Office des véhicules automobiles de la Louisiane et le Département des soins de santé et de la politique de financement du Colorado. Sony a confirmé que les données de ses employés avaient été compromises lors de l’exploitation plus tôt ce mois-ci.

Les auteurs de l’attaque « ont contribué à lancer la pratique de la double-extorsion », selon Reuters. Dans ce type de schéma, les maîtres-chanteurs chiffrent à la fois les données de la cible et menacent de divulguer ces données (à moins qu’ils ne soient payés).

Le groupe a aussi créé des sites web en clair pour divulguer certaines des données qu’ils ont exfiltrées lors de l’attaque de MOVEit, provenant d’entreprises victimes.

Le FBI a offert jusqu’à 10 millions de dollars à quiconque possédant des informations susceptibles de relier CL0P à un gouvernement étranger spécifique.

Pour en savoir plus

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.