Les fonctionnaires français doivent dorénavant utiliser l’app française Olvid et désinstaller les applications étrangères comme Signal et Telegram. Problème, son serveur de distribution des messages est hébergé chez AWS aux Etats-Unis.

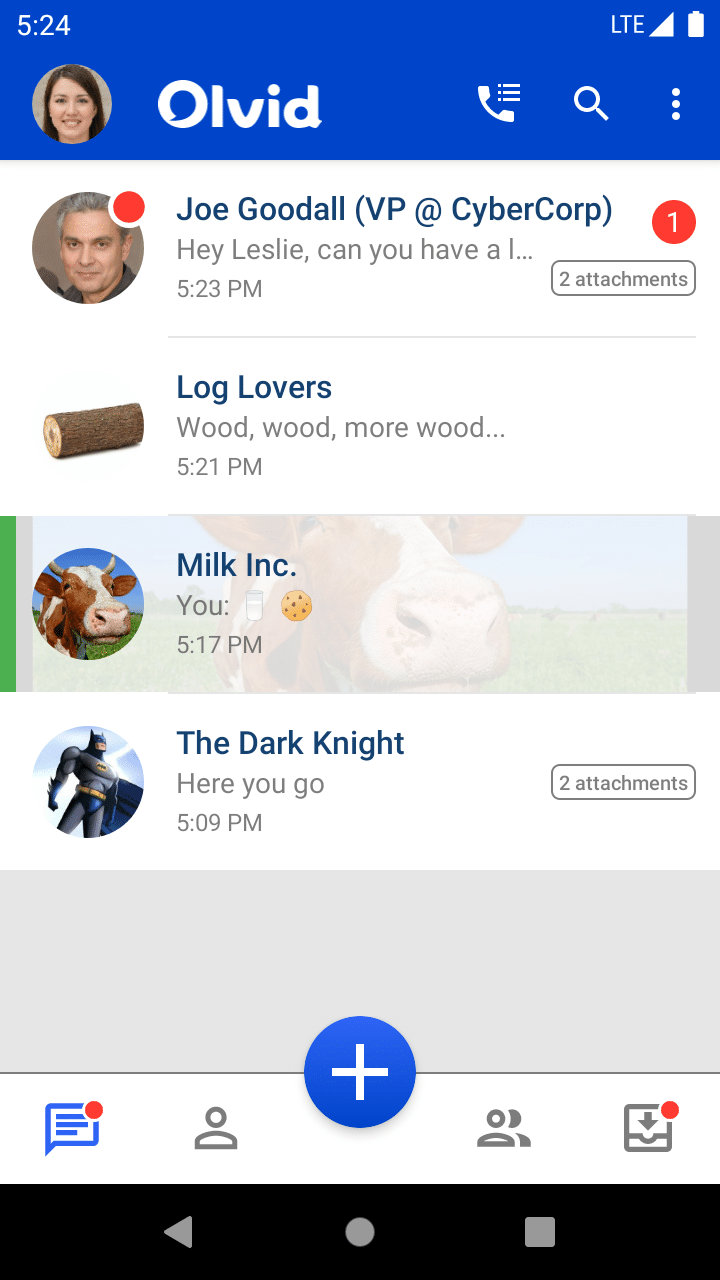

Pour rappel, la Première ministre de France, Élisabeth Borne, a annoncé le mois dernier demandant à tous les fonctionnaires du gouvernement français de désinstaller les applications de communication étrangères telles que Signal, WhatsApp et Telegram sur les équipements fournis par l’État d’ici le 8 décembre 2023, et d’installer l’application Olvid.

Cette application développée par une entreprise française avait été présentée comme une solution complètement française notamment par Jean-Noël Barrot, ministre délégué chargé de la transition numérique et des télécommunications et qui avait même déclaré dans une interview sur France Info, « Olvid, c’est une solution qui est 100 % française,100 % sécurisée» 😉

Pourtant, le journal Le Canard Echaîné a découvert qu’Olvid utilise AWS pour son serveur de distribution des messages et est hébergé aux Etats-Unis. Cette situation la soumet donc en principe de lois extraterritoriales américaines qui permettent aux autorités américaines de réclamer l’accès aux données hébergées.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour calmer et clarifier la situation, Olvid a rédigé un communiqué où elle s’explique qu’elle n’est pas l’unique solution de messagerie instantanée grand public à proposer du chiffrement de bout en bout mais qu’elle est (à sa connaissance) la seule à garantir également l’authentification de bout en bout et à ne pas faire reposer la confidentialité et l’authenticité des échanges sur un annuaire centralisé.

Bref, cet épisode est un nouveau rappel de l’importance d’une transparence totale pour de telles solutions cryptographiques afin d’éviter des crises de confiance. Osez mentionner qu’une application est 100% sécurisée est un discours marketing qui ne doit tromper personne: le risque 0 n’existe pas en sécurité.

Pour en savoir plus

Une présentation très complète sur le fonctionnement de l’app Olvid par Paf LeGeek (pour les aspects de protection des données, voir à 14 min et 20 sec env.) :

Le rappel de la décision

Les réactions de Signal

Les failles de sécurité invoquées par la Première ministre française ne sont étayées par aucune preuve et sont dangereusement trompeuses

Meredith Whittaker, patronne de Signal

Les précisions d’Olvid

(Re)découvrez également:

Des idées de lecture cybersécurité

La cybersécurité pour les Nuls

Pour obtenir toutes les informations sur la cybersécurité, apprendre à protéger ses données sensibles sereinement et à éviter le hacking

Sécurité informatique – Ethical Hacking : Apprendre l’attaque pour mieux se défendre

Ce livre a pour objectif d’initier le lecteur aux techniques des attaquants pour lui apprendre comment se défendre.

Cyberattaques: Les dessous d’une menace mondiale

Un documentaire captivant et éclairant sur les affrontements entre attaquants et défenseurs du numérique, face à la plus grande menace de la prochaine décennie.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.