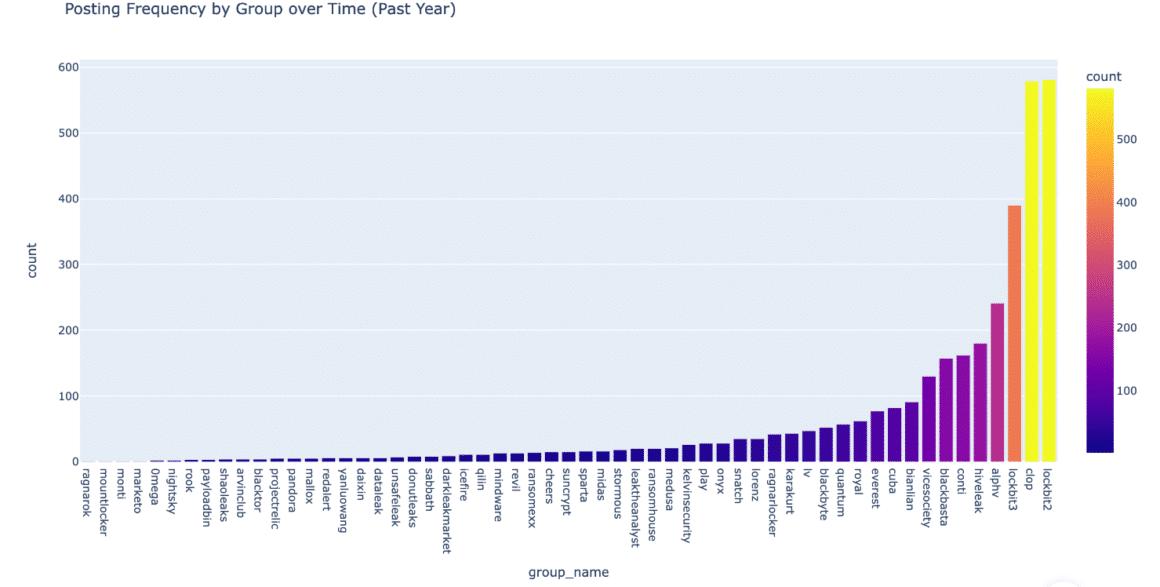

Les gangs de ransomware publient la liste des victimes sur leurs sites pour exercer une pression maximale d’extorsion sur les victimes. Ransomwatch est une plateforme qui surveille plus de 300 sites de pirates offrant une vue très complètes de leurs publications sur le darknet.

Les gangs de ransomware ont intensifié leurs activités criminelles ces dernières années, menaçant la sécurité des données et des systèmes informatiques à l’échelle mondiale. En publiant les données volées pour leur extorsion, ils cherchent à exercer une pression maximale sur les victimes, les forçant ainsi à céder à leurs demandes financières.

La plupart des gangs de ransomware publient la liste de leurs victimes tout en intégrant des détails et des exemples des données qu’ils ont illégalement obtenues. Cette tactique vise à accroître la pression sur les victimes et à démontrer l’étendue de leurs activités malveillantes.

La nature obscure du darknet rend difficile le suivi de ces annonces. Cependant, avec l’avènement de sites comme Ransomwatch, la tâche de surveillance et d’agrégation d’informations pertinentes est grandement facilitée. En effet, la capacité de ce site à rassembler des données provenant de diverses sources sur le darknet offre un aperçu précieux et détaillé.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ransomwatch balaye aujourd’hui 319 sites appartenant à 170 groupes uniques

Ransomwatch traque les sites d’extorsion utilisés par les groupes de ransomware et offre un flux agrégé des revendications des gangs de cybercriminels. Le système Ransomwatch balaye aujourd’hui 319 sites appartenant à 170 groupes uniques. Grâce à cette initiative, il devient donc possible de mieux comprendre et suivre les activités sur le darknet, ce qui peut s’avérer essentiel pour la prévention et la réponse aux menaces en ligne.

Son objectif est de suivre les activités des groupes de ransomware et d’identifier les sites web utilisés pour l’extorsion. En agrégeant et analysant ces données, ransomwatch fournit un flux très complet de revendications des gangs de ransomware sans aller directement sur le Darknet.

A noter que le code de Ransomwatch est également fourni en open source pour permettre des développements complémentaires.

Pour en savoir plus

surveillance des rançons

le suivi transparent des réclamations liées aux ransomwares 🥷🏼🧅🖥️

A voir aussi le site suivant qui développe également les visualisations avec ChatGPT

Utilisation de ChatGPT pour visualiser les données des sites de fuite de ransomware

Blog de sécurité de Colin Cowie sur la recherche sur les logiciels malveillants, la veille sur les menaces et le DFIR.

(Re)découvrez également:

Qu’est-ce que la triple extorsion des ransomwares?

Les attaques par ransomware continuent de se développer, tant en sophistication qu’en quantité. Certaines intègrent même maintenant une troisième tentative d’extorsion.

Renforcez la sécurité de vos accès initiaux : un rempart essentiel contre les ransomwares

Le FBI prévient des nouvelles méthodes d’attaques et souligne la nécessité de sécuriser les accès initiaux, proposant 4 mesures pour augmenter la résilience contre les ransomwares

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.