La Digital Society Initiative de l’Université de Zurich en collaboration avec des chercheurs de l’Université de Lausanne et avec le soutien du Centre national suisse de cybersécurité ont créé une ligne directrice pour une culture de la cybersécurité fondée sur des valeurs.

Un projet du programme national de recherche autour de la transformation numérique

Dans le cadre du Programme national de recherche PNR autour du thème « Transformation numérique », le projet 77 souhaite apporter une nouvelle compréhension, des informations et des recommandations au sujet des aspects non techniques de la cybersécurité, ce qui permettra de relever les défis éthiques et juridiques liés à la sécurisation de l’infrastructure numérique.

Comme décrit dans la présentation du contexte du programme national de recherche et son programme 77, la société moderne est de plus en plus dépendante des technologies de l’information, ce qui explique l’importance de la cybersécurité. L’appel au développement de l’expertise à ce sujet a donné lieu à la «Stratégie nationale pour la protection de la Suisse contre les cyberrisques» (SNPC).

Ce projet annonce trois objectifs principaux :

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

- l’identification des besoins de réglementation dans le domaine de la cybersécurité, résultant du décalage entre la vitesse technologique et la vitesse législative.

- la récolte de données par le biais d’enquêtes auprès d’opérateurs d’infrastructures critiques et d’experts, dans le but de soutenir la stratégie nationale de cybersécurité.

- la création pour les parties prenantes helvétiques d’un cadre de gouvernance concernant les aspects éthiques et juridiques de la cybersécurité.

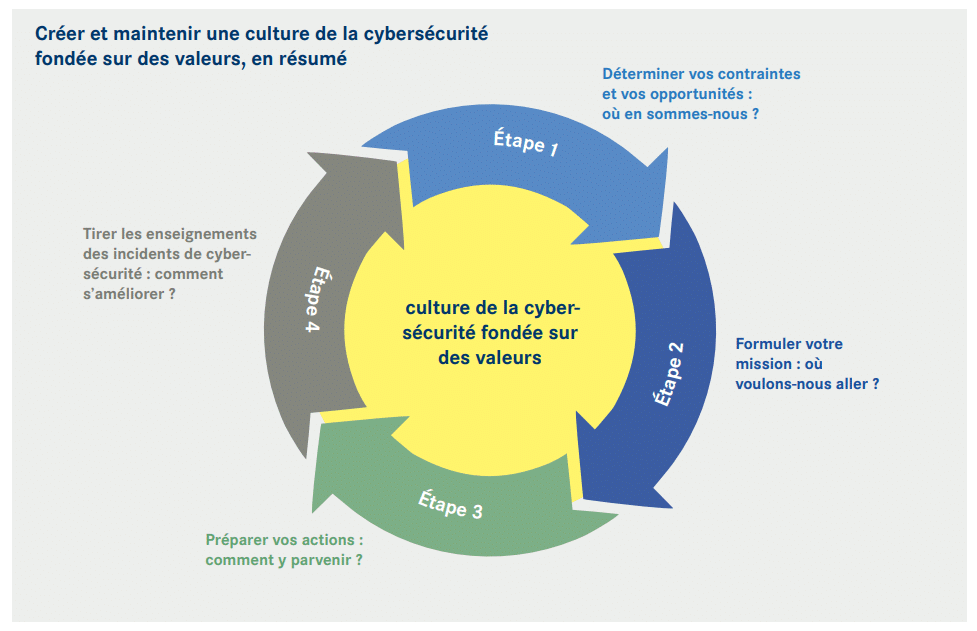

Dans ce cadre, Markus Christen, de la Digital Society Initiative de l’Université de Zurich et son équipe ont donc créé, en collaboration avec la FDCA UNIL – Faculté de droit, des sciences criminelles et d’administration publique et le Centre national pour la cybersécurité NCSC une ligne directrice pour une culture de la cybersécurité fondée sur des valeurs. L’équipe de recherche a pu la présenter le 21 décembre dernier au Palais fédéral.

La nécessité de combler les lacunes légales en matière de cybersécurité

Selon ce groupe de travail, il y a aujourd’hui d’importantes lacunes en Suisse en matière de cybersécurité, même si un cadre légal est en développement. L’adoption, puis la révision, de la nouvelle Loi sur la sécurité de l’information (LSI) en est d’ailleurs la principale démonstration.

Nous plaidons pour l’introduction d’exigences minimales applicables à toutes les infrastructures critiques

Markus Christen, de la Digital Society Initiative de l’Université de Zurich

Hormis cette LSI focalisée sur la cybersécurité des infrastructures critiques , il n’y a actuellement pas de loi générale sur la cybersécurité pour la société dans son ensemble, en raison des différents domaines juridiques concernés, des différents enjeux et des différentes pratiques.

Pour rappel, la LSI, qui est entrée en vigueur ce 1er janvier 2024, introduit en particulier des exigences minimales pour la sécurité de l’information et pour la sécurité des moyens informatiques des autorités et organisations de la Confédération. Pour rappel, les dispositions de la LSI imposent à ces dernières de mettre en place des mesures techniques et organisationnelles pour améliorer leur cybersécurité.

Une révision de la LSI a récemment été adoptée pour y introduire une obligation de signaler les cyberattaques ciblant les infrastructures critiques. La loi révisée (LSI2) devrait entrer en vigueur en 2025. Néanmoins, comme le rappelle ce groupe de travail, de nombreuses infrastructures critiques ne disposent pas d’exigences minimales de cybersécurité comme par exemple les hôpitaux ne sont soumis qu’à des recommandations ou encore les autorités communales qui sont soumises uniquement à l’obligation de signaler les cyberattaques.

Selon ce groupe de travail, la LSI reste adéquate pour introduire les exigences minimales de cybersécurité applicable à l’ensemble des infrastructures critiques et il recommande une évolution en trois étapes

- Redéfinir la notion d’infrastructure critique et étendre le champ d’application des exigences minimales de cybersécurité de la LSI.

- Renforcer les exigences minimales existantes.

- Introduire des exigences légales supplémentaires pour les services informatiques, en particulier pour les services numériques de sécurité.

Pour en savoir plus

(Re)découvrez également:

Des idées de lecture cybersécurité

La cybersécurité pour les Nuls

Pour obtenir toutes les informations sur la cybersécurité, apprendre à protéger ses données sensibles sereinement et à éviter le hacking

Sécurité informatique – Ethical Hacking : Apprendre l’attaque pour mieux se défendre

Ce livre a pour objectif d’initier le lecteur aux techniques des attaquants pour lui apprendre comment se défendre.

Cyberattaques: Les dessous d’une menace mondiale

Un documentaire captivant et éclairant sur les affrontements entre attaquants et défenseurs du numérique, face à la plus grande menace de la prochaine décennie.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.