L’OFCS alerte sur une hausse des arnaques par Twint, utilisant le smishing pour des petites annonces de vente en Suisse.

L’Office fédéral de la cybersécurité (OFCS) a lancé une alerte la semaine dernière en raison d’une augmentation des tentatives d’arnaque via la solution de paiement mobile suisse Twint.

Selon le cas rapporté la semaine dernière par l’OFCS, la personne ayant signalé l’incident avait mis en vente une console de jeux sur une plateforme suisse de petites annonces.

Il n’a pas fallu longtemps pour qu’une personne se montre intéressée par l’offre et souhaite acheter l’appareil. L’acheteur voulait alors régler la transaction par Twint et a demandé le numéro de téléphone du vendeur. Jusqu’à ce moment, rien d’anormal. C’est l’étape suivante qui doit alerter.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un attaque de smishing (SMS + phishing)

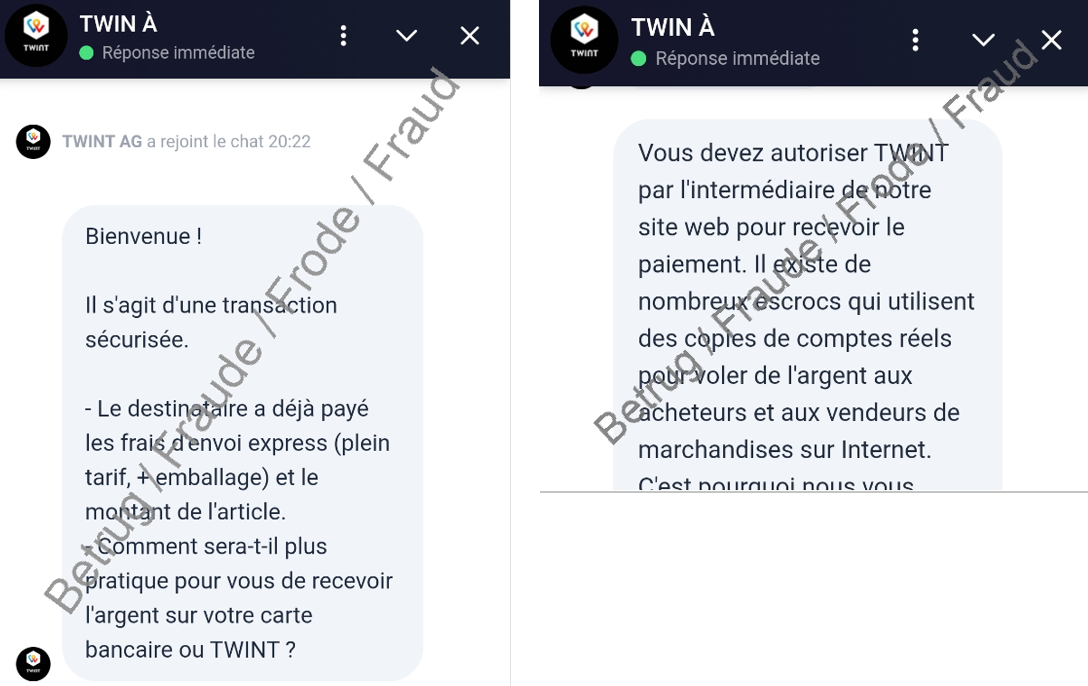

Quelques minutes plus tard, toujours selon le développement rapporté par l’OFCS, ce dernier recevait un SMS confirmant soi-disant que le paiement avait été effectué avec succès. Pour confirmer la réception et recevoir l’argent, le vendeur devait toutefois cliquer sur un lien le redirigeant vers une prétendue page du portail de petites annonces où s’ouvrait une fenêtre de dialogue censée être celle de TWINT.

C’est ici que la premiière étape de l’arnaque se met en place –> un smishing (SMS + Phishing) qui doit lever l’alerte. Les paiements se font à l’intérieur de l’application Twint sans échanges de SMS

Il lui fallait alors tout d’abord confirmer dans ce chat que le montant avait bien été transféré. Mais un message précisait également que les tentatives d’escroquerie s’étaient multipliées ces derniers temps et que, par conséquent, le paiement ne pouvait pas être effectué sans avoir répondu au préalable à quelques questions de sécurité.

Ce soi-disant processus de sécurité exigeait, outre le nom et la date de naissance du bénéficiaire, son code PIN TWINT, son numéro de carte de débit et les cinq derniers chiffres de son IBAN. La victime recevait ensuite un code SMS supplémentaire, qu’elle devait également saisir dans la fenêtre de dialogue pour confirmation.

Après avoir transmis toutes ces informations, la victime a reçu, au lieu de l’argent, un message indiquant qu’un nouveau numéro de téléphone avait été ajouté au compte TWINT. C’est alors que les premiers prélèvements ont commencé 😱️. La victime avait en effet dès ce moment transmis à l’escroc toutes les données de connexion et les éléments de sécurité lui permettant de se connecter à un nouvel appareil et d’effectuer par la suite des transactions.

Pour en savoir plus

Des escrocs soutirent de l’argent à leurs victimes en se connectant à leur compte Twint

Des escrocs réussissent à se connecter à des comptes sur la plateforme de paiements Twint. La RTS a rencontré un Romand qui s’est fait usurper plus de 2700 francs.

Les nouveaux cyber-pièges pour les utilisateurs de Twint

Le fait que les cybercriminels consultent les portails de petites annonces n’est pas nouveau, mais ils le pensent régulièrement.

Semaine 8: Nouvelles variantes d’ingénierie sociale pour les arnaques aux petites annonces

27.02.2024 – L’arnaque aux petites annonces est l’un des cyberdélits les plus fréquemment signalés à la police. C’est une activité lucrative pour les escrocs, pour preuve la multiplication des tentatives frauduleuses. Trois nouvelles variantes portées à la connaissance de l’OFCS ces dernières semaines visent à piéger les utilisateurs de l’application de paiement TWINT.

(Re)découvrez également:

L’escroquerie reste l’incident le plus courant selon le dernier Rapport semestriel du NCSC

Rapport du NCSC : Les signalements de cyberattaques et de piratage en augmentation

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.