Le canton de Vaud lance une application mobile pour offrir des informations et alertes sur la cybersécurité, soutenant ainsi collectivités, les entreprises et citoyens vaudois.

Dans l’élan de la transformation numérique et avec l’importance croissante accordée à la cybersécurité, le canton de Vaud dispose maintenant de sa propre application mobile pour la cybersécurité.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

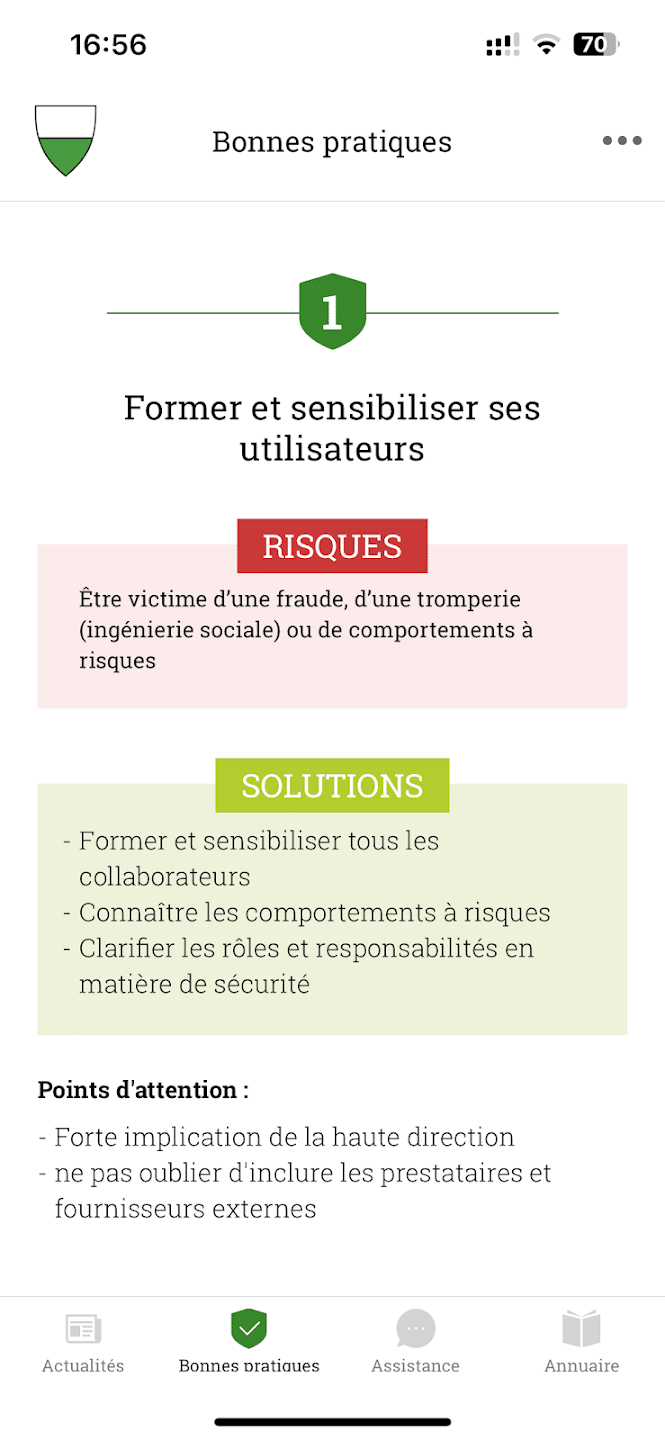

Cette initiative lui permet non seulement de publier des informations pertinentes en matière de sécurité des technologies de l’information, mais aussi de diffuser des alertes en temps réel. L’application est conçue pour offrir des conseils pratiques pour se protéger contre les cybermenaces.

Avec l’augmentation des incidents de sécurité informatique et l’importance de bien gérer les vulnérabilités critiques, le canton de Vaud souhaite apporter son soutien aux collectivités locales, aux entreprises du canton et aussi aux citoyens.

Cette application mobile s’établit ainsi comme le principal vecteur de communication et d’information dédié à la cybersécurité.

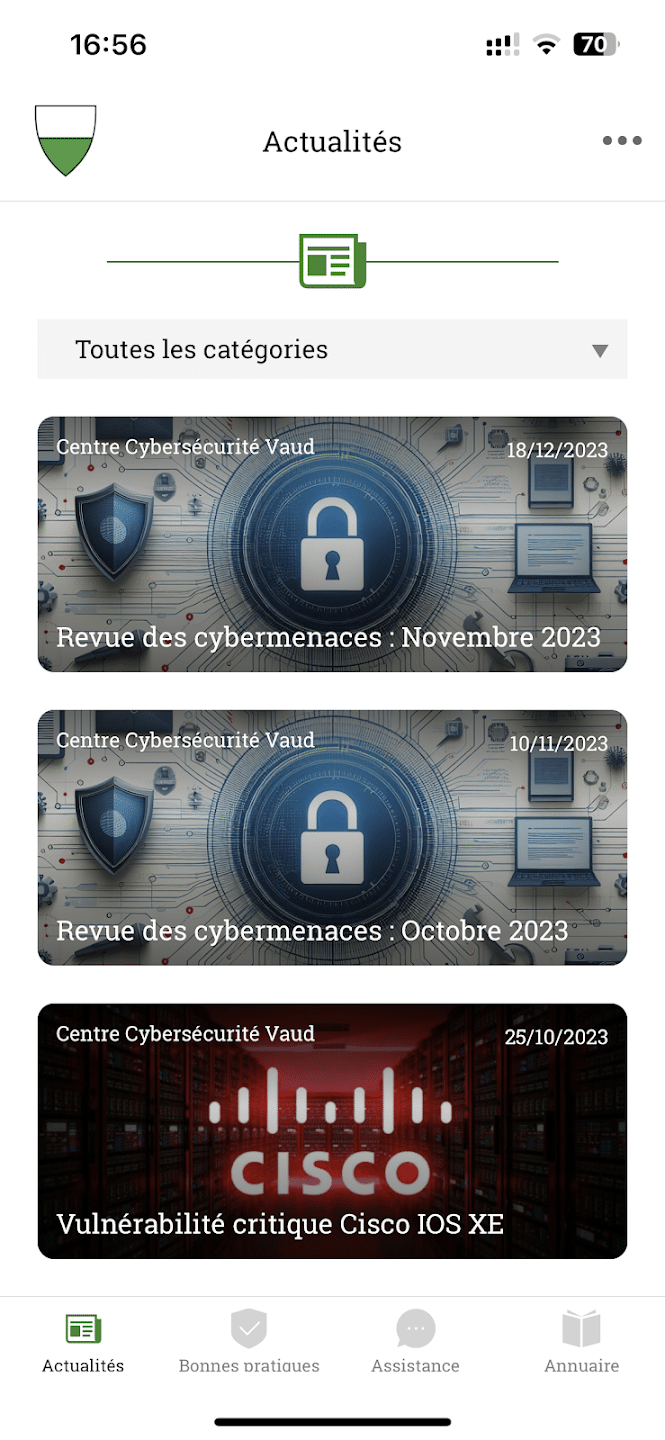

Avec une revue mensuelle du SOC sur les cybermenaces

Parmi les contenus publiés, il est à relever les revues mensuelles sur les cybermenaces qui informent sur les dernières nouveautés en matière de sécurité informatique jugées importantes par le Centre opérationnel de sécurité (SOC) de l’État de Vaud. Il traite de sujets importants du moment, dans le monde entier et la Suisse, des problèmes de sécurité auxquels le SOC a réagi, et des faiblesses de sécurité qui ont beaucoup attiré l’attention.

Ce document est accessible à tous (TLP:CLEAR) et peut donc être partagé librement.

Voici l’exemple pour le mois de mars:

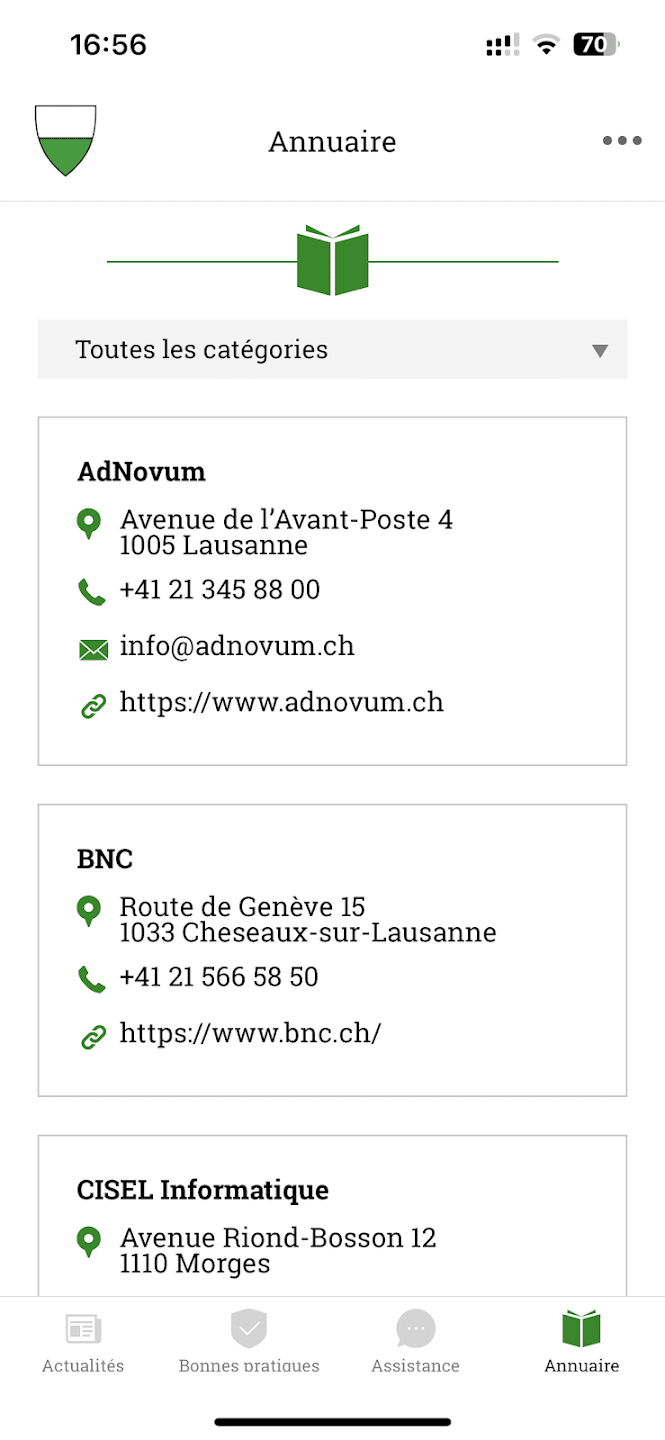

Pour en savoir plus et téléchatger l’app mobile

Cybersécurité Vaud

Cybersécurité est la plate-forme d’information du Canton de Vaud en matière de cybersécurité et de confiance numérique.

A voir aussi la page cybersécurité à cett adresse https://vd.ch/cybersecurite

cybersécurité du Canton de Vaud

Bienvenue sur la plateforme dédiée à la cybersécurité du Canton de Vaud, un espace conçu pour vous tenir informé(e) et vous accompagner dans la sécurité de vos données et de votre activité en ligne

(Re)découvrez également:

La nouvelle force d’intervention cybersécurité pour les communes vaudoise est opérationnelle

Depuis le 1er janvier 2024, une nouvelle force d’intervention cantonale, CSIRT, soutient les communes et associations intercommunales en cas de cyberattaques. Elle coordonne les actions et fournit une analyse de la situation pour une réponse rapide via le numéro d’urgence 117.

Des idées de lecture cybersécurité

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.