Le bombardement MFA est une technique d’attaque ciblant l’authentification multi-facteurs, provoquant « une fatigue de l’utilisateur » par des demandes multiples pour accéder frauduleusement à ses comptes.

Le MFA bombing, ou bombardement MFA, ou encore bombardement de l’authentification multi-facteurs, émerge comme une nouvelle méthode d’attaque majeure en matière de cybersécurité. Cette technique cible les systèmes d’authentification multi-facteurs (MFA) que de nombreuses plateformes et services numériques utilisent pour fournir une couche supplémentaire de sécurité. Le MFA est bien sûr une solution efficace pour contrer de nombreux types d’attaques liées aux vols d’identités en particulier mais elle n’est pas à l’abri de stratagèmes sophistiqués tels que le bombardement MFA.

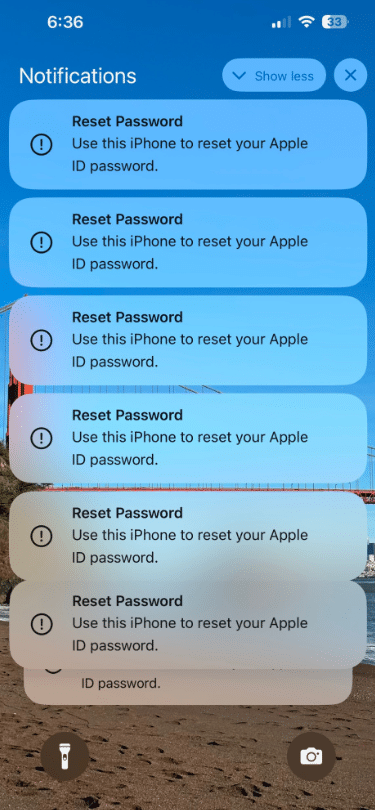

La tactique consiste à submerger l’appareil d’un utilisateur avec de multiples demandes d’authentification rapides et consécutives. Ces demandes peuvent être déclenchées en tentant de se connecter en utilisant les identifiants de la victime sur divers services qui utilisent le MFA. En conséquence, l’utilisateur pourrait par erreur approuver une demande d’authentification ou devenir tellement submergé qu’il désactive la fonction MFA.

L’objectif des attaquants utilisant cette méthode est d’exploiter un moment de confusion ou de frustration chez la victime pour accéder sans autorisation à leurs comptes. Inutile de rappeler que, sitôt l’authentification réussie, le criminel pourra entraîner un vol de données personnelles, un vol financier, ou un accès non autorisé à des données sensibles.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Comment se protéger contre le MFA bombing?

Pour se protéger contre le MFA bombing, plusieurs stratégies peuvent être adoptées afin de renforcer la sécurité de vos comptes en ligne :

- Utiliser des applications d’authentification :

Optez pour des applications comme Google Authenticator ou Authy plutôt que la réception de codes par SMS. Ces applications génèrent des codes qui ne peuvent pas être interceptés de la même manière que les SMS. - Limiter les tentatives de connexion :

Configurez vos systèmes pour limiter le nombre de tentatives de validation MFA. Cela peut aider à éviter les attaques par bombardement, où de nombreuses demandes sont envoyées en peu de temps. - Alertes de sécurité :

Activez les notification de connexions inhabituelles ou les tentatives répétées de validation MFA. Cela vous permettra d’être immédiatement informé en cas d’activité suspecte. - Formation et sensibilisation :

Assurez-vous que tous les utilisateurs soient informés des risques du MFA bombing et des bonnes pratiques pour éviter les pièges courants, comme la révélation de codes MFA en réponse à des sollicitations douteuses. - Utiliser une double vérification :

Dans les cas où la sécurité est d’une importance cruciale, envisagez d’utiliser des mécanismes de double vérification, en complément du MFA, pour renforcer la sécurité. - Révocation rapide des sessions :

Mettez en place des procédures pour la révocation rapide des sessions et des accès en cas de suspicion d’attaque MFA bombing, pour minimiser les dommages potentiels.

La vigilance reste néanmoins toujours la mère des vertus face aux demandes d’authentification non sollicitées 😉

Pour en savoir plus

(Re)découvrez également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.