Voici le rapport de veille avec des liens directs vers les actus les plus intéressantes de la semaine passée. Certaines d’entre elles seront développées dans les prochains articles.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

Un sondage Eurobaromètre confirme que l’UE doit renforcer ses compétences en cybersécurité

Une enquête Eurobaromètre indique que la pénurie de compétences en cybersécurité s’accroît, qu’il existe un besoin de davantage de spécialistes en cybersécurité et que nous devons augmenter le nombre de collaborateurs hautement sensibilisés à la cybersécurité dans chaque entreprise de l’UE.

Le malware Grandoreiro est de retour et s’attaque à plus de 1500 banques

Le malware Grandoreiro est de retour sur le devant de la scène. Malgré les efforts d’Interpol, des cybercriminels exploitent le cheval de Troie bancaire pour mener des cyberattaques dans le monde.

Une faille de WhatsApp permet de découvrir avec qui vous discutez

L’équipe de sécurité de WhatsApp a découvert une vulnérabilité qui permet de déterminer quels utilisateurs communiquent entre eux, à quels groupes privés ils appartiennent et où ils se trouvent. Les experts craignent que cette faille soit exploitée par des gouvernements.

Des chercheurs détectent une attaque de cryptojacking qui désactive les protections des terminaux

Un élément clé : l’installation de pilotes vulnérables connus d’Avast et d’IOBit.

Breach Forums prévoit de revenir sur le Dark Web cette semaine malgré la répression du FBI

Breach Forums fait son retour ! Le retour sur le dark web est confirmé avec un nouveau domaine Onion, tandis que le site clearnet pourrait bientôt être relancé

Une panne mondiale de Bing impacte Copilot et ChatGPT

Ce jeudi 23 mai 2024, Bing a été en panne pendant plusieurs heures. Un incident qui a eu également un impact sur d’autres moteurs de recherche !

Malgré la nouvelle technologie sans clé, les Tesla peuvent toujours être volées avec un piratage radio bon marché

Les propriétaires de Tesla doivent activer la protection par code PIN pour conduire afin de contrecarrer les attaques par relais.

Le Conseil de l’Europe adopte le premier traité international sur l’IA

Le Conseil de l’Europe a adopté son premier traité sur l’intelligence artificielle, en présence du chef du DFAE, Ig

Les sénateurs acceptent à leur tour le crédit d’engagement pour le Swiss Governement Cloud (update)

Le Conseil fédéral compte investir 320 millions de francs dans une infrastructure cloud pour les administrations pu

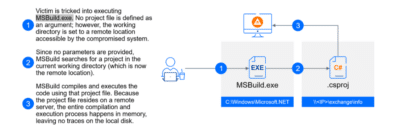

L’acteur chinois « Unfading Sea Haze » est resté indétectable pendant cinq ans

Un acteur malveillant jusqu’alors inconnu lié à la Chine, surnommé « Unfading Sea Haze », cible des entités militaires et gouvernementales depuis 2018.

Après tout, Apple ne stockait pas les photos iOS supprimées dans iCloud

Des chercheurs en sécurité ont procédé à une rétro-ingénierie de la récente mise à jour iOS 17.5.1 d’Apple et ont découvert qu’un bug récent qui restaurait des images supprimées il y a des mois, voire des années, était causé par un bug iOS et non par un problème avec iCloud.

La messagerie ICQ ferme ses portes après presque 28 ans

L’application de messagerie ICQ fermera ses portes le 26 juin, marquant la fin d’une application de communication très appréciée.

Mastercard double la vitesse de détection des fraudes grâce à l’IA générative

Mastercard a déclaré qu’elle utilisait une technologie prédictive basée sur l’IA générative pour doubler la vitesse à laquelle elle peut détecter les cartes potentiellement compromises

Microsoft : la fraude aux cartes cadeaux coûte aux entreprises jusqu’à 100 000 dollars par jour

Microsoft met en garde contre la fraude croissante aux cartes-cadeaux et les approches sophistiquées du groupe Storm-0539

Des groupes de hackers ciblent les élections indiennes et divulguent des données personnelles, selon un rapport

Environ 16 groupes hacktivistes ciblent les élections indiennes, dont la Morocco Black Cyber Army et Anonymous Bangladesh, entre autres.

Le fondateur présumé du marché Incognito, un jeune homme de 23 ans, arrêté après que le FBI a suivi les paiements en cryptomonnaie

Le ministère américain de la Justice a porté un coup dur aux trafiquants de drogue du dark web en arrêtant un homme soupçonné d’exploiter le marché de drogue du dark web Incognito Market.

Le gouvernement indien cible les cybercriminels : le ministère des Télécommunications va désactiver 1,8 million de cartes SIM

Le 9 mai, le ministère des Transports a ordonné aux opérateurs de télécommunications de désactiver 28 220 appareils mobiles et de revérifier près de deux millions de connexions mobiles.

L’UE veut des espions sur les campus universitaires pour lutter contre l’espionnage technologique chinois

Le bloc exhorte les chercheurs à prendre des mesures pour protéger leurs travaux contre toute ingérence étrangère.

Des pirates informatiques chinois se cachent dans les réseaux militaires et gouvernementaux depuis 6 ans

Un acteur de menace jusqu’alors inconnu, surnommé « Unfading Sea Haze », cible des entités militaires et gouvernementales dans la région de la mer de Chine méridionale depuis 2018, sans être détecté pendant tout ce temps.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.