Si vous ne le saviez pas, la Confédération propose un système de gestion de divulgation coordonnée de vulnérabilités via l’OFCS et en collaboration avec l’organisation MITRE.

La Confédération propose un système de gestion de divulgation coordonnée de vulnérabilités, appelé CVD pour Coordinated Vulnerability Disclosure. Comme elle le rappelle dans sa page d’accueil référencée ci-dessous, il convient idéalement d’annoncer la vulnérabilité découverte directement au vendeur ou au propriétaire du système de l’application ou du matériel informatique . S’il ne réagit pas ou si leur réponse est insuffisante alors l’OFCS peut servir d’intermédiaire pour résoudre le problème de sécurité.

En effet, depuis 2021, 28.09.2021, l’OFCS fait partie du réseau mondial qui gère les vulnérabilités des systèmes informatiques. Il peut donc attribuer un numéro d’identification unique aux vulnérabilités qui lui sont signalées, conformément au système de référence international géré par l’organisation américaine MITRE.

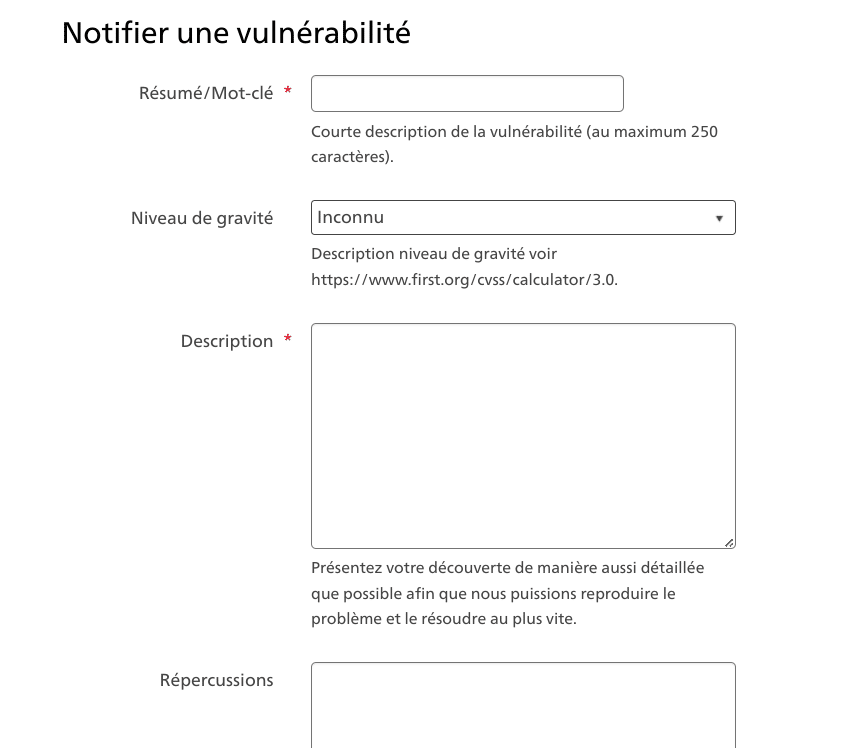

Si la vulnérabilité technique découverte concerne un système informatique, une application ou du matériel informatique de l’administration fédérale, il peut directement être signaler via le formulaire de l’OFCS.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Si la vulnérabilité découverte ne concerne par l’Administration fédérale mais qui peut avoir des incidences pour des actifs suisse en priorité, il est toujours possible de faire appel à l’OFCS qui interviendra alors en sa qualité d’intermédiaire et signalera au propriétaire du produit lui la vulnérabilité découverte.

8 raisons de bien gérer les vulnérabilités

La gestion et l’annonce des vulnérabilités sont des éléments cruciaux de la sécurité de l’information pour plusieurs raisons et en particulier :

- Prévention des attaques. Les vulnérabilités non corrigées peuvent être exploitées par des cybercriminels pour accéder à des systèmes, voler des données, ou causer des perturbations. En identifiant et en corrigeant rapidement les vulnérabilités, les organisations peuvent réduire le risque de telles attaques.

- Protection des données sensibles. Les informations personnelles, financières ou commerciales sont souvent la cible des attaquants. Une gestion efficace des vulnérabilités aide à protéger ces données contre les accès non autorisés et les vols, préservant ainsi la confidentialité et l’intégrité des informations.

- Conformité réglementaire. De nombreuses régulations et standards de sécurité, comme le RGPD, HIPAA, ou PCI-DSS, exigent que les organisations maintiennent un certain niveau de sécurité. La gestion proactive des vulnérabilités permet aux entreprises de se conformer à ces exigences légales et réglementaires, évitant ainsi des amendes et des sanctions.

- Réduction des coûts.Les attaques cybernétiques peuvent être extrêmement coûteuses en termes de pertes financières directes, de temps d’arrêt, et de dommages à la réputation. En corrigeant les vulnérabilités de manière proactive, les organisations peuvent éviter ces coûts et minimiser les impacts négatifs sur leurs opérations.

- Amélioration de la confiance. Les clients, partenaires et investisseurs ont plus de confiance en une organisation qui démontre une gestion rigoureuse de la sécurité de l’information. L’annonce transparente et la correction rapide des vulnérabilités montrent un engagement envers la sécurité, renforçant ainsi la confiance et la réputation de l’organisation.

- Réponse aux incidents. Une gestion efficace des vulnérabilités permet une réponse plus rapide et plus efficace en cas d’incident de sécurité. Connaître les vulnérabilités présentes et leurs impacts potentiels aide les équipes de sécurité à prioriser les actions correctives et à limiter les dommages.

- Innovation et adaptabilité. Dans un environnement technologique en constante évolution, les nouvelles vulnérabilités apparaissent régulièrement. Une gestion proactive permet aux organisations de rester à jour avec les dernières menaces et d’adapter leurs défenses en conséquence, soutenant ainsi l’innovation continue sans sacrifier la sécurité.

- Partage d’informations. L’annonce publique des vulnérabilités, par le biais de bulletins de sécurité ou de bases de données comme la CVE (Common Vulnerabilities and Exposures), permet à la communauté de sécurité de collaborer et de partager des informations sur les menaces et les correctifs, renforçant ainsi la sécurité globale.

La gestion des vulnérabilités est donc essentielle et une approche proactive et transparente dans ce domaine est un pilier aujourd’hui fondamental de la sécurité de l’information.

Pour en savoir plus

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.