La sécurité des chaînes d’approvisionnement est cruciale en cybersécurité. L’OFCS et Planzer Transport SA ont lancé un projet pour aider les entreprises suisses à mieux gérer les cyberrisques logistiques.

La sécurité le long de la chaîne d’approvisionnement est devenue un enjeu majeur dans le domaine de la cybersécurité. L’interconnexion croissante des systèmes a multiplié les vecteurs d’attaque, rendant les entreprises vulnérables à des menaces provenant de leurs fournisseurs.

Reconnaissant ce risque, l’Office fédéral de la cybersécurité (OFCS) a lancé un projet pilote en collaboration avec Planzer Transport SA pour aider les entreprises suisses à mieux comprendre et gérer les cyberrisques liés à leurs chaînes logistiques.

Des enjeux critiques pour l’économie suisse

Les chaînes d’approvisionnement modernes sont souvent complexes et globalisées, créant une dépendance significative entre différents acteurs. Cette interdépendance peut être exploitée par des attaquants, qui cherchent à compromettre les systèmes via des points d’entrée moins sécurisés. Une étude récente a révélé que 62 % des entreprises ont été victimes d’incidents causés par des tiers, mais seulement 19 % d’entre elles travaillent activement avec leurs fournisseurs pour gérer ces risques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour rappel, la chaîne d’approvisionnement logiciel (Software Supply Chain) comprend l’ensemble des processus et acteurs impliqués dans la conception, le développement, la distribution et la maintenance des logiciels. Elle inclut non seulement les développeurs internes mais aussi les fournisseurs de bibliothèques tierces, les intégrateurs et les distributeurs. Cette chaîne est devenue une cible de choix pour les cyberattaquants qui cherchent à compromettre un grand nombre d’entreprises en attaquant un maillon plus faible, souvent un fournisseur tiers.

Les attaques sur la chaîne d’approvisionnement logiciel peuvent avoir des conséquences critiques. L’exemple le plus emblématique reste celui de l’attaque SolarWinds en 2020, où des cybercriminels ont réussi à introduire un code malveillant dans une mise à jour légitime du logiciel Orion, utilisé par des milliers d’entreprises et d’organisations gouvernementales à travers le monde. Cet incident a mis en lumière la vulnérabilité intrinsèque de la chaîne d’approvisionnement logiciel et a souligné l’importance de sa sécurisation.

L’initiative OFCS-Planzer

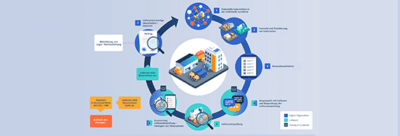

Pour répondre à ces défis, l’OFCS et Planzer Transport SA ont développé un cycle de mesures pratiques destiné aux entreprises et aux organisations. Ce cycle vise à sensibiliser les parties prenantes aux risques cyber, à leur fournir des outils pour évaluer et améliorer la sécurité de leur chaîne d’approvisionnement. Ces outils sont disponibles en ligne et sont régulièrement mis à jour en fonction des retours des utilisateurs.

L’une des principales forces de cette initiative réside dans la collaboration entre secteurs public et privé. En associant l’expertise technique de l’OFCS avec l’expérience terrain de Planzer, le projet ambitionne de créer des synergies bénéfiques pour l’ensemble des acteurs de la chaîne logistique. Ce partenariat rappelle l’importance de la coopération pour renforcer la résilience des infrastructures critiques face aux menaces cyber.

Les principales mesures de réduction des risques

Pour réduire ce type de risque, les mesures habituelles principales consistent en :

- Évaluation rigoureuse des fournisseurs : Il est essentiel de procéder à une évaluation approfondie des fournisseurs de logiciels avant de les intégrer à la chaîne d’approvisionnement. Cette évaluation doit inclure des audits de sécurité, une vérification de la conformité aux normes de cybersécurité et une analyse des pratiques de développement sécurisé. Seules les entreprises qui démontrent une solide culture de sécurité devraient être retenues comme partenaires.

- Gestion des dépendances logicielles : Les logiciels modernes reposent souvent sur un ensemble de bibliothèques tierces, qui peuvent être des vecteurs d’attaque si elles ne sont pas correctement gérées. Il est crucial d’inventorier toutes les dépendances, de vérifier régulièrement leur mise à jour et d’utiliser des outils d’analyse de sécurité pour détecter les vulnérabilités connues dans ces bibliothèques.

- Intégration de la sécurité dans le cycle de développement (DevSecOps) : L’adoption de pratiques DevSecOps, qui intègrent la sécurité dès les premières phases du développement logiciel

Pour en savoir plus

Cybersécurité tout au long de la chaîne logistique

22.08.2024 – En raison de l’interdépendance croissante des systèmes le long de la chaîne d’approvisionnement, les pirates peuvent exploiter de nombreux vecteurs…

(Re)découvrez également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.