Voici le rapport de veille des vols et pertes de données de la semaine passée. Ce rapport est une ressource très utile pour tous les professionnels et dirigeants préoccupés par les menaces actuelles et les évolutions technologiques dans le domaine de la sécurité numérique. Chaque semaine, LeDécodeur scrute minutieusement les dernières actualités, analyses et incidents notables pour fournir une vue d’ensemble claire et détaillée des événements qui ont marqué le secteur.

LeDécodeur tire parti de la puissance de l’intelligence artificielle pour faciliter la rédaction et la traduction en français des résumés. Cependant, il est essentiel de souligner que toute la sélection, l’analyse et la revue de ces informations sont réalisées par un véritable cerveau humain. Cette veille n’est pas le résultat d’un traitement automatique.

Que vous soyez un dirigeant, un responsable de sécurité RSSI ou un spécialiste cybersécurité, ce rapport est conçu pour vous tenir rapidement informés des tendances émergentes, des vulnérabilités découvertes et des stratégies de défense les plus efficaces. Plongez dès maintenant dans les moments clés de la semaine passée et bonne lecture!

Les vols ou pertes de données de la semaine

Un accès mal configurés compromet la sécurité dans les environnements cloud

Une mauvaise configuration des contrôles d’accès dans les environnements cloud a conduit à des expositions de données critiques. Ce type de faille, souvent causé par une gestion inappropriée des permissions et des politiques d’accès, peut permettre à des attaquants non autorisés d’accéder à des informations sensibles.

Fuite de données chez Toyota impactant les clients

Toyota a confirmé une violation de données impliquant une entité tierce, exposant des informations sensibles de clients et d’employés. L’incident a été rendu public après la publication de 240 Go de données volées sur un forum de hacking. Ces informations incluent des données financières, des contrats et des informations d’infrastructure réseau. L’incident est lié à l’utilisation de l’outil open-source ADRecon, bien que les systèmes de Toyota Motor North America n’aient pas été directement compromis.

Fuite de données d’une application d’astrologie expose les informations GPS de 6 millions d’utilisateurs

Une fuite de données massive a été découverte dans l’application populaire d’astrologie Moonly, exposant les informations personnelles de six millions d’utilisateurs. Les données compromises incluent les dates de naissance, les localisations GPS exactes et les adresses e-mail des utilisateurs. Les informations sur les employés, y compris les adresses IP et les identifiants, ont également été révélées.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

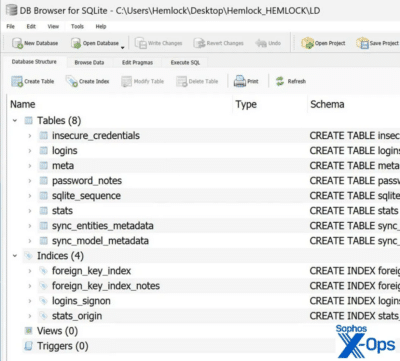

Le rançongiciel Qilin cible les mots de passe de Google Chrome

Le groupe derrière le rançongiciel Qilin a récemment intensifié ses attaques en ciblant spécifiquement les mots de passe stockés dans Google Chrome. Une fois installé, le malware exfiltre discrètement les informations de connexion avant de chiffrer les fichiers de la victime.

Violation de données dans un laboratoire médical en Floride expose des informations sensibles

Un laboratoire médical en Floride a subi une violation de données, compromettant les informations personnelles d’environ 300’000 patients. Les données exposées incluent des informations médicales, des numéros de sécurité sociale, et des détails financiers.

Plus de 100 000 visiteurs du zoo de l’Oregon avertis du vol de leurs informations de carte de paiement

Une brèche de sécurité a compromis les informations de paiement de plus de 100 000 visiteurs du zoo de l’Oregon. Les données volées incluent les numéros de carte de crédit, les dates d’expiration et les codes de sécurité. Cette attaque a été facilitée par une faille de sécurité dans le système de paiement du zoo.

Fuite d’épisodes inédits de séries Netflix après une violation de sécurité

Un hacker a divulgué en ligne plusieurs épisodes inédits de séries Netflix, à la suite d’une violation de sécurité. L’incident met en lumière les vulnérabilités dans la gestion des contenus numériques sensibles. Cette fuite pourrait avoir des répercussions financières pour Netflix, ainsi que des impacts sur les relations avec ses partenaires de production.

Un malware vole les informations bancaires des utilisateurs Android via le NFC

Un nouveau malware cible les utilisateurs d’Android en interceptant les transactions NFC pour voler des informations bancaires. Le malware se propage via des applications malveillantes et fonctionne en capturant les données sensibles lors des transactions sans contact.

Une erreur de configuration chez FlightAware expose les données des utilisateurs pendant des années

Une erreur de configuration dans les systèmes de FlightAware a entraîné l’exposition de données personnelles des utilisateurs pendant plusieurs années. Les informations compromises incluent des adresses e-mail, des noms complets, et des données de vol.

Exploitation d’une faille dans Microsoft Copilot Studio pour accéder à des données cloud sensibles

Une faille de sécurité dans Microsoft Copilot Studio a été exploitée pour accéder à des données cloud sensibles. Cette vulnérabilité permettait à des attaquants d’exfiltrer des informations confidentielles stockées dans le cloud.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.