Voici les 5 actualités les plus marquantes de la semaine passée.

Cette semaine, l’actualité cybersécurité met en lumière plusieurs événements marquants. Les cybercriminels continuent d’exploiter de nouvelles méthodes, comme l’utilisation de l’outil EDRSilencer, qui leur permet d’échapper aux solutions de détection pour cibler des infrastructures critiques. Par ailleurs, deux individus liés au collectif AnonSudan ont été arrêtés, soulignant la vigilance croissante des autorités face aux attaques contre des systèmes financiers.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Dans un contexte géopolitique tendu, les cyberattaques parrainées par des États-nations se multiplient, ciblant des secteurs clés à des fins stratégiques. Sur une note plus positive, l’Allemagne a triomphé lors du Challenge européen de cybersécurité 2024, démontrant le potentiel des jeunes talents dans ce domaine.

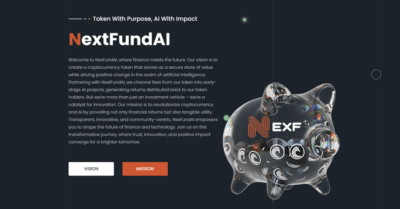

Enfin, le FBI a fait preuve d’innovation en créant une fausse cryptomonnaie pour piéger des cybercriminels impliqués dans des activités de blanchiment d’argent, marquant un succès notable dans la lutte contre la cybercriminalité.

Le top 5 des actus cybersécurité de la semaine

Des hackers exploitent l’outil EDRSilencer pour échapper à la détection

Des cybercriminels exploitent un outil nommé « EDRSilencer » afin de contourner les solutions de détection et réponse aux menaces (EDR). Cet outil leur permet de désactiver les protections en mémoire, facilitant l’exécution de malwares sur des systèmes ciblés. Les chercheurs en cybersécurité ont découvert que cette technique est utilisée dans des campagnes d’attaques sophistiquées visant principalement des infrastructures critiques.

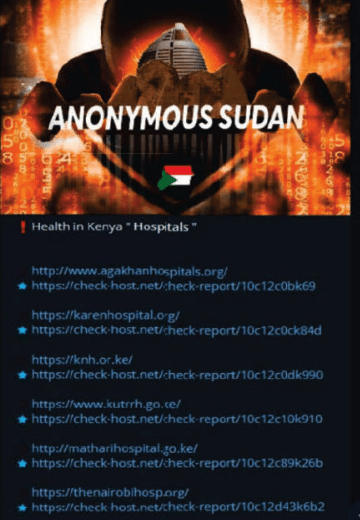

Arrestation de deux individus liés à AnonSudan

Les autorités ont arrêté deux frères soudanais pour leur rôle présumé dans des attaques orchestrées par le collectif AnonSudan. Ce groupe est lié à plusieurs attaques contre des infrastructures critiques, ciblant principalement les systèmes financiers et les communications.

Les cyberattaques des États-nations deviennent de plus en plus courantes

Les attaques parrainées par des États-nations se multiplient, ciblant à la fois des secteurs critiques et des entreprises privées. Ces cyberoffensives se distinguent par leur sophistication et leur capacité à infliger des dommages stratégiques de grande envergure. Les pays les plus avancés dans ce domaine utilisent des cyberattaques pour collecter des renseignements, déstabiliser des adversaires ou interférer avec des élections.

L’Allemagne remporte la première place au Challenge européen de cybersécurité 2024

L’équipe allemande a remporté la première place lors du European Cybersecurity Challenge 2024, un concours qui réunit de jeunes talents européens autour d’exercices pratiques de cybersécurité. Cet événement, soutenu par ENISA, vise à renforcer la collaboration entre les pays membres de l’Union européenne tout en offrant une plateforme aux jeunes professionnels pour montrer leurs compétences.

Le FBI crée une fausse cryptomonnaie pour piéger des cybercriminels

Le FBI a développé une fausse cryptomonnaie pour identifier et arrêter des cybercriminels impliqués dans des activités de blanchiment d’argent. Cette initiative innovante a permis aux autorités de surveiller les transactions et d’identifier les réseaux criminels opérant dans l’ombre. Cette opération démontre l’engagement des forces de l’ordre à utiliser des méthodes non conventionnelles pour lutter contre les cybermenaces et les activités illicites en ligne. Les résultats obtenus témoignent de l’efficacité croissante des approches proactives dans la lutte contre la cybercriminalité.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.