Voici les 5 actualités les plus marquantes de la semaine passée.

Cette semaine, l’actualité cybersécurité a été marquée par des initiatives majeures et des incidents critiques. Apple a ouvert son Private Cloud Compute aux chercheurs, offrant jusqu’à 1 million de dollars de primes pour détecter des vulnérabilités.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pendant ce temps, des cyber-espions chinois ont été identifiés pour avoir ciblé les téléphones de personnalités américaines, révélant des tactiques sophistiquées d’espionnage.

En Russie, quatre membres du groupe REvil ont été condamnés pour leurs activités criminelles, tandis qu’une attaque contre Change Healthcare a compromis les données de 100 millions de personnes.

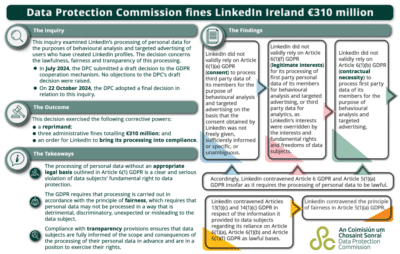

Enfin, LinkedIn a écopé d’une amende de 310 millions d’euros pour non-respect des règles de protection des données en Europe, soulignant l’importance de la conformité RGPD.

Le top 5 des actus cybersécurité de la semaine

Apple ouvre son Private Cloud Compute aux chercheurs en sécurité

Apple a annoncé l’ouverture de son système Private Cloud Compute (PCC) aux chercheurs en sécurité pour identifier des vulnérabilités potentielles. Via un environnement de recherche virtuel, les experts peuvent examiner et tester le code de PCC, offrant ainsi une meilleure transparence et sécurité. Apple encourage cette collaboration en proposant des primes allant jusqu’à 1 million de dollars pour les découvertes critiques, notamment celles permettant l’exécution de code arbitraire.

Des cyber-espions chinois ont ciblé les téléphones utilisés par Trump et Vance

Des rapports récents indiquent que des espions chinois ont ciblé des téléphones utilisés par des personnalités politiques américaines, exploitant des failles pour collecter des informations sensibles. Cette activité est attribuée à un groupe de cyberespionnage lié à l’État chinois, connu pour ses capacités avancées d’intrusion et de surveillance.

Condamnation de membres du groupe de ransomware REvil en Russie

Quatre membres du groupe REvil ont été condamnés en Russie, marquant un cas rare de poursuites réussies contre des cybercriminels locaux. Ces individus ont été reconnus coupables d’activités liées au blanchiment d’argent et à l’utilisation de logiciels malveillants. Les peines varient entre 4,5 et 6 ans de prison, signalant un effort accru des autorités russes pour sanctionner les actes cybercriminels. REvil, autrefois actif à l’échelle mondiale, avait été démantelé à la suite d’arrestations en 2022.

Fuite massive de données suite à une cyberattaque sur Change Healthcare

Change Healthcare, filiale de UnitedHealth, a été victime d’une importante attaque par ransomware en février 2024, compromettant les données personnelles et médicales de 100 millions de personnes. Les attaquants ont exploité des identifiants volés pour accéder au réseau via un portail Citrix non protégé par une authentification multifactorielle.

Amende infligée à LinkedIn par la Commission irlandaise de protection des données

La Commission irlandaise de protection des données (DPC) a infligé une amende de 310 millions d’euros à LinkedIn pour violation du RGPD. Cette sanction découle de l’utilisation de pratiques publicitaires ciblées sans obtenir le consentement explicite des utilisateurs. L’enquête a révélé que LinkedIn exploitait les données de navigation et de profil pour personnaliser les annonces, contrevenant aux règles de transparence et de confidentialité imposées par le RGPD.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.