Le rapport SANS 2024 souligne l’évolution des cybermenaces, mettant l’accent sur l’innovation des attaques, la dette technique, l’importance de la sécurité dans le développement et l’automatisation des réponses.

Le paysage des cybermenaces est en constante évolution, et comprendre ces dynamiques est crucial pour les entreprises qui souhaitent rester résilientes face aux cyberattaques. Alors que les cybercriminels innovent sans cesse, les responsables de la sécurité doivent s’adapter aux nouvelles vulnérabilités et aux vecteurs d’attaque à venir.

Le rapport SANS 2024, présenté lors de la RSA Conference 2024 et parrainé par AuditBoard, propose une synthèse des principales menaces émergentes et de leur impact sur les organisations. Il fournit des stratégies pratiques pour renforcer la sécurité, en mettant l’accent sur les compétences, processus et contrôles essentiels à mettre en place pour contrer les attaques les plus avancées. Les principaux aspects sont rappelés ci-après.

Les cinq principales tactiques d’attaque les plus dangereuses

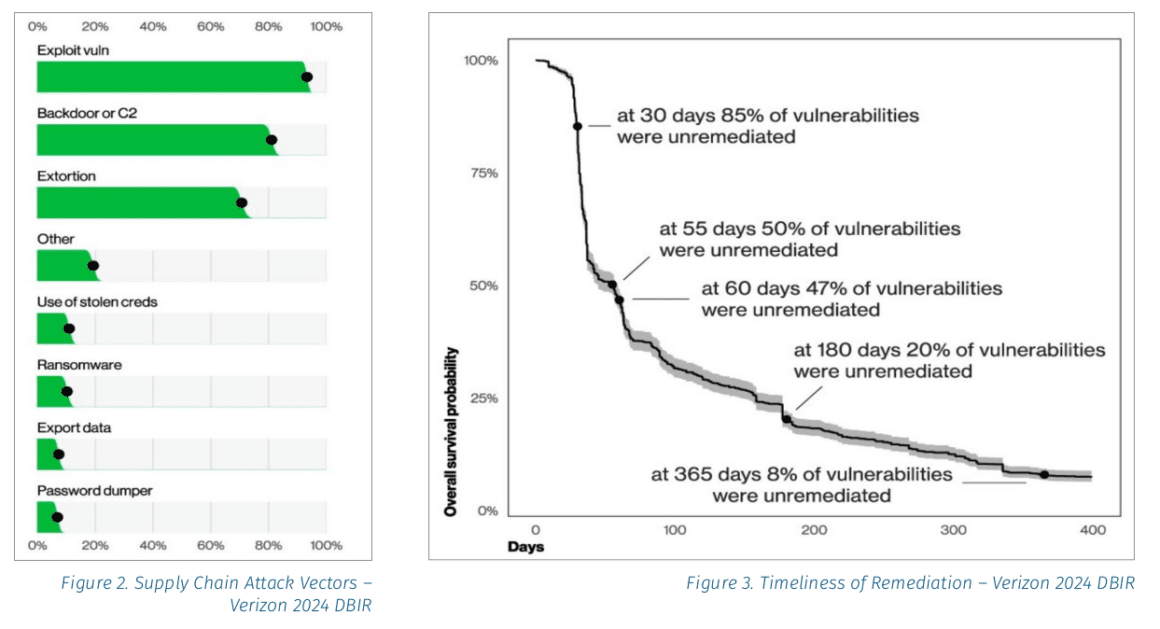

Le rapport SANS 2024 a détaillé cinq techniques d’attaque qui représentent les plus grands risques pour les organisations. Ces menaces incluent des campagnes d’extorsion impliquant l’IA, l’utilisation de l’intelligence artificielle générative pour manipuler l’opinion publique, et l’accélération du cycle de vie des exploits grâce à des modèles de langage avancés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les attaques exploitant la dette technique des systèmes dépendant de vieux codes obsolètes, ainsi que l’utilisation de deepfakes pour contourner la vérification d’identité, ont également été soulignées. Ces techniques évoluent rapidement et mettent en évidence l’importance cruciale de la modernisation et de la collaboration pour assurer une bonne protection.

Les impacts des dettes techniques sur la sécurité des entreprises

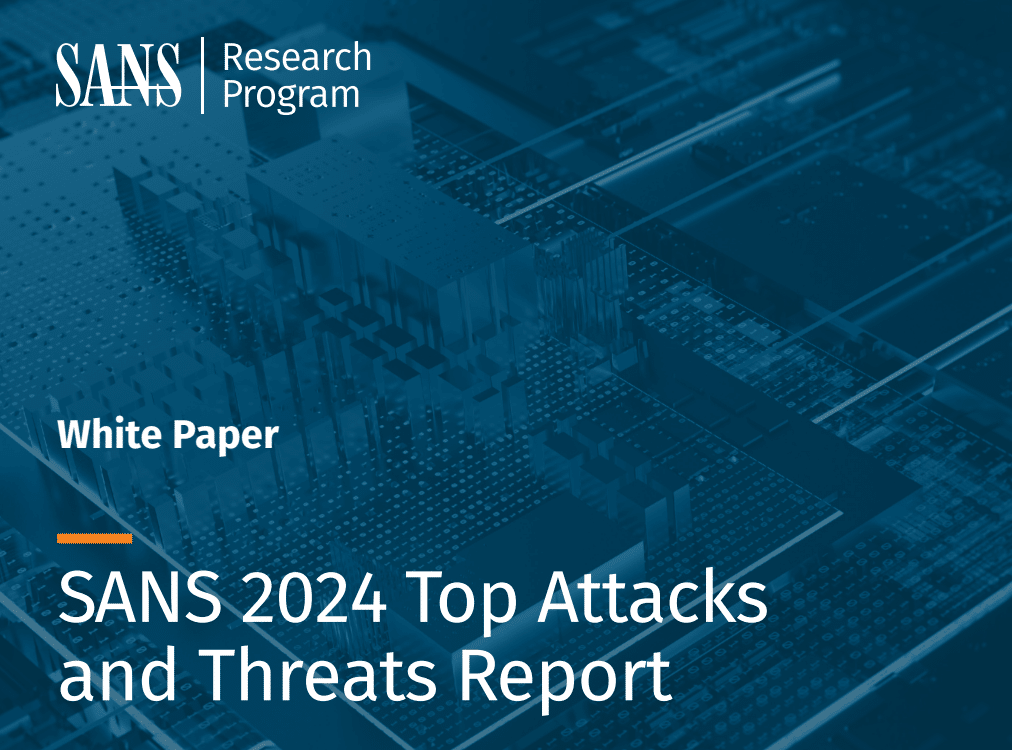

La dette technique reste un enjeu central pour de nombreuses organisations. Utiliser du code hérité datant de plusieurs décennies peut créer des vulnérabilités critiques.

La complexité à maintenir ce type de systèmes et le manque de documentation augmentent les risques de failles de sécurité exploitées par les cyberattaquants. Il est essentiel pour les entreprises de prioriser la modernisation des systèmes pour réduire ces vulnérabilités.

DevSecOps versus SecDevOps : Quelle est la différence ?

Le rapport souligne également l’importance de l’approche SecDevOps, où la sécurité est placée en priorité dans chaque étape du cycle de développement. Contrairement à DevSecOps, où la sécurité est ajoutée au cycle global, SecDevOps garantit que chaque aspect de la sécurité est présent dès le départ.

Cette approche préventive permet de limiter les vulnérabilités avant la mise en production, mais peut être complexe à mettre en place du fait du manque de compétences spécifiques chez les développeurs.

Automatisation des SOC : Optimiser la réponse aux menaces

Avec l’augmentation des acteurs de la menace et des dispositifs à protéger, les SOC (centres opérationnels de sécurité) sont constamment sous pression. Le rapport insiste sur la nécessité d’automatiser certains processus afin de réduire la charge des analystes et d’améliorer la détection et la réponse aux menaces.

Les solutions telles que l’EDR (Endpoint Detection and Response) et l’XDR (Extended Detection and Response) sont détaillées, chaque technologie ayant ses avantages et limitations en termes de détection et de réponse aux incidents.

Les risques de l’IA générative pour les entreprises

L’IA est de plus en plus utilisée pour améliorer les défenses des entreprises, mais elle présente également des risques importants. Le rapport précise que l’utilisation de l’IA peut entraîner des risques de fuites de données sensibles.

Il est donc crucial de mettre en place des politiques claires pour encadrer l’utilisation de l’IA, notamment concernant la sensibilisation des employés aux risques liés à cette technologie. L’augmentation des attaques à l’aide d’IA met en évidence la nécessité de renforcer les défenses face à ces menaces sophistiquées.

Zéro Trust et deepfakes : Une nouvelle approche de la vérification d’identité

La vérification des identités est de plus en plus complexe en raison des avancées en matière de deepfakes et d’apprentissage machine. Le rapport met en garde contre la difficulté de distinguer des personnes réelles des fausses identités dans l’environnement numérique.

Le concept de Zero Trust est aussi présenté comme une stratégie essentielle pour vérifier les identités sans compromettre l’expérience utilisateur, tout en établissant des relations de confiance dès le début.

En résumé

Le rapport SANS 2024 met en évidence l’importance de comprendre et d’anticiper les menaces émergentes. L’utilisation accrue de l’IA, le poids des dettes techniques, et la complexité croissante des techniques d’attaque soulignent la nécessité pour les organisations de se préparer et de moderniser leurs outils de sécurité.

La collaboration, la modernisation et la vigilance face aux nouvelles technologies sont bien sûr essentielles pour assurer une cybersécurité efficace.

Pour en savoir plus

SANS 2024 Top Attacks and Threats Report

This year’s 2024 Top Attacks & Threats Report takes a deeper dive into the emerging threats discussed during the annual SANS keynote at RSA® Conference and look at numerous other noteworthy attacker trends. It provides mitigation strategies and actionable advice on the critical skills, processes, and controls needed to protect enterprises from these advanced attacks.

Le rapport (13 pages) est téléchargeable gratuitement après inscription

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.