Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Cette semaine a été marquée par une série d’attaques sophistiquées menées par des cybercriminels bien organisés. Parmi les points saillants, un groupe nord-coréen a été identifié comme collaborant avec d’autres acteurs de la cybercriminalité, révélant une coopération croissante et un partage de ressources pour cibler des infrastructures critiques. Les tensions géopolitiques entre les États-Unis, Israël et l’Iran ont également donné lieu à des opérations de cyberespionnage sophistiquées, ciblant principalement les infrastructures sensibles.

Les cybercriminels ont également exploité des faiblesses techniques à travers des malwares comme FakeCall, qui s’en prend aux appels bancaires, ou encore en ciblant des milliers d’instances de CyberPanel par une attaque massive de ransomware. Ces cyberattaques, de plus en plus diversifiées, mettent en lumière la capacité des acteurs malveillants à innover et à collaborer pour compromettre différents secteurs.

D’autres incidents incluent des attaques ciblant les caméras de surveillance CCTV, un distributeur pharmaceutique allemand, ainsi que la mise en place d’une fausse application pour tromper les citoyens ukrainiens. L’importance de la résilience face aux rançongiciels a été soulignée avec le refus d’Interbank de payer une rançon après une cyberattaque, illustrant une volonté de ne pas céder face aux exigences des cybercriminels.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

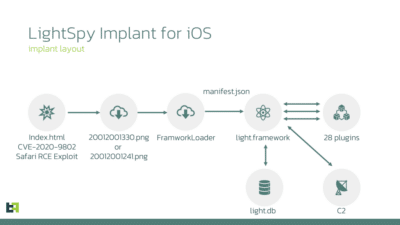

Enfin, le spyware LightSpy, qui cible les utilisateurs d’iPhone, ainsi que l’attaque par la chaîne d’approvisionnement visant LottieFiles, montrent à quel point les appareils mobiles et les dépendances open source restent vulnérables aux menaces émergentes.

Les cyberattaques de la semaine

Un groupe nord-coréen collabore avec le ransomware Play dans une cyberattaque majeure

Un groupe nord-coréen a été identifié comme collaborant avec des cybercriminels d’autres pays pour lancer des cyberattaques sophistiquées visant des infrastructures critiques. Ces attaques montrent une coopération croissante entre des acteurs malveillants, avec un partage de ressources et d’expertise pour développer des campagnes plus percutantes et mieux ciblées.

Nouvelles techniques d’espionnage entre les États-Unis, Israël et l’Iran

Les tensions géopolitiques entre les États-Unis, Israël et l’Iran se traduisent par l’utilisation de techniques de cyberespionnage sophistiquées. Les rapports récents montrent une nouvelle approche des opérations de renseignement, combinant des cyberattaques, des opérations de désinformation et des activités de reconnaissance. Ces attaques sont souvent ciblées, visant principalement les infrastructures critiques et les secteurs gouvernementaux sensibles.

Le malware Android FakeCall dévie les appels bancaires

Le malware Android nommé FakeCall a été découvert comme étant capable de dévier les appels vers les services clients bancaires directement vers des attaquants. En imitant les centres d’appels de banques bien connues, ce malware permet aux cybercriminels de capter des informations sensibles et de compromettre des comptes bancaires de victimes.

Des milliers d’instances CyberPanel ciblées par une attaque massive de ransomware

Une attaque de grande ampleur a récemment pris pour cible des milliers d’instances de CyberPanel, résultant dans la mise hors ligne de nombreux serveurs. Ce ransomware, exploitant des vulnérabilités préexistantes dans le panneau de contrôle, a chiffré les données et exigé une rançon substantielle pour la restauration des fichiers. Les utilisateurs affectés, principalement des hébergeurs de petites entreprises et des administrateurs de serveurs web, se sont retrouvés sans accès à leurs services, perturbant des milliers de sites.

Failles dans des caméras CCTV exploitées ensuite par les hackers

Les vulnérabilités des caméras CCTV sont devenues une cible pour les cybercriminels qui exploitent ces failles de sécurité pour accéder aux images en temps réel. Des milliers de caméras non patchées sont exposées sur Internet, permettant aux attaquants d’accéder aux flux vidéo et de compromettre des systèmes de surveillance.

Cyberattaque contre un distributeur pharmaceutique allemand

Le distributeur pharmaceutique allemand AEP a été victime d’un cyberattaque importante qui a perturbé ses opérations. Les attaquants ont ciblé les systèmes internes, affectant la logistique et la distribution des produits pharmaceutiques.

La Russie cible l’Ukraine via une application de recrutement militaire falsifiée

Une nouvelle campagne de cyberattaque de la Russie contre l’Ukraine a été identifiée, utilisant une fausse application de défense civile pour compromettre les données des utilisateurs. Cette attaque cible principalement les dispositifs mobiles des utilisateurs ukrainiens impliqués dans le recrutement militaire, permettant aux attaquants de dérober des informations personnelles critiques.

Un acteur de la menace affirme qu’Interbank a refusé de payer la rançon après deux semaines de négociations

Interbank, une institution bancaire, a fait face à une cyberattaque au cours de laquelle les cybercriminels ont demandé une rançon pour la restitution des données volées. La banque a refusé de céder aux exigences des attaquants, choisissant plutôt de mettre en place des mesures pour contenir l’attaque et restaurer ses systèmes.

La nouvelle version du logiciel espion LightSpy cible les iPhones avec des capacités destructrices

Un nouveau spyware nommé LightSpy a été détecté ciblant les utilisateurs d’iPhone. Ce logiciel malveillant exploite des vulnérabilités dans iOS pour récupérer des données personnelles, incluant des messages, des contacts et la localisation. Le spyware se propage principalement via des liens malveillants partagés par des canaux de réseaux sociaux et des forums.

LottieFiles victime d’une attaque par la chaîne d’approvisionnement

LottieFiles, une plateforme très utilisée pour partager des animations web, a été victime d’une attaque par la chaîne d’approvisionnement qui a compromis la sécurité de ses utilisateurs. Les attaquants ont injecté du code malveillant dans les fichiers distribués, permettant de voler des informations sensibles telles que des clés privées de portefeuilles de crypto-monnaie.

Cette veille vous a été utile ?

Un café = un mois de serveur. Aidez DCOD à rester gratuit et indépendant.