Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Cette semaine, plusieurs événements marquants ont illustré la persistance des menaces cyber.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les agences américaines sont confrontées à des campagnes de cyberespionnage sophistiquées. Ces attaques montrent une organisation et une sophistication croissante des menaces, visant spécifiquement les responsables gouvernementaux et les infrastructures critiques. La cybermenace est devenue une préoccupation majeure pour les autorités qui multiplient les mesures préventives pour limiter les risques.

Parallèlement, les attaques par phishing continuent de croître en 2024, portées par l’utilisation accrue de l’intelligence artificielle par les cybercriminels. Ces nouvelles technologies permettent de créer des campagnes de phishing encore plus ciblées et personnalisées, rendant la détection plus complexe pour les utilisateurs et les entreprises. Cette sophistication accrue met en évidence la nécessité de maintenir une vigilance constante et d’adapter les outils de protection.

Certaines attaques se distinguent par leur originalité, comme la demande de rançon excentrique en baguettes visant Schneider Electric. Les cybercriminels n’hésitent pas à utiliser des stratégies inhabituelles pour mettre la pression sur leurs victimes, cherchant à les déstabiliser à la fois psychologiquement et logistiquement. Cela souligne l’évolution des tactiques visant non seulement à obtenir une rançon, mais aussi à démontrer leur pouvoir de nuisance.

En parallèle de ces menaces, des initiatives visant à renforcer la sécurité se multiplient. La Transportation Security Administration (TSA) aux États-Unis a mis en place de nouvelles règles pour améliorer la préparation et la réponse aux incidents cybernétiques dans le secteur du transport. Ces mesures visent à renforcer la résilience des infrastructures critiques face aux cyberattaques. De même, l’Allemagne travaille à protéger les chercheurs en cybersécurité qui découvrent des failles, soulignant l’importance de la collaboration entre les experts et les autorités pour une cybersécurité plus robuste.

Voici un tour d’horizon des principales nouvelles en cybersécurité.

Les actus cybersécurité de la semaine

Une agence américaine recommande aux employés de limiter l’utilisation du téléphone en raison du piratage des opérateurs de télécommunications par Salt Typhoon

Les agences fédérales américaines ont été contraintes de limiter l’utilisation des appareils mobiles suite à une campagne de cyberespionnage connue sous le nom de « Salt Typhoon ». Cette attaque, orchestrée par un groupe de menaces persistantes avancées (APT), a ciblé des responsables gouvernementaux en exploitant des vulnérabilités au niveau des communications mobiles. Le réseau compromise a permis d’intercepter les communications et d’accéder à des données sensibles.

L’essor des attaques par phishing en 2024 et l’adoption de l’IA par les cybercriminels

Les cybercriminels intensifient leurs attaques par phishing en 2024, utilisant de plus en plus l’intelligence artificielle pour affiner leurs stratégies. Cette tendance a été accompagnée par l’adoption de tactiques multicanales, incluant le courrier électronique, les SMS, ainsi que des plateformes de médias sociaux. Les outils IA permettent de créer des contenus trompeurs plus personnalisés et de contourner les mécanismes de détection classiques.

Demande de rançon insolite : le cas Schneider Electric

Schneider Electric a été la cible d’un groupe de ransomware qui, dans une demande de rançon inhabituelle, exige 125 000 dollars sous forme de baguettes. Bien que cette demande soit excentrique, elle illustre l’évolution des tactiques des cybercriminels, qui cherchent à déstabiliser leurs victimes à la fois par l’absurdité et la pression.

Sécurité des élections aux États-Unis : pas de preuve de piratage réussi

Un responsable de la cybersécurité américain a confirmé qu’aucune preuve de cyberattaque réussie n’a été observée durant les élections récentes aux États-Unis. Malgré les craintes autour de la manipulation des votes ou d’interruptions du processus électoral, les mécanismes de surveillance et de sécurité en place ont a priori montré leur efficacité.

Déstabilisation des communications civiles par brouillage GPS en Ukraine

En Ukraine, les mesures anti-drone ont entraîné des perturbations importantes dans les communications mobiles civiles. Le brouillage GPS, initialement conçu pour contrer les menaces de drones, a eu des répercussions sur les téléphones mobiles des résidents locaux. Ces interférences involontaires illustrent les effets collatéraux des mesures de cybersécurité dans des environnements de conflit, mettant en lumière le besoin de solutions mieux ciblées pour éviter des impacts sur la population civile.

Nouvelles règles TSA pour renforcer la réponse aux incidents cyber

La Transportation Security Administration (TSA) a introduit de nouvelles règles concernant la réponse aux incidents cybernétiques dans le secteur du transport. Ces régulations visent à améliorer la préparation et la coordination des opérateurs de transport face aux cybermenaces croissantes. En instaurant des protocoles précis, la TSA espère renforcer la résilience des infrastructures critiques américaines.

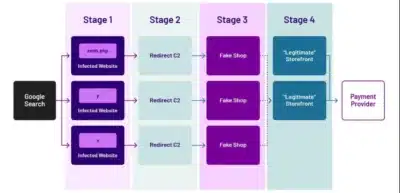

Des pirates informatiques ont créé plus de 100 fausses boutiques en ligne pour voler des millions de dollars

Plus de 100 faux magasins en ligne ont été découverts en train de voler les informations personnelles et financières des consommateurs. Ces sites frauduleux imitent des plateformes de commerce établies afin de piéger les internautes et récupérer leurs données. Le nombre croissant de ces faux magasins souligne la nécessité d’une vigilance accrue de la part des consommateurs lorsqu’ils effectuent des achats en ligne.

Projet de loi en Allemagne pour protéger les chercheurs en cybersécurité

L’Allemagne a préparé un projet de loi visant à protéger les chercheurs qui découvrent des failles de sécurité. Cette initiative vise à créer un cadre légal qui encourage la divulgation responsable des vulnérabilités, tout en offrant des garanties contre les poursuites judiciaires potentielles. En reconnaissant le rôle crucial des chercheurs en cybersécurité, le gouvernement espère encourager la collaboration entre les experts et les organisations pour renforcer la sécurité numérique.

Google renforce la protection dans Chrome grâce à l’IA

Google a annoncé que la fonctionnalité de protection améliorée de Chrome intègre désormais l’intelligence artificielle pour détecter les menaces potentielles. Cette mise à jour vise à offrir une sécurité accrue aux utilisateurs en identifiant les sites suspects et les téléchargements malveillants avec une plus grande précision. L’intégration de l’IA souhaite renforcer la détection en temps réel, offrant ainsi une meilleure protection contre les cybermenaces.

Le Canada ordonne la fermeture de TikTok

Le gouvernement canadien a ordonné la fermeture de TikTok sur son territoire, invoquant des inquiétudes croissantes quant à la collecte de données des utilisateurs et aux risques potentiels pour la sécurité nationale. Cette décision intervient alors que de nombreux pays examinent de près les activités de l’application, particulièrement en ce qui concerne la manière dont les données des utilisateurs sont traitées et stockées.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.