Le malware Fakecall cible les clients bancaires en interceptant leurs appels et messages pour dérober des informations sensibles.

Le malware baptisé Fakecall présente des caractéristiques particulièrement pernicieuses. Ce malware sophistiqué ciblant les clients bancaires se fait passer pour une application bancaire légitime afin de dérober des informations sensibles et compromettre les finances des victimes.

Les fonctionnalités de ce logiciel malveillant incluent notamment la capacité d’intercepter les appels sortants passés vers des institutions bancaires, une évolution qui montre le niveau croissant de sophistication des outils malveillants conçus par les cybercriminels.

Détails techniques du malware Fakecall

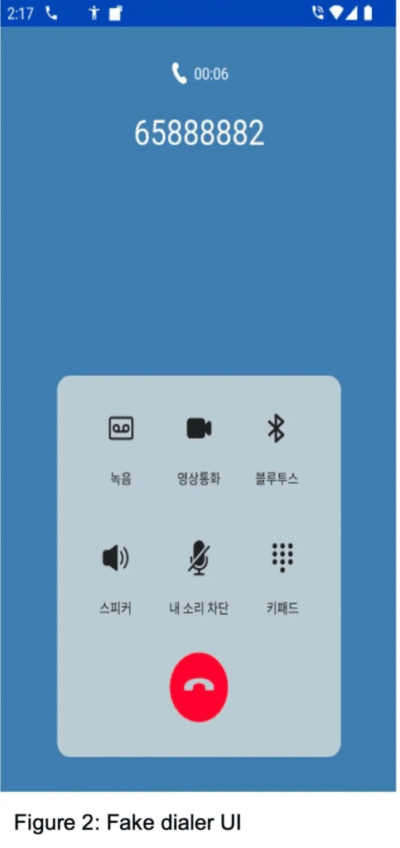

Fakecall se distingue par son approche directe des interactions entre les utilisateurs et leurs banques. Lorsque l’utilisateur tente de contacter le service client de sa banque, le malware intercepte l’appel et redirige la victime vers un faux service client, contrôlé par les attaquants. Les cybercriminels peuvent ainsi tromper les utilisateurs en leur soutirant des informations confidentielles, telles que des identifiants ou des codes d’accès.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ce malware dispose d’une interface qui imite avec précision les applications bancaires authentiques, y compris le logo et les couleurs de marque, de sorte que les victimes aient du mal à distinguer l’application malveillante de la vraie. La qualité du clonage de l’application est telle qu’elle inspire confiance aux utilisateurs, qui finissent par transmettre des informations sensibles à leurs dépens.

Un écosystème malveillant bien orchestré

Fakecall ne se limite pas à l’interception d’appels. Il est capable d’intercepter les SMS contenant des codes de vérification à usage unique, renforçant ainsi sa capacité à contourner les dispositifs d’authentification à deux facteurs.

En combinant cette interception avec la redirection des appels, le malware donne aux attaquants la capacité de se faire passer pour la banque et de réaliser des transactions non autorisées sans que la victime ne se doute de quoi que ce soit.

Pour en savoir plus

Une nouvelle version du malware Android FakeCall redirige les appels bancaires vers des escrocs

La dernière version du malware FakeCall pour Android intercepte les appels bancaires sortants, les redirigeant vers des attaquants pour voler des informations sensibles et des fonds bancaires.

(Re)découvrez également:

FrostyGoop : Un nouveau malware qui a éteint les chauffages de 600 immeubles en Ukraine

En janvier dernier, une cyberattaque liée à la Russie a utilisé le malware FrostyGoop pour couper le chauffage de 600 immeubles à Lviv, rappelant les vulnérabilités industrielles critiques.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.