Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Cette semaine, plusieurs événements majeurs en cybersécurité ont mis en lumière les vulnérabilités persistantes des systèmes et infrastructures face à des menaces croissantes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Apple a introduit une fonctionnalité de sécurité sur les iPhones, provoquant un redémarrage automatique après une longue période d’inactivité pour protéger les données chiffrées des utilisateurs contre les accès non autorisés. Parallèlement, un rapport a révélé des failles critiques dans les systèmes de distribution d’eau potable aux États-Unis, exposant des millions de personnes à des risques potentiels.

Le piratage de la plateforme Snowflake, entraînant le vol de 50 milliards de dossiers liés à l’opérateur AT&T, souligne l’importance de renforcer la sécurité des données. En réponse aux cybermenaces, l’administration Biden a décidé de soutenir un traité controversé de l’ONU sur la cybersécurité, visant à établir des normes internationales pour réguler le comportement des États dans le cyberespace.

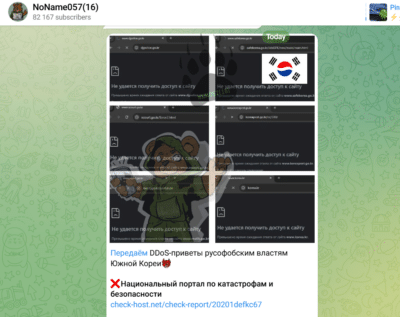

Des tensions géopolitiques ont également influencé le paysage cybernétique. En Corée du Sud, des attaques DDoS menées par des acteurs pro-russes ont perturbé des infrastructures critiques, en réaction à la surveillance des troupes nord-coréennes en Ukraine. En Israël, un groupe de menace lié au Hamas a étendu ses opérations d’espionnage et de destruction, ciblant des entités politiques et des infrastructures essentielles.

Enfin, le groupe de hackers Volt Typhoon a reconstruit son botnet après une opération de perturbation menée par le FBI, démontrant sa capacité à se réorganiser rapidement et à continuer de cibler des infrastructures critiques aux États-Unis et dans d’autres pays alliés.

Les actus cybersécurité de la semaine

Les iPhones redémarrent automatiquement pour protéger les données chiffrées

Apple a introduit une nouvelle fonctionnalité de sécurité sur les iPhones qui redémarrent automatiquement après une longue période d’inactivité. Cette mesure vise à empêcher l’accès non autorisé aux données chiffrées sur l’appareil. En cas d’absence prolongée de l’utilisateur, le système se redémarre, rendant ainsi difficile pour les attaquants potentiels de contourner la protection par mot de passe.

Des failles de cybersécurité dans les réseaux d’eau potable aux États-Unis mettent 26 millions de personnes en danger

Un rapport récent révèle des vulnérabilités majeures dans les systèmes de distribution d’eau potable aux États-Unis, qui exposent ces infrastructures critiques à des attaques potentielles. Le manque de mises à jour de sécurité et l’utilisation de technologies obsolètes augmentent le risque d’intrusion. Ces failles pourraient permettre à des acteurs malveillants de compromettre la qualité de l’eau ou de perturber l’approvisionnement.

Hack de Snowflake : 50 milliards de dossiers volés par des hackers

Le gouvernement américain a identifié des hackers responsables du vol de 50 milliards de dossiers liés à l’opérateur AT&T lors d’une attaque contre la plateforme Snowflake. Ces données contenaient des informations sensibles sur les clients, mettant en évidence une importante faille de sécurité dans la gestion des données. Les hackers auraient exploité des vulnérabilités non corrigées pour accéder aux informations confidentielles.

Le soutien de l’administration Biden au traité controversé de l’ONU sur la cybersécurité

L’administration Biden a décidé de soutenir un traité controversé des Nations Unies sur la cybersécurité. Ce traité, qui suscite des débats, vise à établir des normes internationales pour réguler le comportement des États dans le cyberespace. Certains observateurs craignent que cette initiative ne limite les libertés en ligne et ne confère aux gouvernements un contrôle accru sur Internet. Ce soutien marque un tournant dans la position des États-Unis sur la régulation internationale du cyberespace.

Une cyberattaque coûte 35 millions de dollars au géant pétrolier Halliburton

Halliburton, une des plus grandes compagnies pétrolières mondiales, a perdu 35 millions de dollars suite à une cyberattaque. Les détails de l’incident indiquent une intrusion sophistiquée visant des systèmes critiques de l’entreprise, causant des pertes financières et des perturbations majeures dans ses opérations.

Expansion des opérations d’espionnage et de destruction par un groupe lié au Hamas

Un groupe de menace associé au Hamas a élargi ses activités d’espionnage et d’opérations destructrices. Ce groupe a lancé des cyberattaques contre des cibles politiques et des infrastructures critiques, visant principalement à collecter des renseignements et causer des dommages.

Augmentation des cyberattaques pro-russes après la décision de surveiller les troupes nord-coréennes en Ukraine

La Corée du Sud a été la cible de multiples attaques par déni de service distribuées (DDoS) menées par des acteurs pro-russes. Ces attaques visaient à perturber les infrastructures critiques, en réponse aux positions politiques de la Corée du Sud vis-à-vis du conflit en Ukraine. Les autorités sud-coréennes ont réagi rapidement pour mitiger les effets de ces attaques, bien que des perturbations temporaires aient été signalées.

Volt Typhoon reconstruit son botnet après une interruption par le FBI

Le groupe de hackers Volt Typhoon a reconstruit son botnet après une opération de perturbation menée par le FBI. Ce botnet, utilisé pour des attaques sophistiquées, a été reconstitué rapidement, ce qui souligne la capacité de ce groupe à se réorganiser face aux efforts des autorités. Volt Typhoon demeure une menace persistante, ciblant principalement les infrastructures critiques des États-Unis et d’autres nations alliées.

Forte baisse des plaintes pour appels indésirables depuis 2021 selon la FTC

La Federal Trade Commission (FTC) des États-Unis rapporte une baisse de 50 % des plaintes liées aux appels indésirables depuis 2021. Cette amélioration est due à l’introduction de nouvelles technologies de blocage et aux efforts réglementaires pour réduire le nombre d’appels frauduleux. Cette tendance positive montre l’efficacité des mesures prises pour protéger les consommateurs contre les escroqueries téléphoniques.

Signal introduit des liens d’appels pratiques pour les discussions de groupe

Signal a déployé une fonctionnalité permettant de créer des liens d’appel pour les discussions de groupe privées. Cette nouveauté offre un moyen simple de rejoindre des appels vidéo ou audio via un lien partagé, renforçant ainsi la facilité de communication. Les utilisateurs peuvent créer ces liens directement à partir de l’application Signal, garantissant un haut niveau de sécurité grâce au chiffrement de bout en bout.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.