Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Cette semaine, plusieurs vulnérabilités critiques ont été identifiées et corrigées par différents acteurs de la cybersécurité.

Le NIST, en collaboration avec la CISA, a réussi à réduire son arriéré de vulnérabilités, tandis que des millions de sites WordPress ont été ciblés par des attaques exploitant des plugins non mis à jour.

Zoom a corrigé des failles critiques permettant l’exécution de code à distance, et des vulnérabilités dans les produits Palo Alto Networks ont été activement exploitées.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Microsoft a publié des correctifs pour 90 nouvelles vulnérabilités, et des failles ont également été découvertes dans Citrix Virtual Apps, PostgreSQL, ainsi que dans le protocole NTLM, ciblé par des hackers russes.

Enfin, le malware DeepData continue de se propager en exploitant des failles récentes, illustrant la nécessité d’une vigilance constante pour protéger les infrastructures critiques.

Les vulnérabilités de la semaine

Le NIST affirme que le retard dans l’exploitation des vulnérabilités a été éliminé, mais que l’objectif de fin d’année pour une liste complète est peu probable

Le NIST, en collaboration avec la CISA, a réussi à éliminer son arriéré de vulnérabilités. Cette réduction significative d’arriéré permettra aux organisations de mieux comprendre et adresser les vulnérabilités en temps opportun.

4 millions de sites WordPress vulnérables

Une vulnérabilité critique a été découverte dans le populaire plugin WordPress « Really Simple Security », anciennement connu sous le nom de « Really Simple SSL », mettant en danger plus de 4 millions de sites Web.

Une faille critique révélée par un simple clic droit

Une vulnérabilité zero-day récemment découverte dans les systèmes Windows, CVE-2024-43451, a été activement exploitée par des pirates informatiques présumés russes pour cibler des entités ukrainiennes. L’attaque commence par un e-mail de phishing contenant un lien hypertexte permettant de télécharger un fichier de raccourci Internet.

Zoom corrige deux vulnérabilités critiques

Zoom a corrigé six failles, dont deux problèmes de haute gravité qui pourraient permettre à des attaquants distants d’élever leurs privilèges ou de divulguer des informations sensibles.

Alerte de la CISA sur des failles Palo Alto Networks exploitées

La CISA a mis en garde contre l’exploitation active de nouvelles vulnérabilités dans les produits Palo Alto Networks. Ces failles permettent aux attaquants de contourner certaines protections et d’accéder aux réseaux ciblés. L’agence recommande aux administrateurs de surveiller les systèmes affectés et de déployer les correctifs disponibles afin de renforcer la sécurité de leurs environnements.

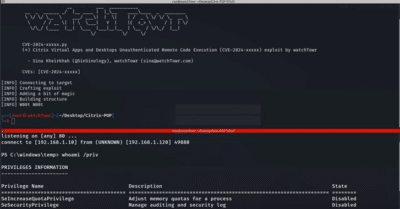

Nouvelles failles dans Citrix Virtual Apps

Des chercheurs en cybersécurité ont révélé de nouvelles failles de sécurité affectant Citrix Virtual Apps and Desktop qui pourraient être exploitées pour réaliser une exécution de code à distance non authentifiée (RCE)

Microsoft corrige 90 nouvelles vulnérabilités

Microsoft a publié des correctifs pour 90 nouvelles vulnérabilités dans son Patch Tuesday mensuel, dont plusieurs jugées critiques. Ces failles touchent divers composants, incluant Windows, Microsoft Office et d’autres services liés.

Exploitation d’une nouvelle faille NTLM par des hackers russes

Des hackers russes exploitent une nouvelle vulnérabilité NTLM permettant de contourner les mécanismes d’authentification et d’accéder à des réseaux sensibles. Cette exploitation repose sur des faiblesses inhérentes au protocole NTLM (Windows New Technology LAN Manager).

Vulnérabilité critique dans PostgreSQL

Des chercheurs en cybersécurité ont révélé une faille de sécurité de grande gravité dans le système de base de données open source PostgreSQL qui pourrait permettre à des utilisateurs non privilégiés de modifier des variables d’environnement et potentiellement conduire à l’exécution de code ou à la divulgation d’informations.

Les chercheurs mettent en garde contre les risques d’escalade des privilèges dans la plateforme ML Vertex AI de Google

Des chercheurs en cybersécurité ont révélé deux failles de sécurité dans la plateforme d’apprentissage automatique (ML) Vertex de Google qui, si elles étaient exploitées avec succès, pourraient permettre à des acteurs malveillants d’élever leurs privilèges et d’exfiltrer des modèles du cloud.

Le logiciel malveillant DEEPDATA exploite une faille non corrigée de Fortinet pour voler les identifiants VPN

Le malware DeepData continue de se propager en exploitant des vulnérabilités récentes dans des infrastructures logicielles critiques. Les experts mettent en garde contre cette menace persistante qui vise à compromettre des réseaux sensibles et à voler des données confidentielles.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.