Le rapport de NordPass de 2024 révèle que des mots de passe faibles comme « 123456 » et « password » demeurent populaires malgré les avertissements 🙁

L’équipe de recherche de NordPass a publié son rapport annuel sur les mots de passe les plus couramment utilisés en 2024. Cette analyse souligne la persistance des mauvaises pratiques des utilisateurs en matière de création de mots de passe, et ce, malgré les multiples alertes des experts en cybersécurité.

L’utilisation de mots de passe faibles reste une constante

Malgré la sensibilisation accrue aux risques liés aux cyberattaques, beaucoup d’internautes continuent d’utiliser des mots de passe très prévisibles. Selon le rapport, des mots de passe tels que “password”, “123456”, et “qwerty” figurent toujours en tête des classements. Cette popularité est une vulnérabilité significative que les cybercriminels exploitent aisément grâce à des attaques de force brute.

Le manque de diversité et de complexité est un problème récurrent. Le rapport indique également que les beaucoup d’internautes se contentent de réutiliser les mêmes mots de passe sur plusieurs comptes. Une préoccupation supplémentaire est que certaines personnes ne modifient jamais leurs mots de passe, les laissant ainsi vulnérables à des cybermenaces à long terme.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

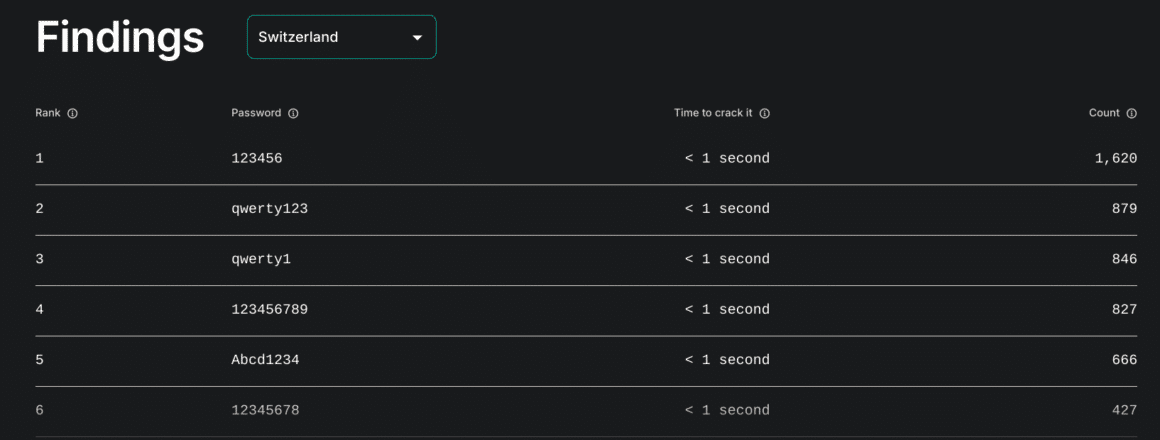

Comparaison des mots de passe les plus courants en Suisse

Les recherches menées par NordPass, en collaboration avec NordStellar, ont analysé une base de données de 2,5 To provenant de diverses sources publiques, y compris le dark web. Aucune donnée personnelle n’a été achetée ou collectée directement dans cette étude. Cette analyse a couvert 44 pays, permettant ainsi une évaluation comparative des pratiques de sécurité.

Au niveau international, les mots de passe les plus populaires incluent “123456”, “password”, et “qwerty123”. Ces mots de passe extrêmement faibles sont craqués instantanément par des cybercriminels. Cette tendance universelle démontre que, malgré les efforts accrus de sensibilisation à la sécurité des mots de passe, les comportements à risque sont largement partagés à travers le globe.

En Suisse, les mots de passe les plus utilisés sont similaires aux tendances mondiales. Le mot de passe “123456” reste le plus courant aussi bien en Suisse qu’à l’international, nécessitant moins d’une seconde pour être piraté. Parmi les mots de passe les plus fréquemment utilisés en Suisse figurent également des termes comme “Abcd1234” et “password”, mettant en lumière une faible complexité générale.

Répercussions pour les entreprises et les utilisateurs

Cette persistance de l’utilisation de mots de passe faibles est particulièrement problématique pour les entreprises. Le rapport souligne que ces faiblesses exposent les systèmes d’information à des attaques, notamment dans des environnements professionnels où la confidentialité des données est cruciale.

Le rapport préconise également l’utilisation de gestionnaires de mots de passe pour améliorer la sécurité des comptes. Ces outils permettent de générer et de stocker des mots de passe complexes de manière sécurisée, rendant la tâche des cybercriminels beaucoup plus ardue. L’adoption de l’authentification multifactorielle est également une recommandation forte pour limiter les risques.

La facilité au détriment de la sécurité

Le rapport de NordPass rappelle qu’un mot de passe est souvent la première ligne de défense contre les cybermenaces. Malgré les multiples alertes des professionnels de la sécurité, les utilisateurs continuent malheureusement de favoriser la facilité au détriment de la sécurité. L’adoption de pratiques plus sûres, telles que l’utilisation de gestionnaires de mots de passe et de l’authentification multifactorielle, est cruciale pour réduire les risques.

Pour en savoir plus

Top 200 des mots de passe les plus courants

NordPass présente la 6ème liste annuelle des 200 mots de passe les plus courants. Découvrez les mots de passe les plus couramment utilisés dans le monde entier, que ce soit dans un cadre personnel ou professionnel.

(Re)découvrez également:

Le NIST abandonne le principe de complexité des mots de passe

Le NIST a simplifié ses directives sur les mots de passe, abandonnant la complexité, réclamant des mots de passe longs et recommandant l’authentification multifactorielle pour renforcer la sécurité.

Qu’est-ce qu’une clé de passe et comment fonctionne-t-elle?

L’émergence des clés de passe en 2023 représente une avancée majeure pour la sécurité en ligne. Ces clés offrent même une authentification plus sécurisée et une expérience utilisateur améliorée.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.